- セキュリティ

HPE Aruba Networking SSE検証(全5回) | 第3回:SWG編 その2

1.はじめに

本記事では、Hewlett Packard Enterprise社(以下 HPE社)が提供するネットワークセキュリティサービスである、HPE Aruba Networking SSE(以下Aruba SSE)での検証を行った内容について紹介を行います。

本記事ではArubaSSEのSWG機能について紹介します。

前回のブログでは、Aruba SSEのSWG機能について、基本的な設定方法について紹介していましたが、第2回となる本記事では更にセキュリティ機能にフォーカスした記事となっています。

SWG編第1回のブログをまだご覧になっていない方は、併せてご参照ください。

2.本記事について

第1回 SWGの基本的な設定方法についての紹介(前回記事)

- CA証明書のインストール方法

- SSL Inspection

- Threat Protection

- Category Filter

第2回 SWGでのセキュリティ機能についての紹介(本記事)

- ファイルスキャン方式の違いについて

- File Security機能(クイックスキャン)

- File Security機能(ディープスキャン)

第3回 IP アドレスの固定(アンカリング)について(次回記事)

- IPアドレスの固定とは

- IPアドレスの固定の種類

- IPアドレスの固定方法

前回記事では、SWGの基本となる機能について紹介を行いましたが、本記事では、更にAruba SSEのSWG機能の中でも、更にセキュリティ機能についてフォーカスした記事となっています。

前回までの内容は、ウェブカテゴリに基づいた制御を行っていましたが、今回の内容は、ウェブ上からファイルをダウンロード/アップロードする際に、そのファイルのスキャンを行い、制御内容を決める、といったものになっています。

4.ファイルスキャン機能について

Aruba SSEにはユーザのファイルのアップロード、ダウンロードに対してスキャンを行い、

被疑ファイルにウィルスやマルウェアがないかをスキャンする機能があります。

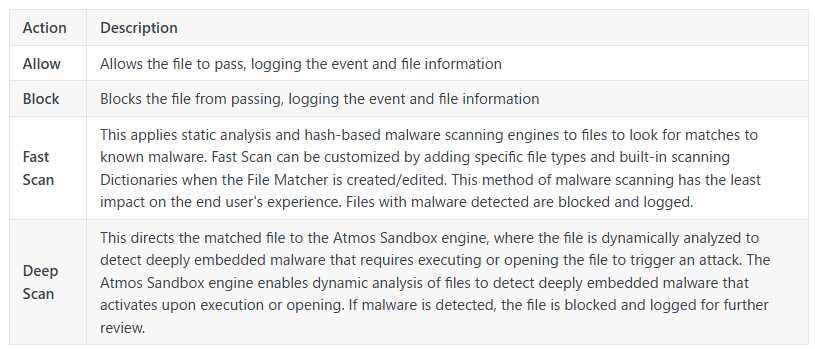

ファイルへのアクションとしてファストスキャン(静的スキャン)とディープスキャン(動的スキャン)の他に、許可やブロックがあります。

スキャン方式の違いについての詳細は、以下をご参照ください。

参考:https://docs.axissecurity.com/docs/file-security-actions

5.File Security機能(ファストスキャン)

5-1.ファストスキャンの設定方法

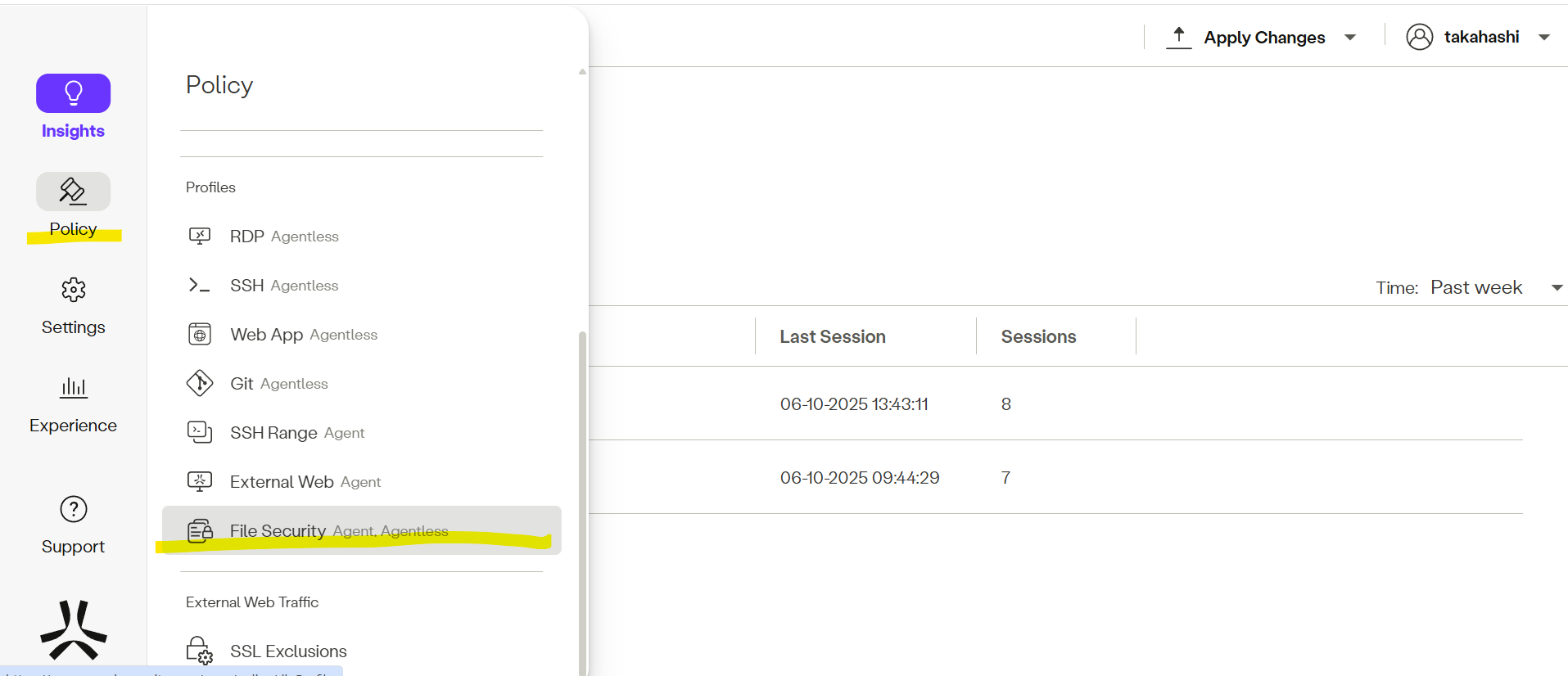

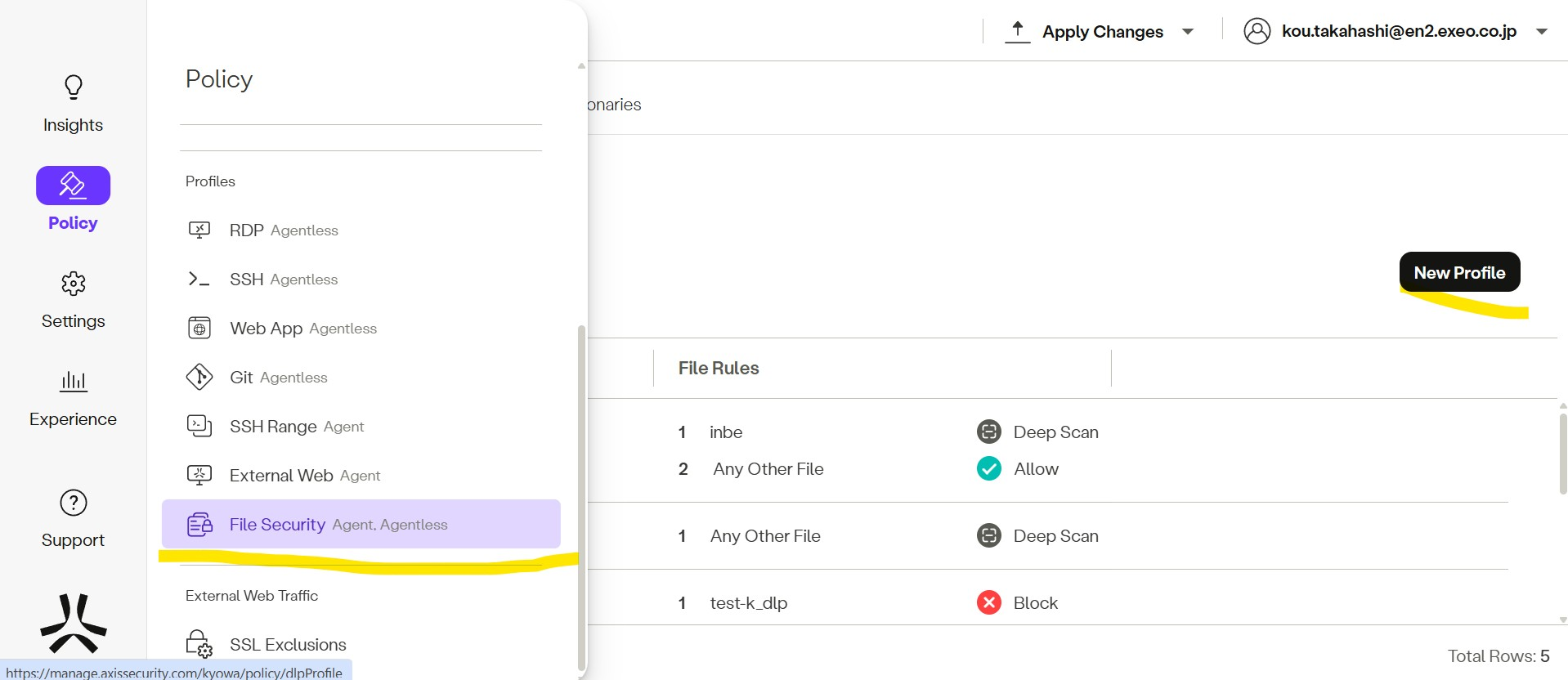

Policy> File Security を選択します。

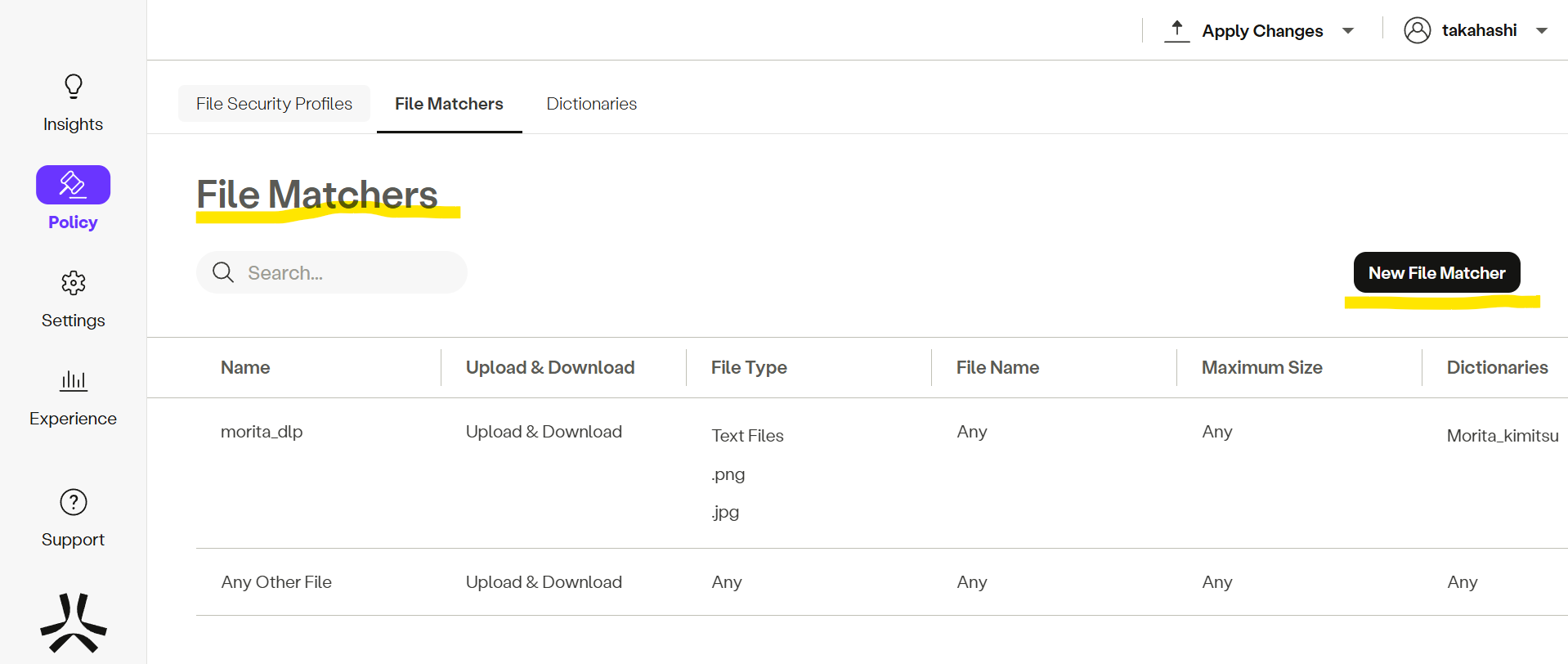

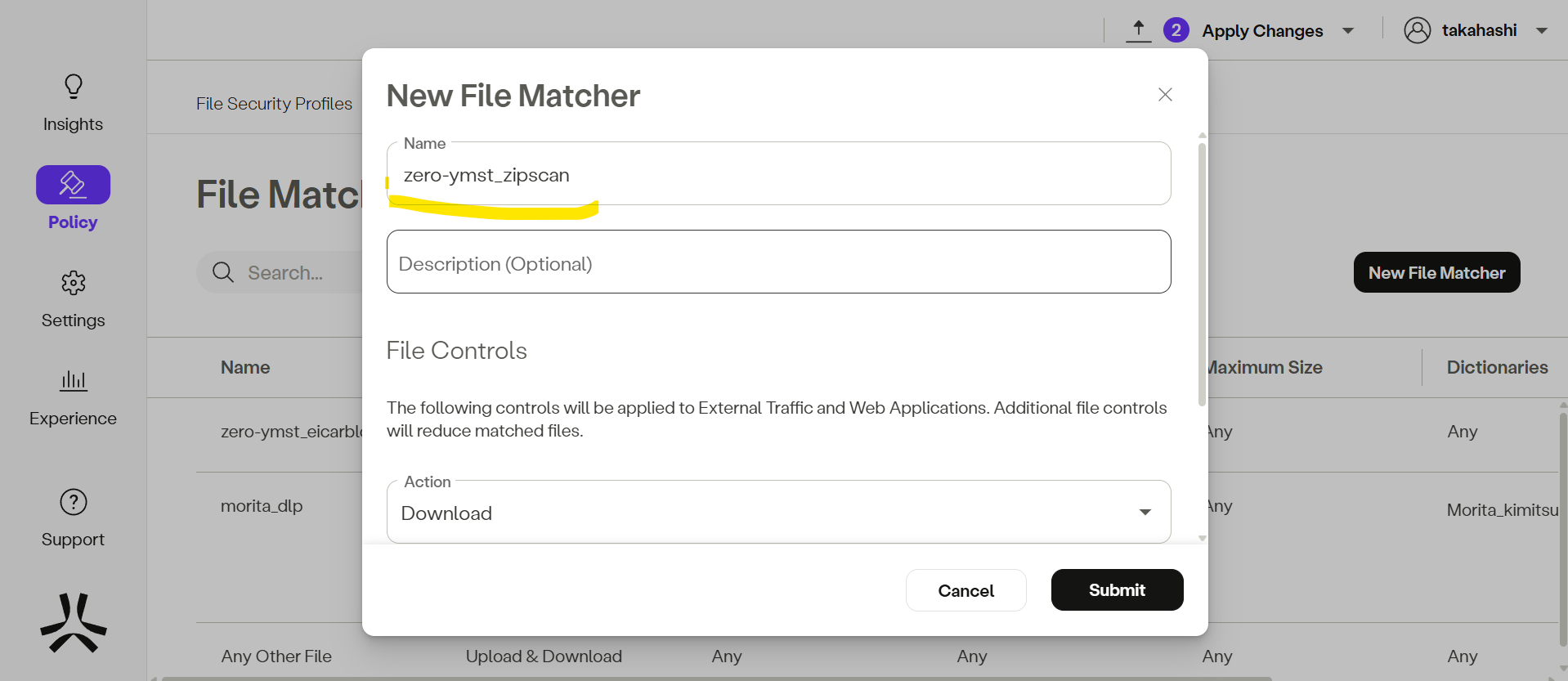

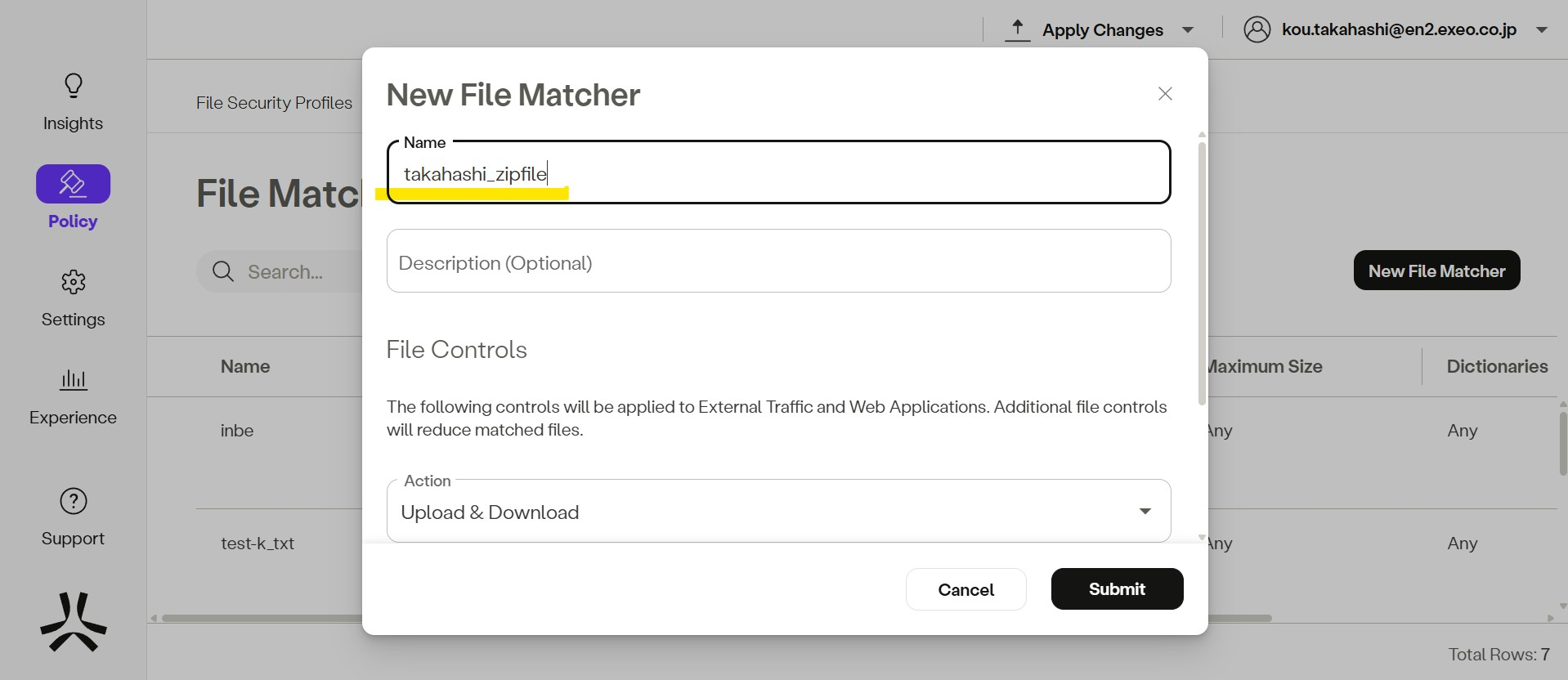

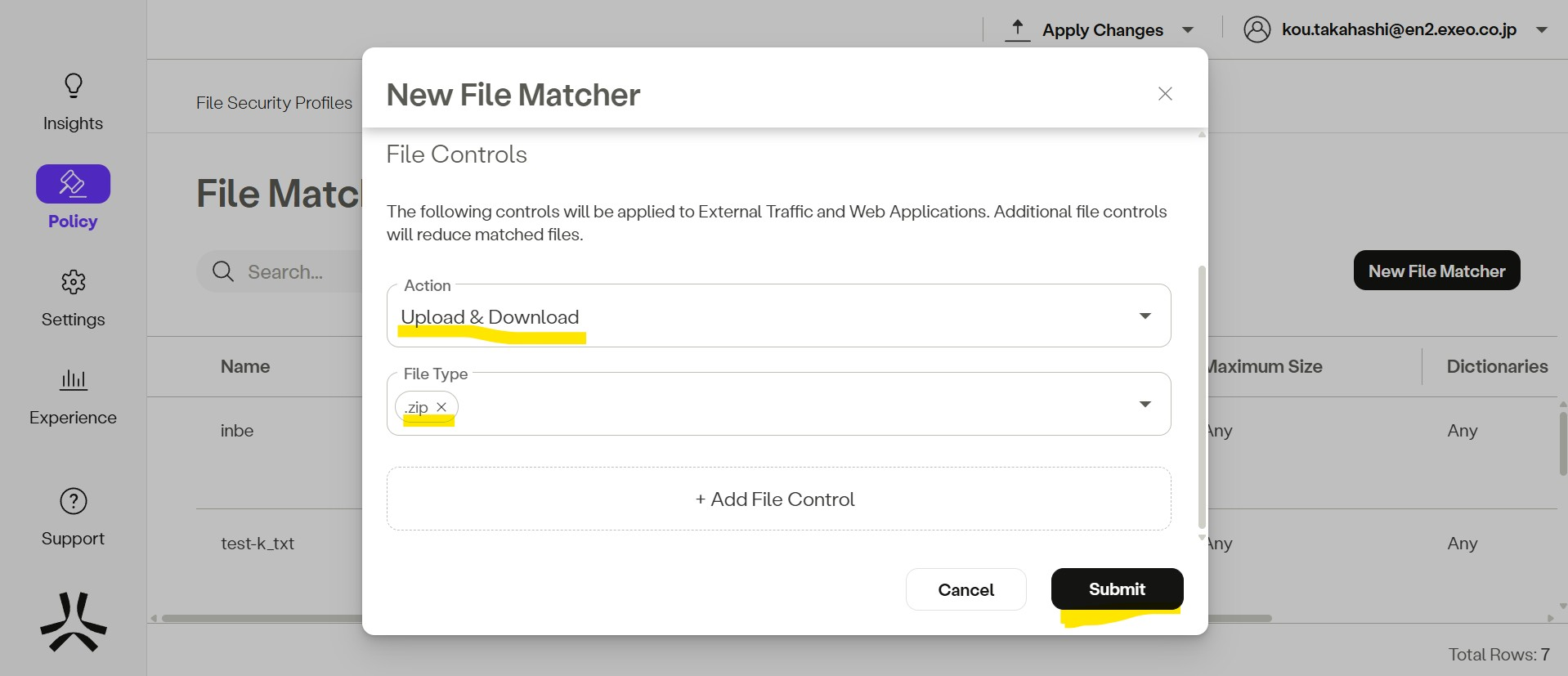

File Matcherより、New File Matcherを開きます

設定名を入力する。

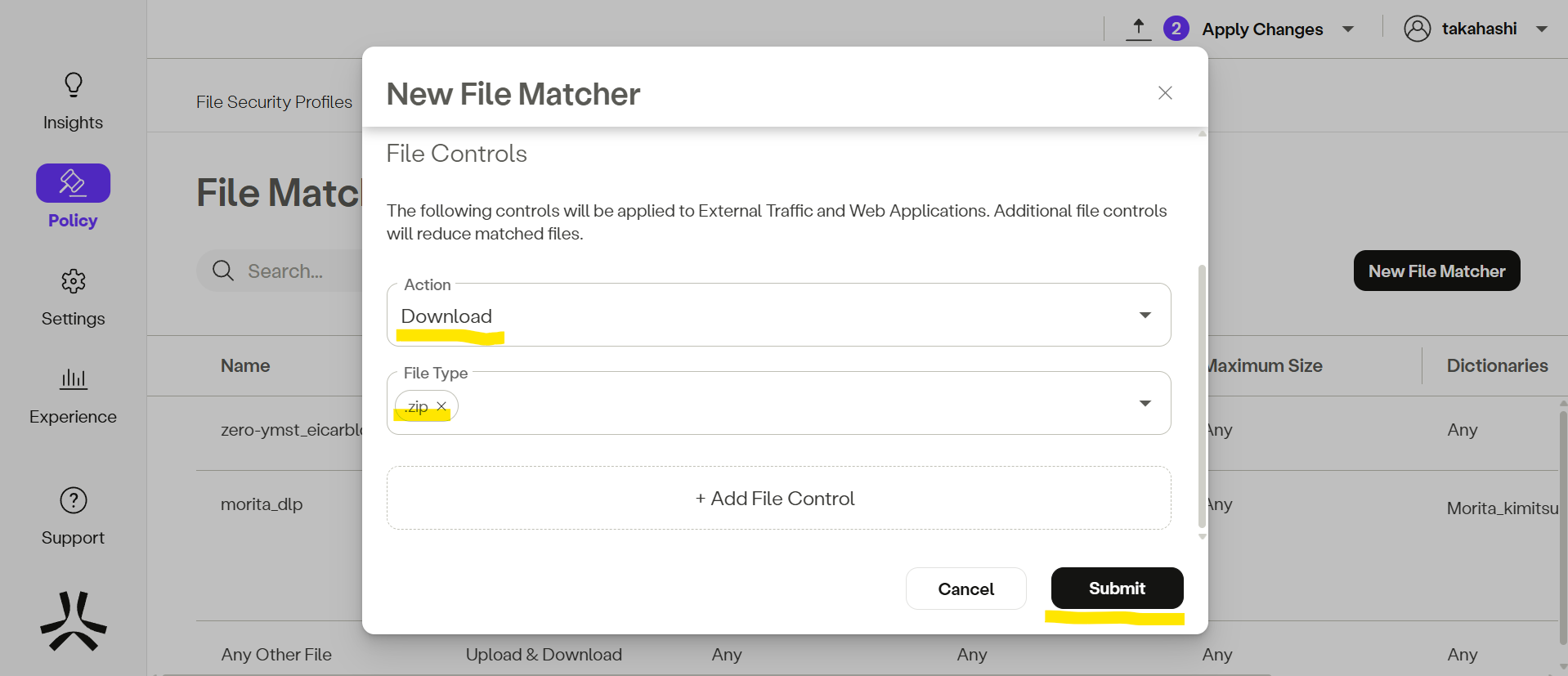

アクション(ダウンロードorアップロードまたは両方)とファイルのタイプを設定し、Submitで決定する。

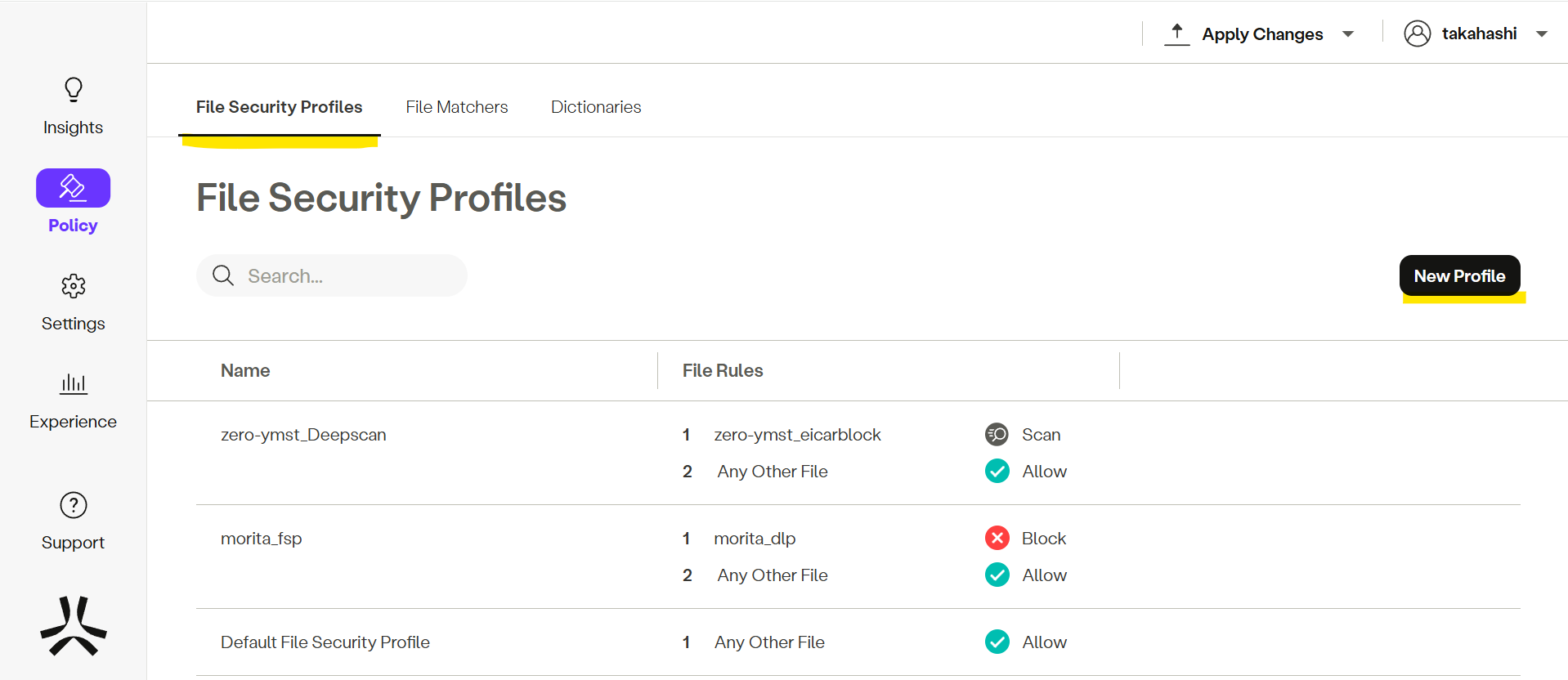

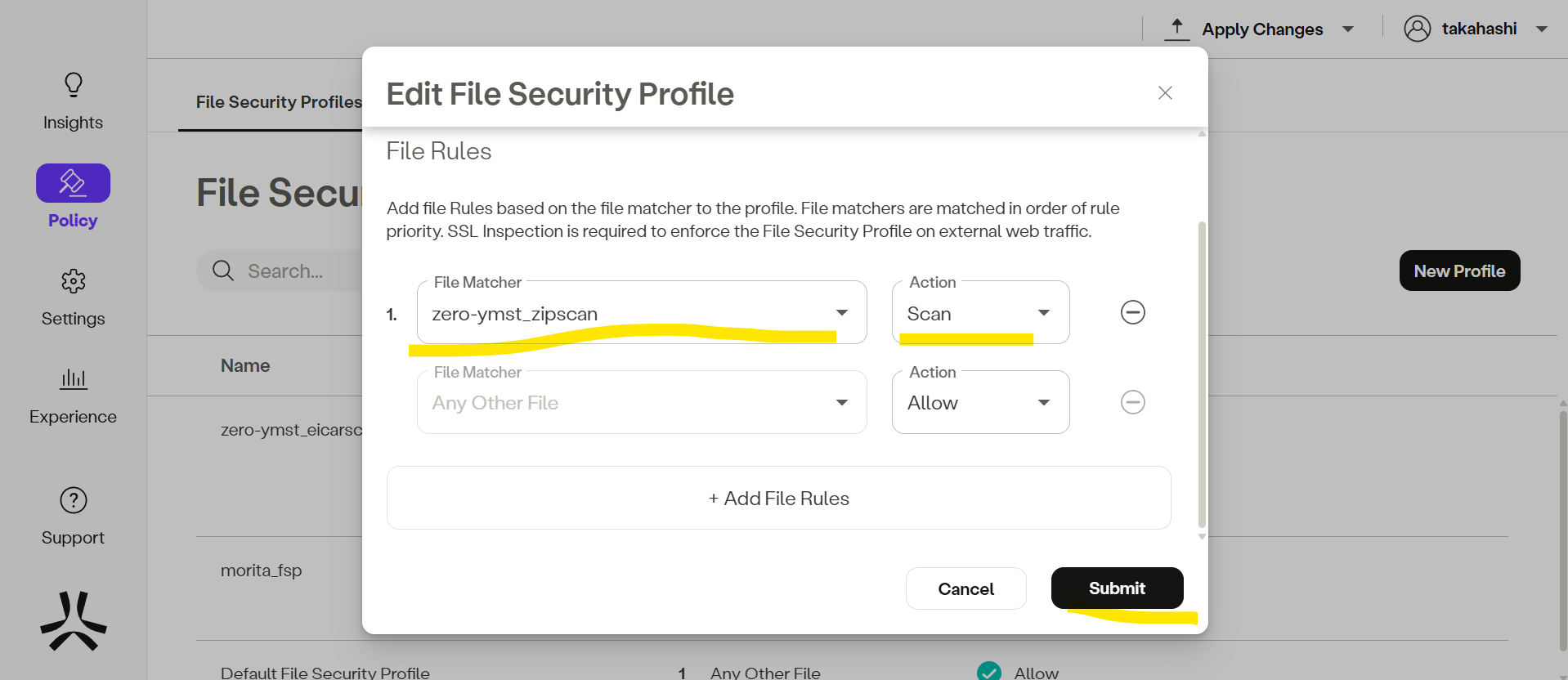

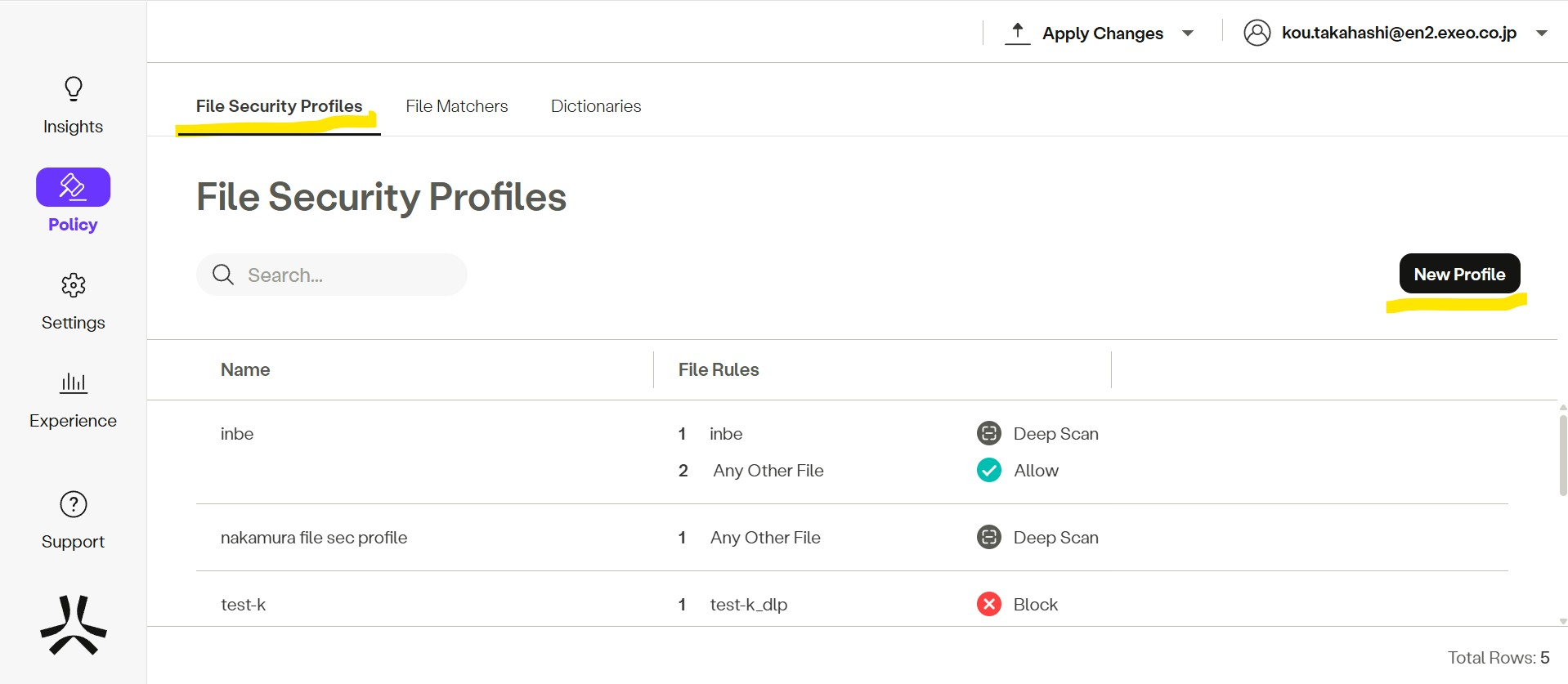

File Security Profilesを開き、New Profileを選択する。

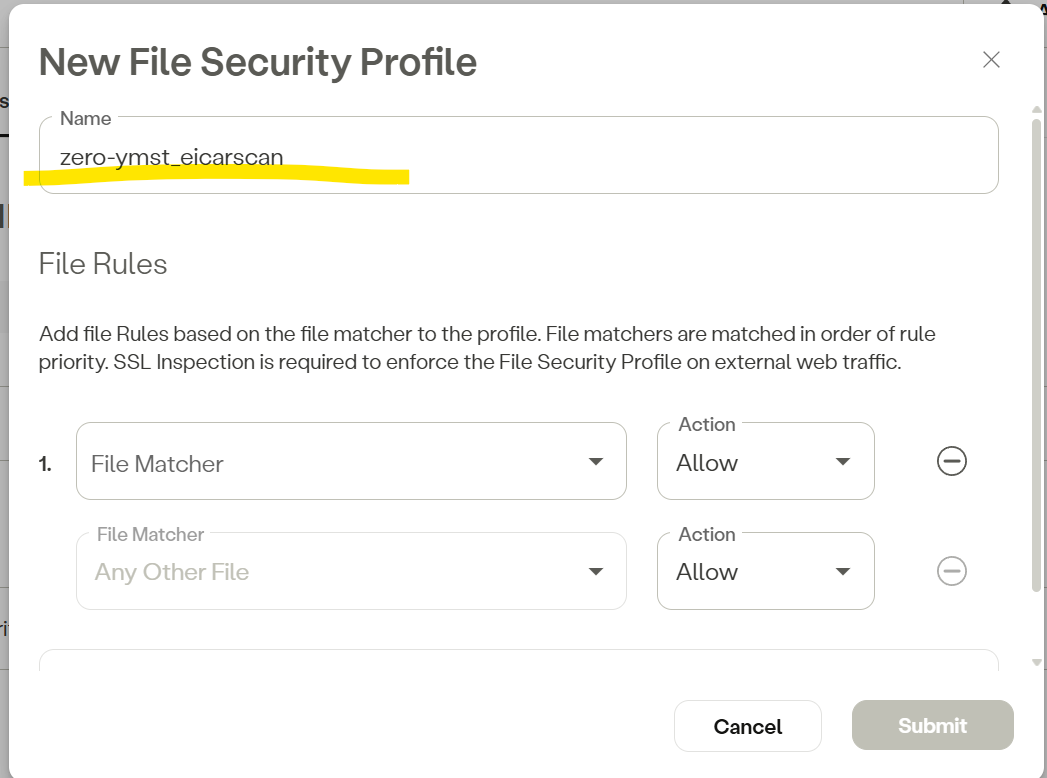

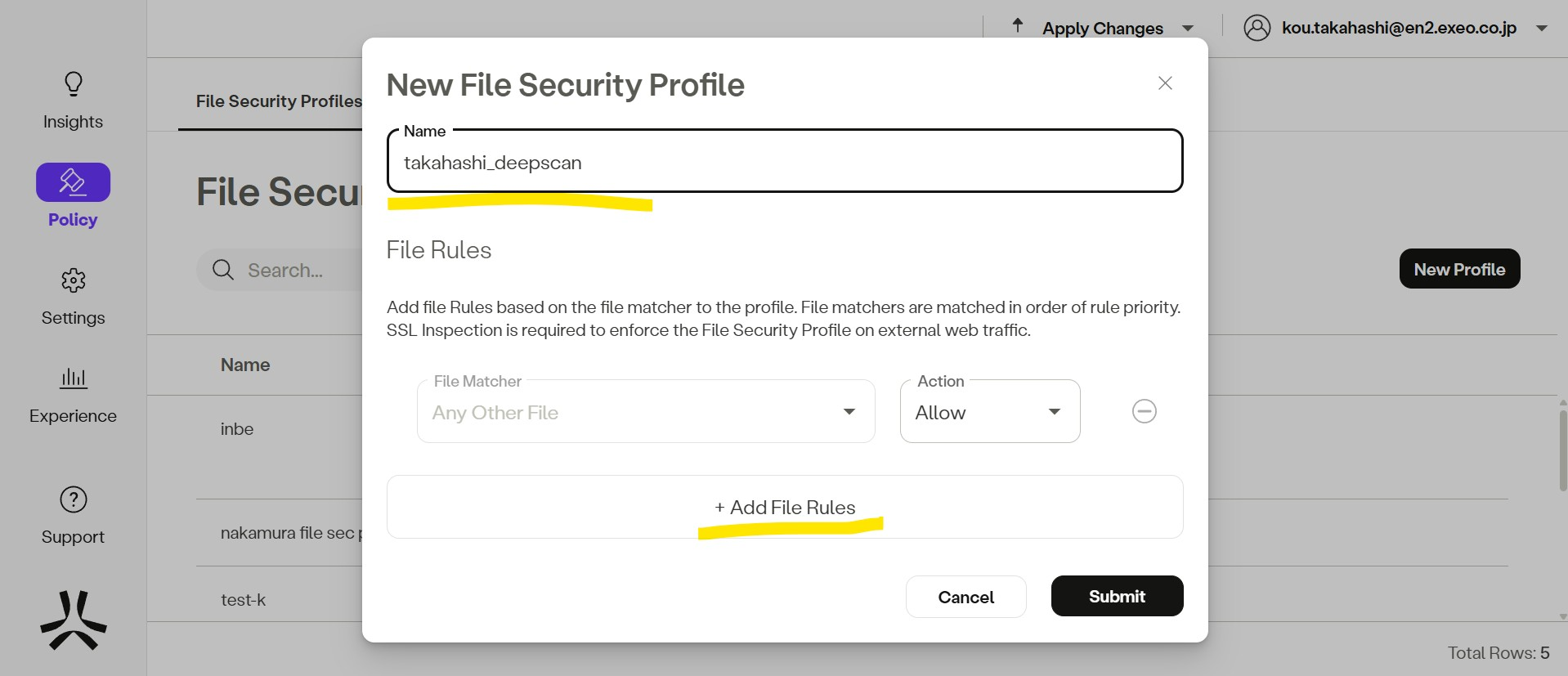

File Security Profileの名前を入力する(任意)

File Matcher設定を選択後、適用するアクション(全許可、スキャン、全拒否)を設定する。

※Any Other Fileの行は削除不可。Actionは選択可能。

設定後、Submitをクリックします

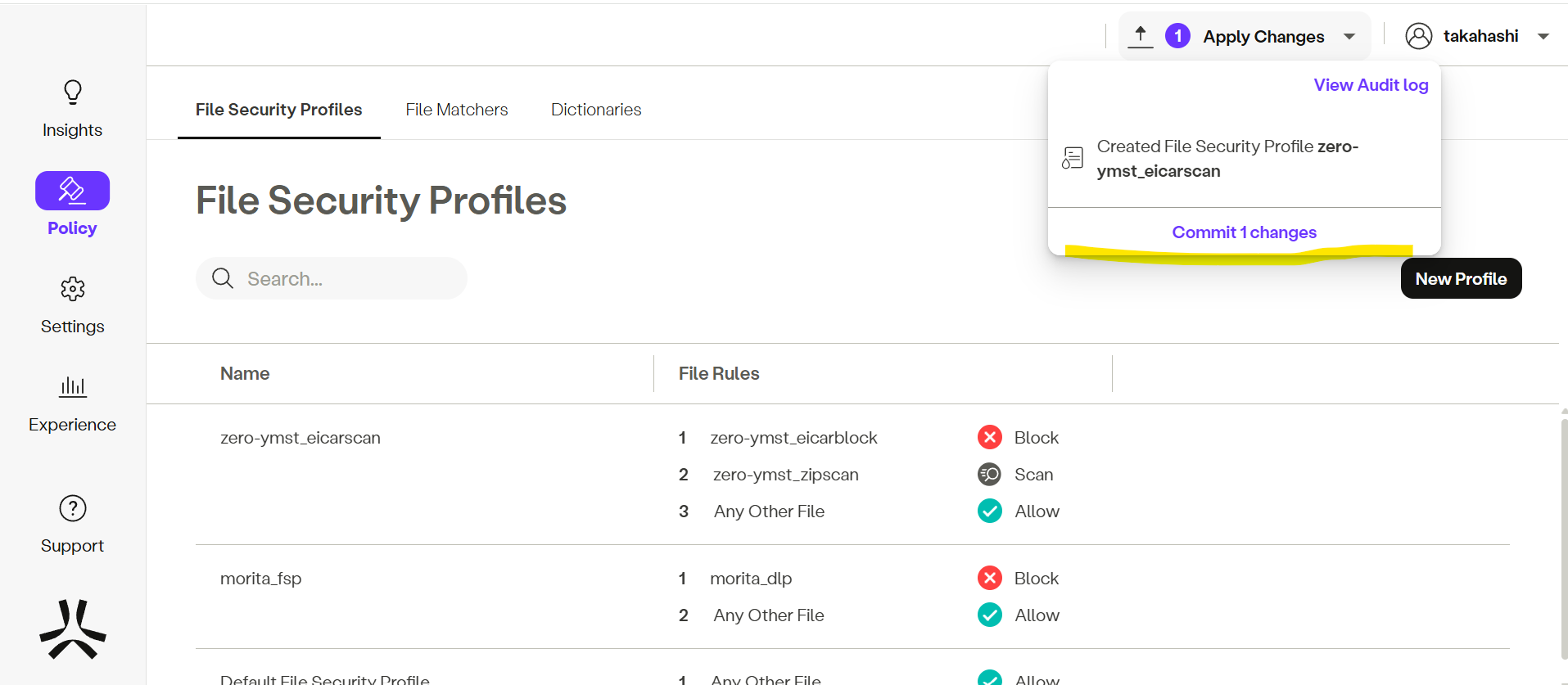

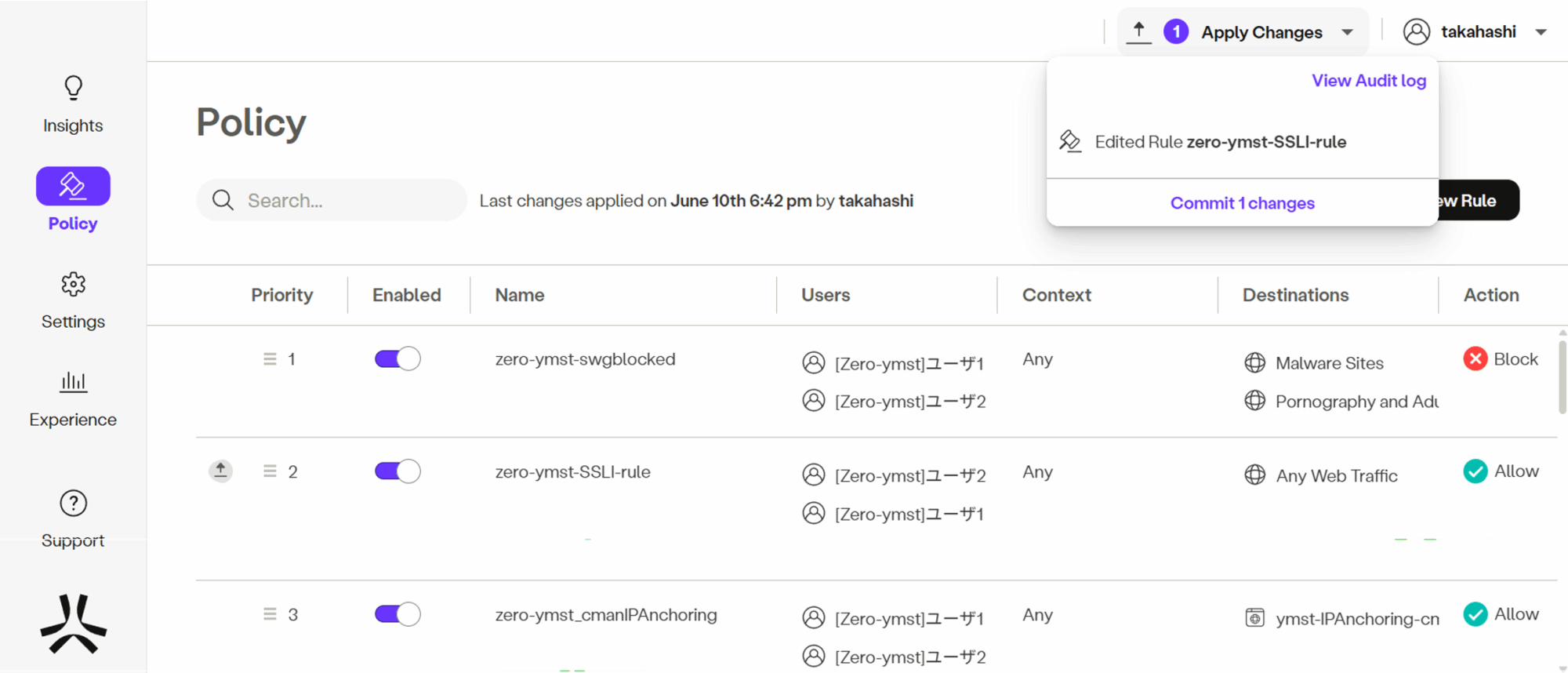

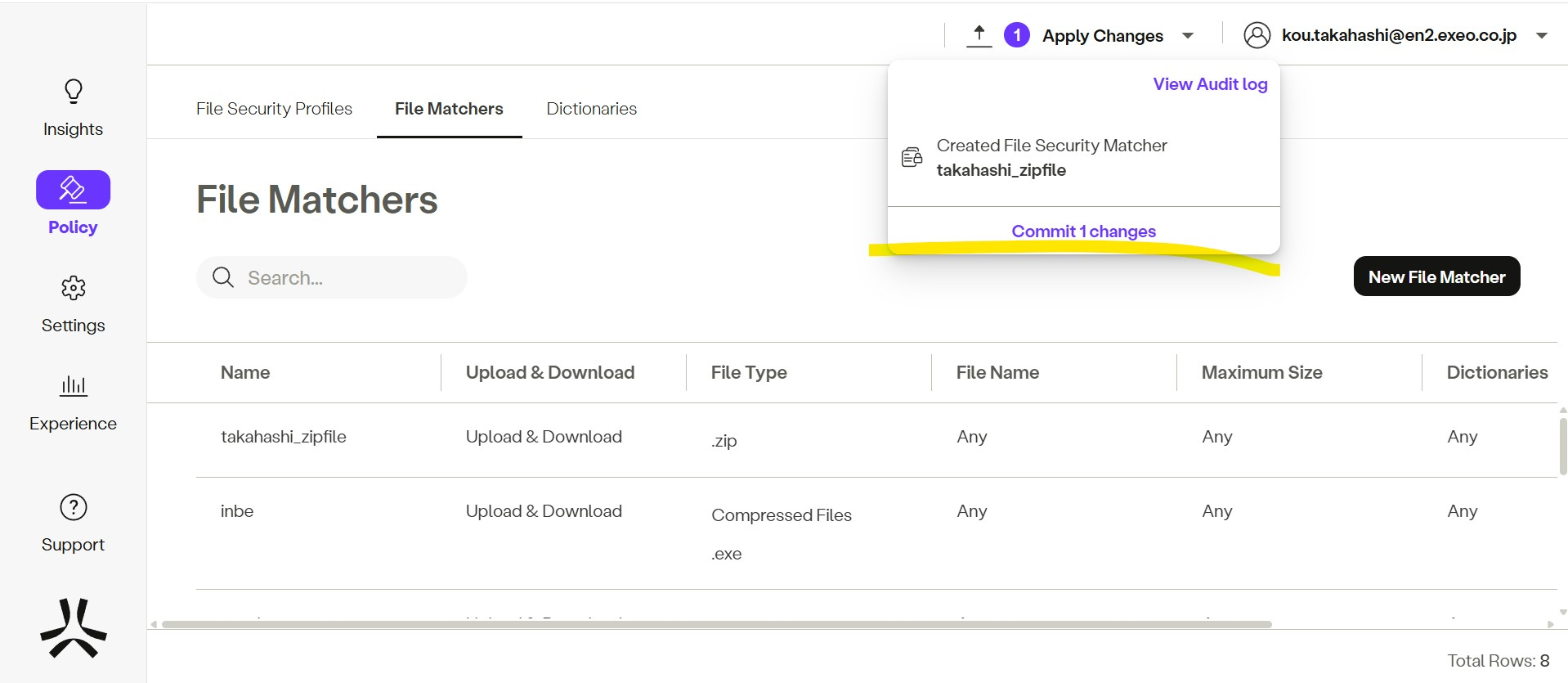

Commit 1 changesより、設定を保存します

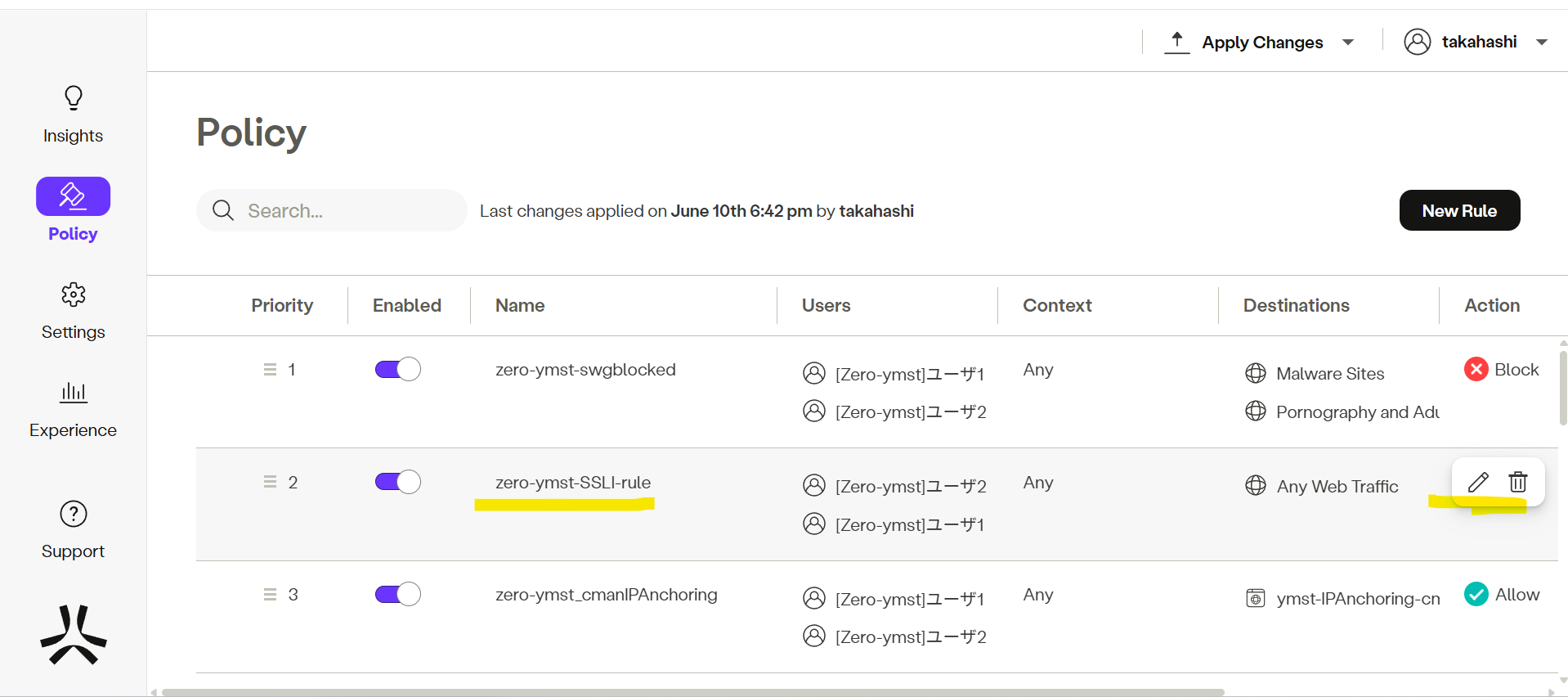

設定した項目をPolicyに反映させます。

SSLインスペクション設定設定を行っている設定に対し、編集を行います。

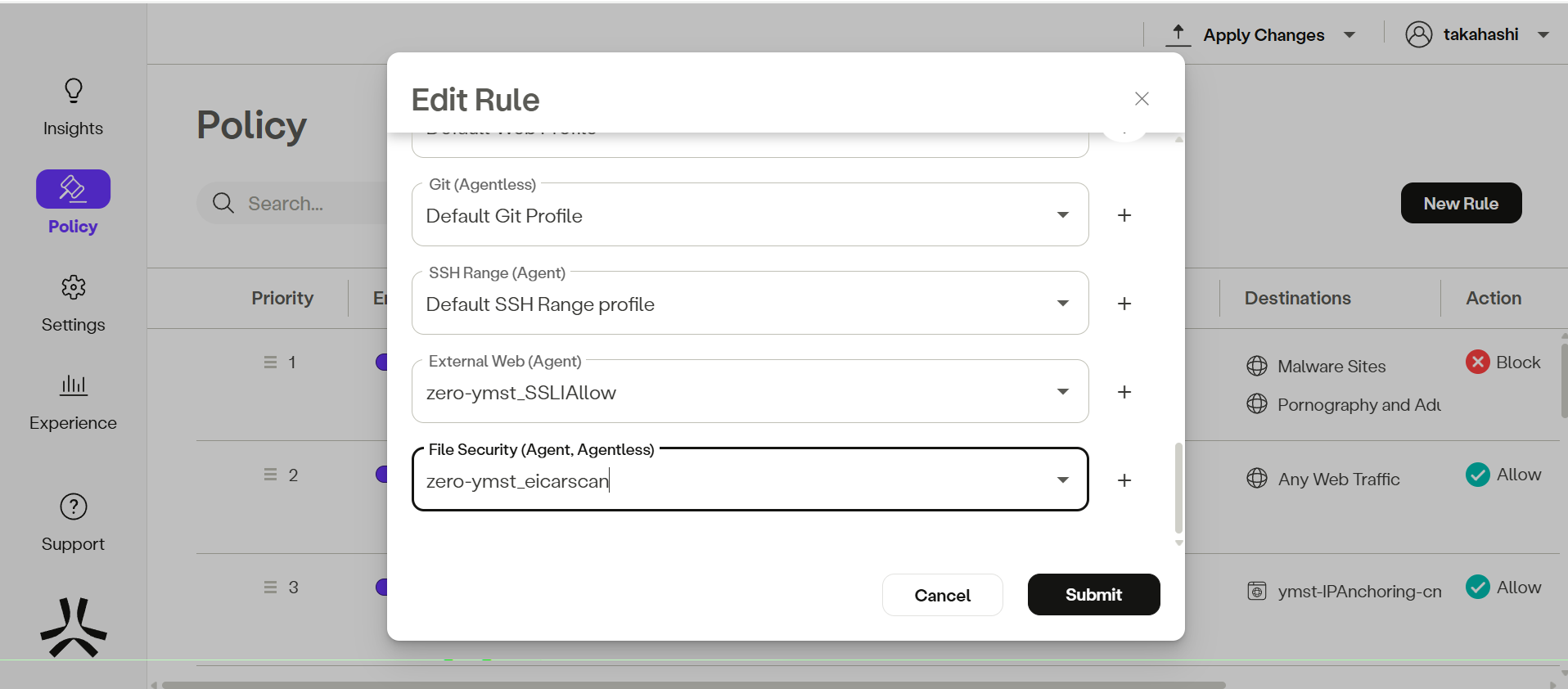

File Securityに先ほど設定したプロファイルを選択します。

Commit 1 Changesより設定を保存。

5-2.ファストスキャンの設定

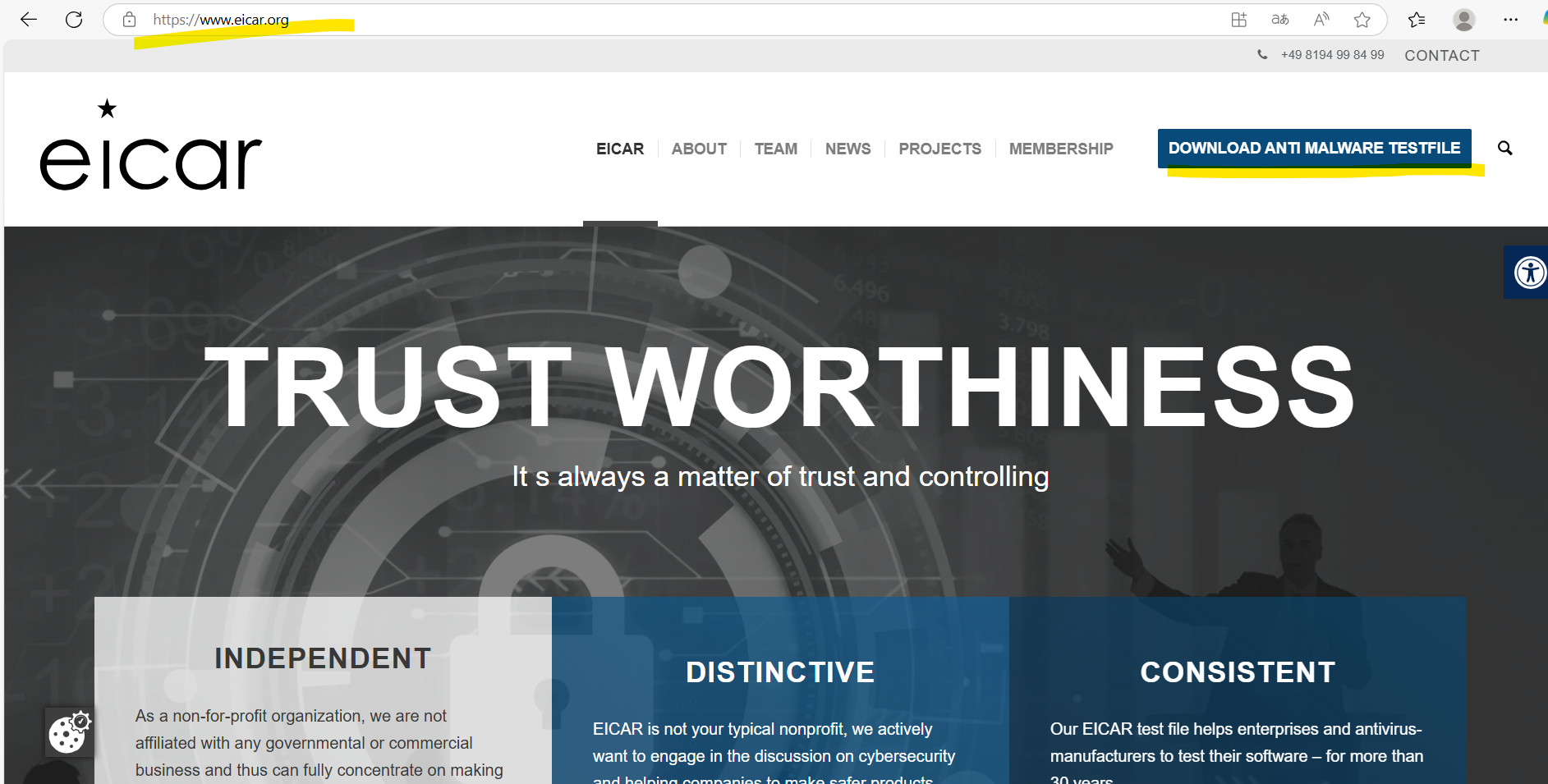

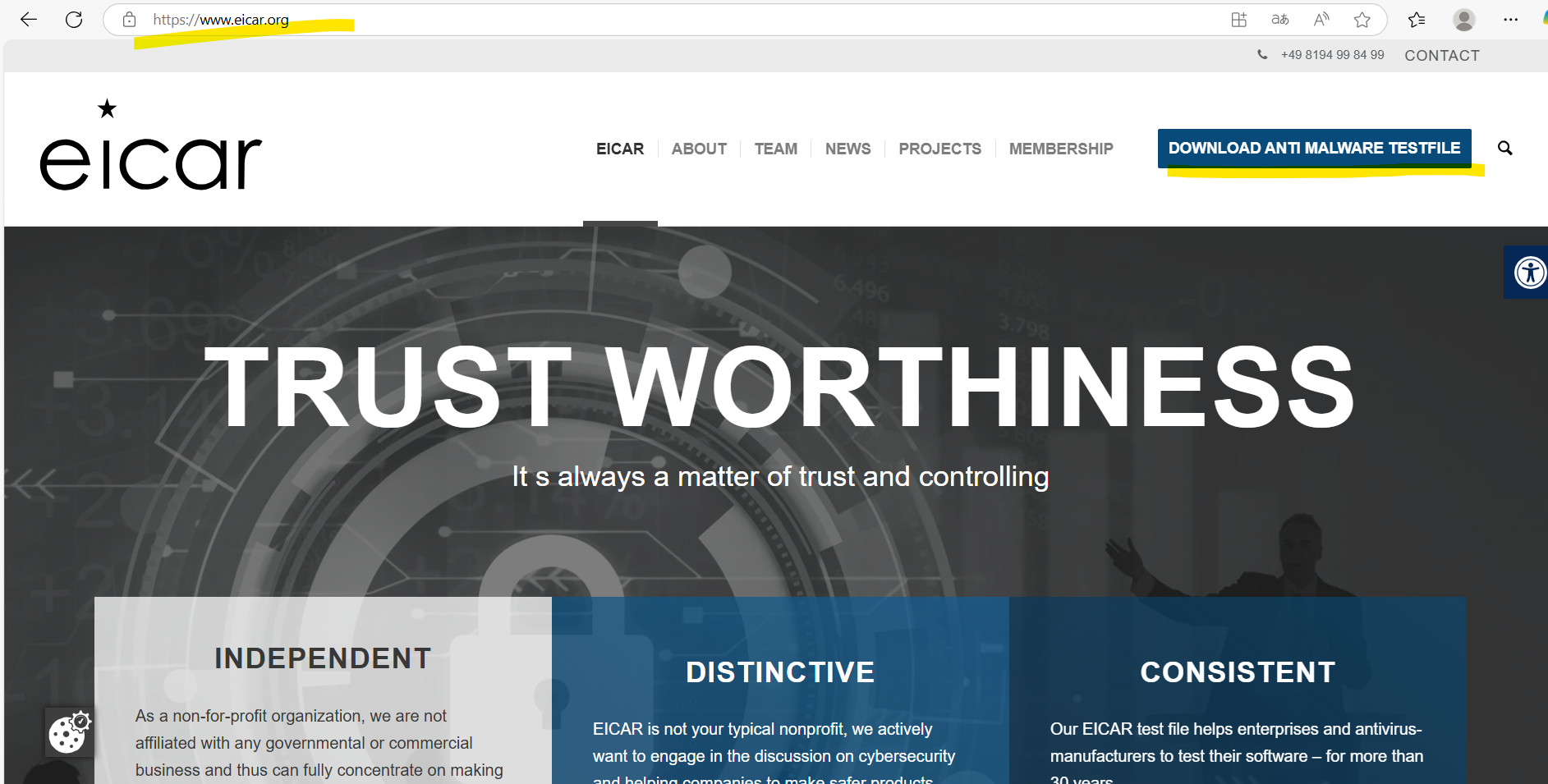

疑似ウィルスのダウンロードが行えるサイトで、「DOWNLOAD ANTI MALWARE TESTFILE」を開く。

※今回は疑似ウイルスファイルを提供しているwww.eicar.orgを利用する。

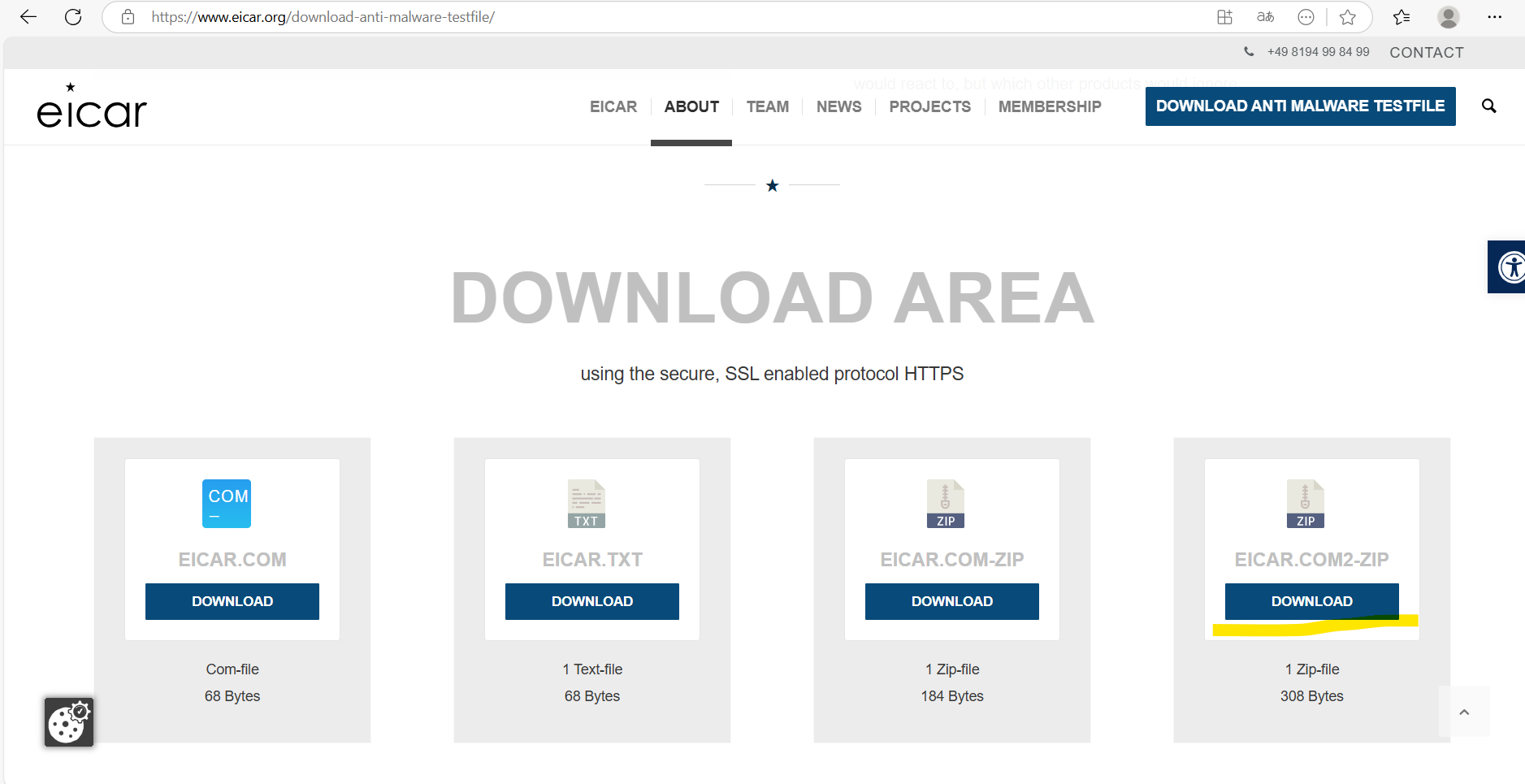

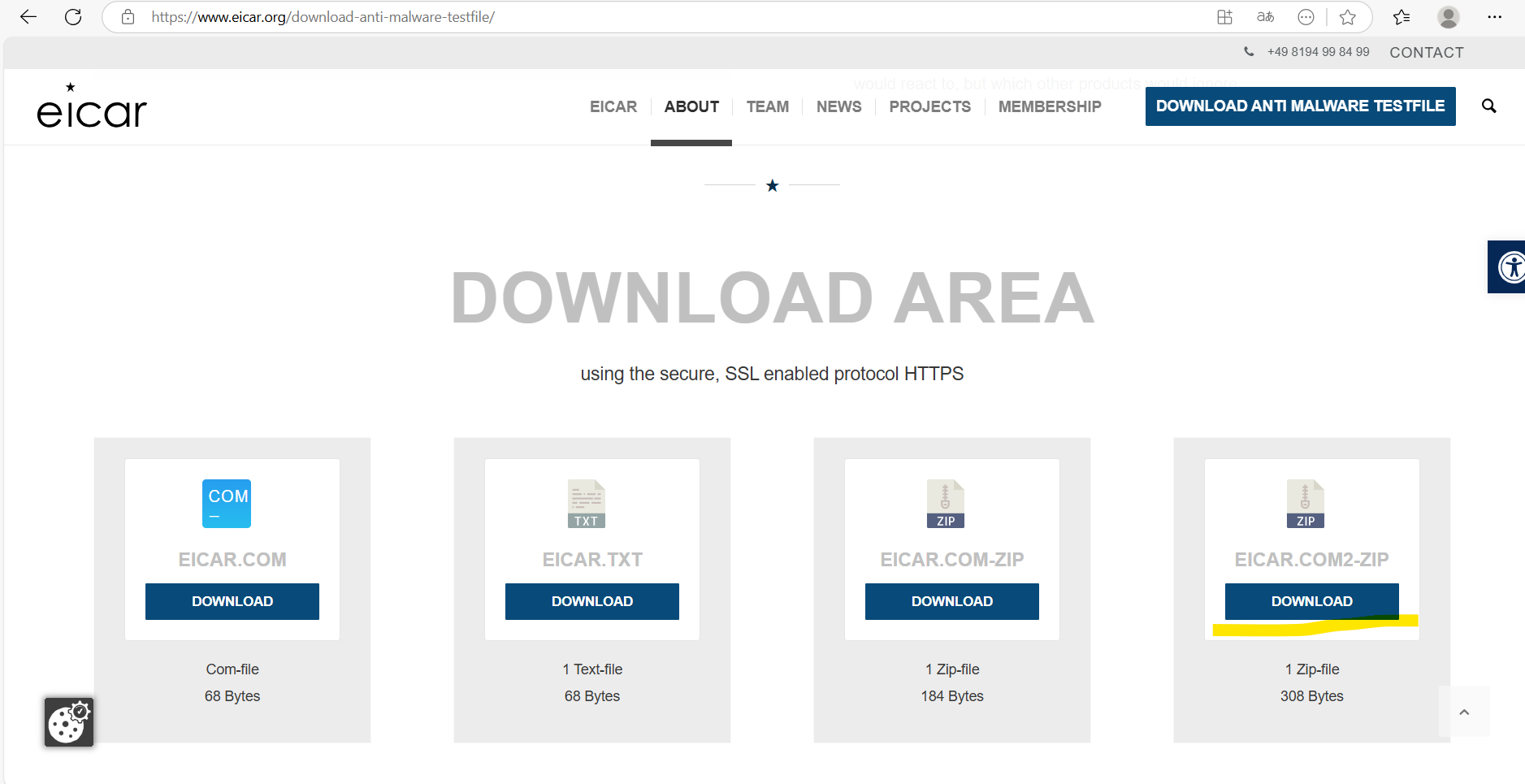

画面下部より「EICAR.COM2.ZIP」のDOWNLOADを選択する。

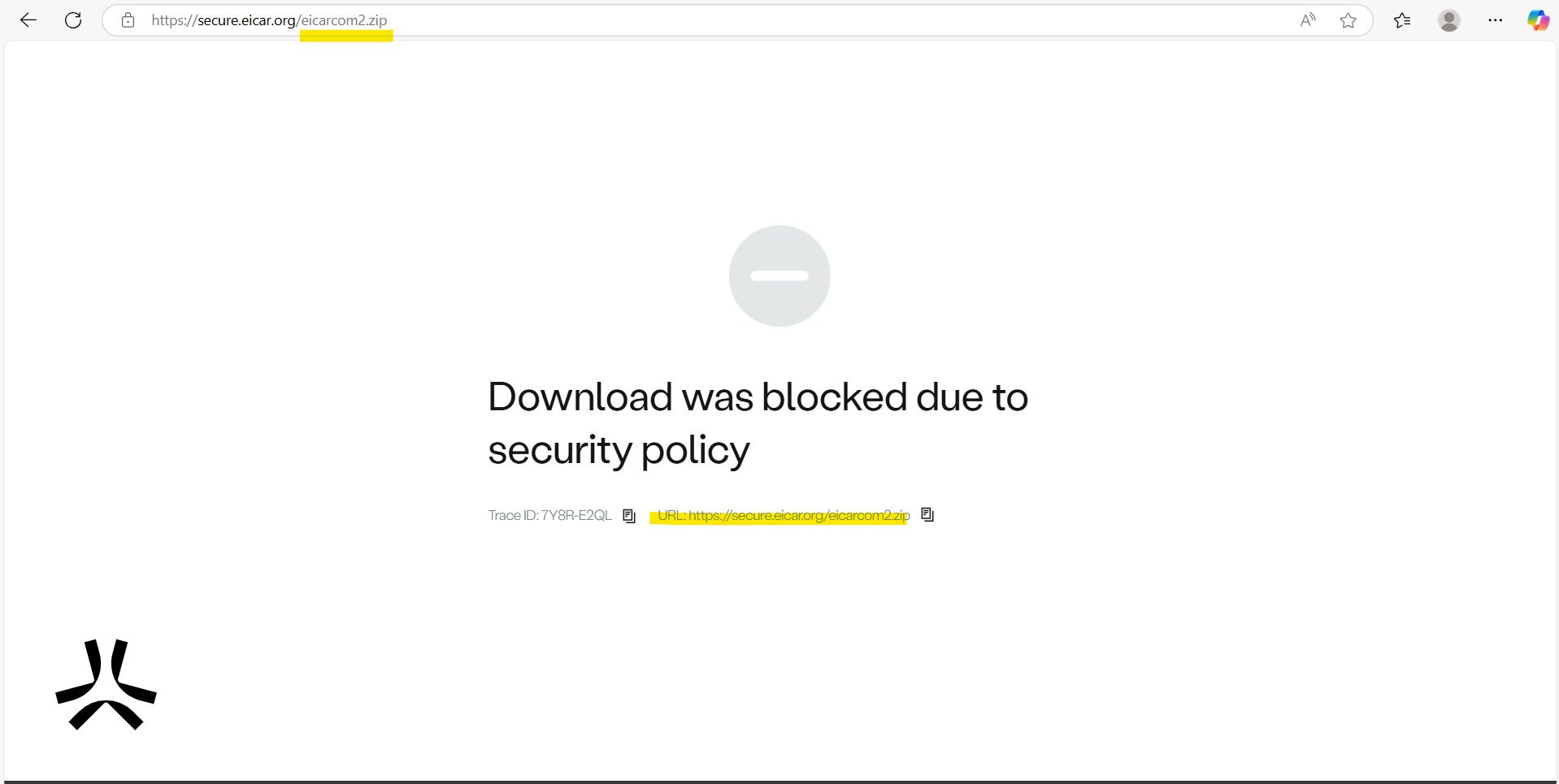

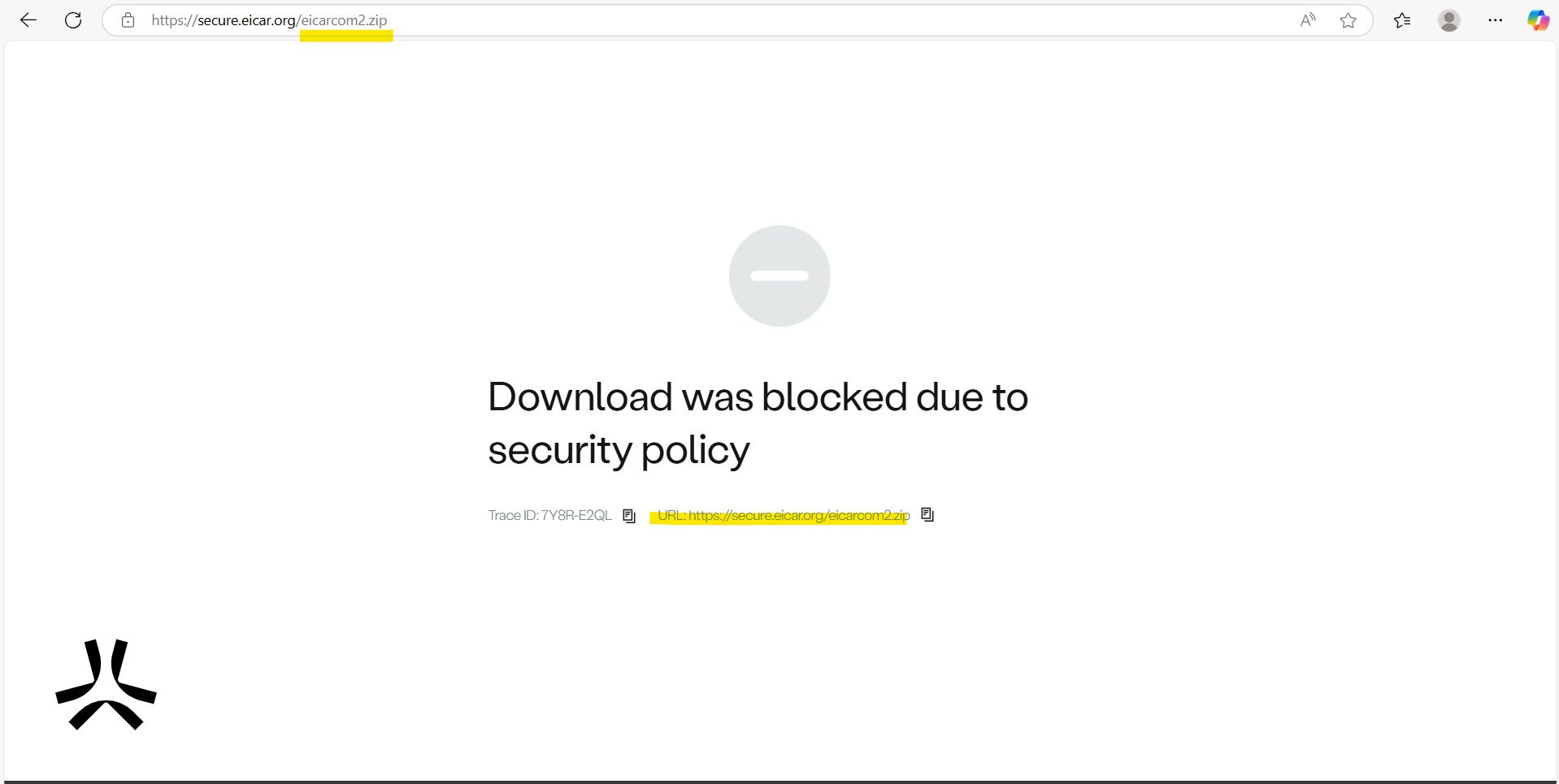

ダウンロードしようとした際にポリシーによりダウンロードがブロックされたことが確認できました。

ログにもブロックした旨が表示されているか確認します。

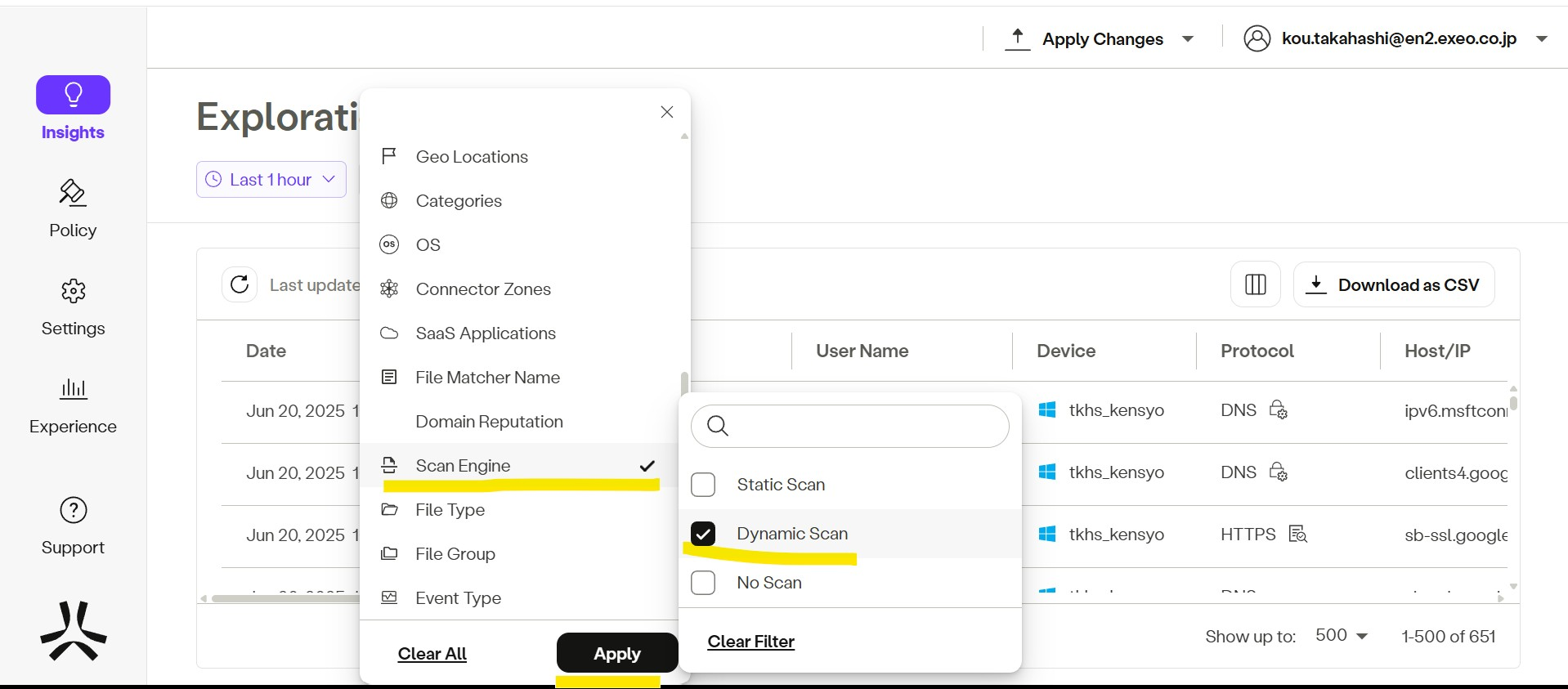

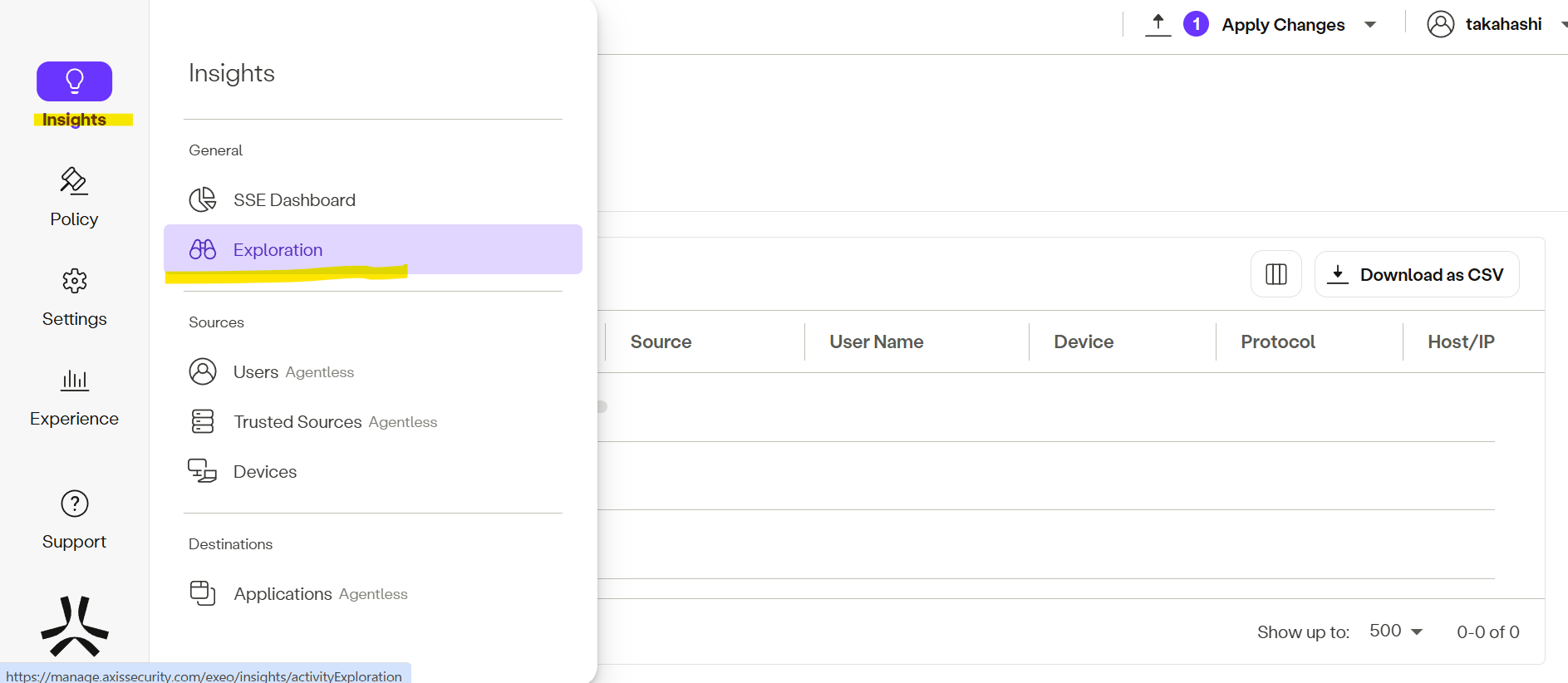

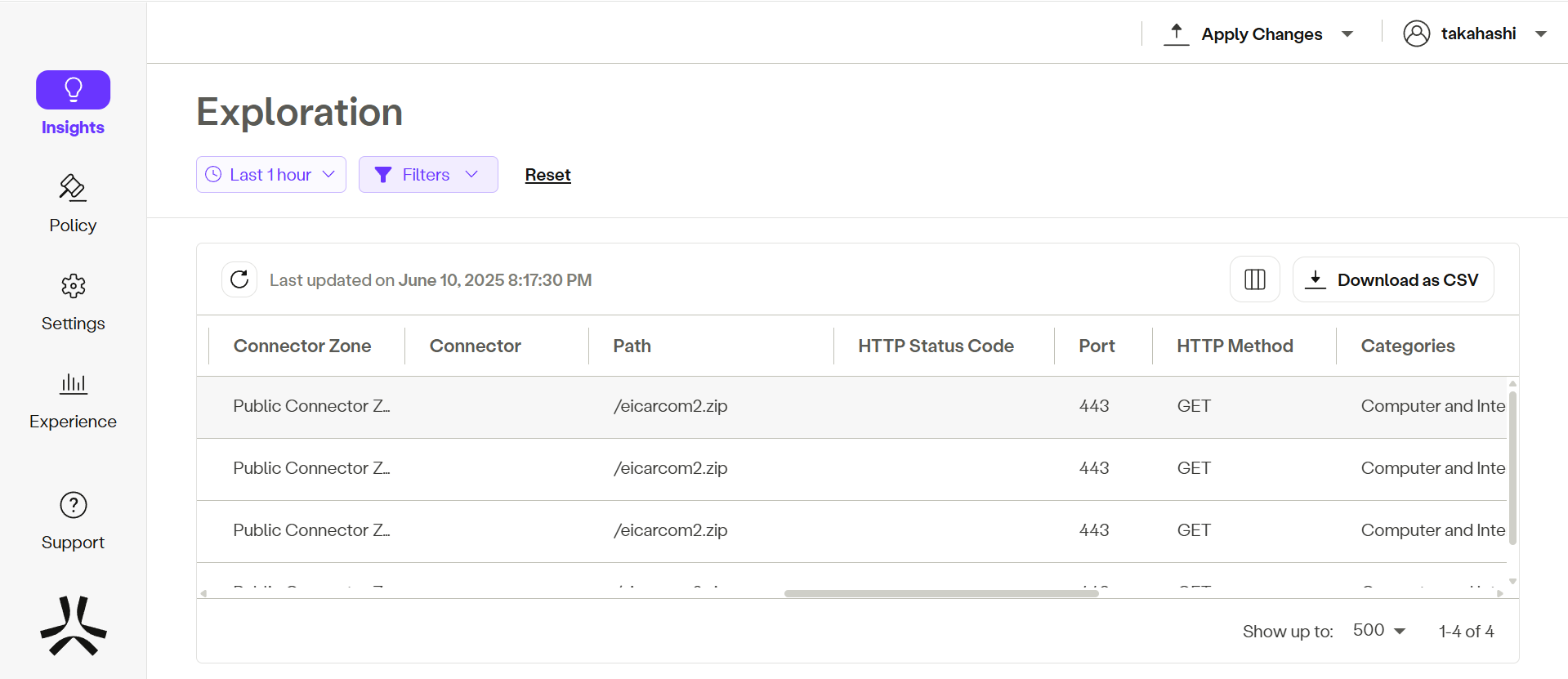

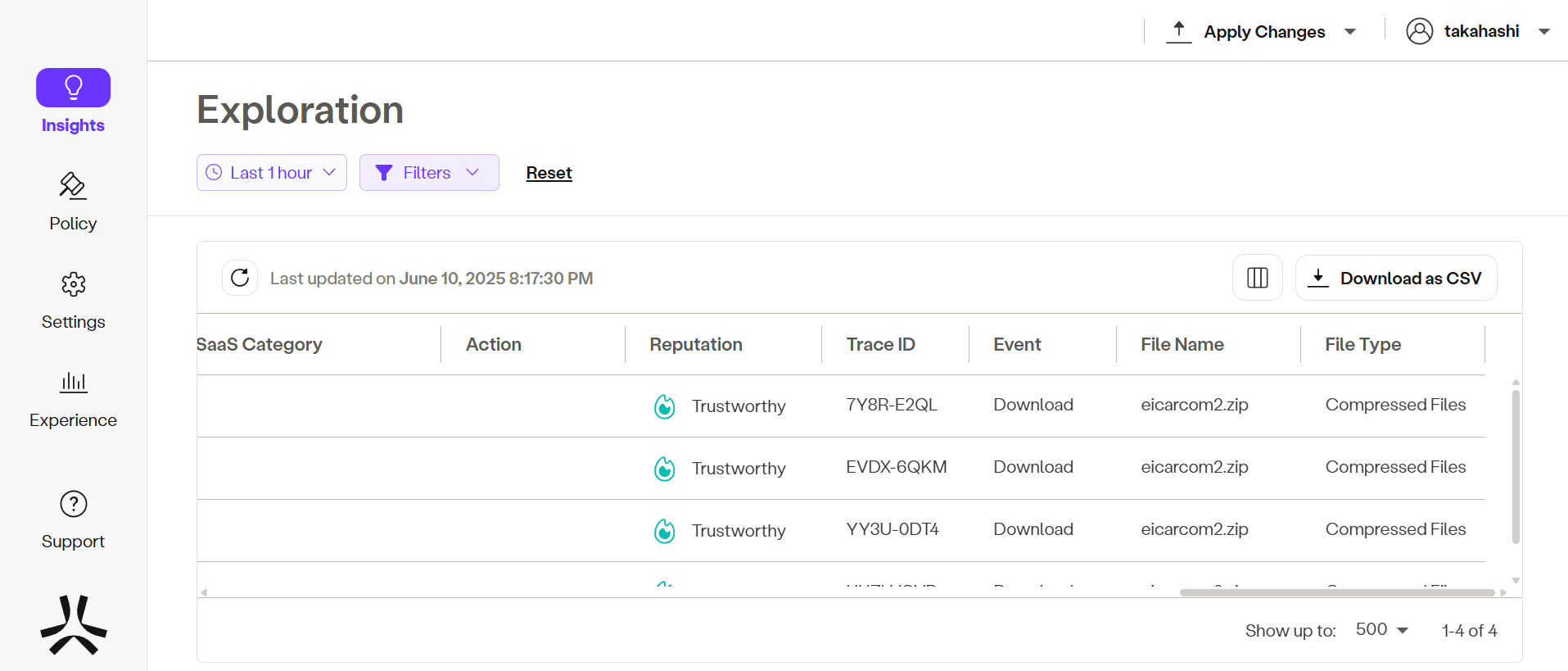

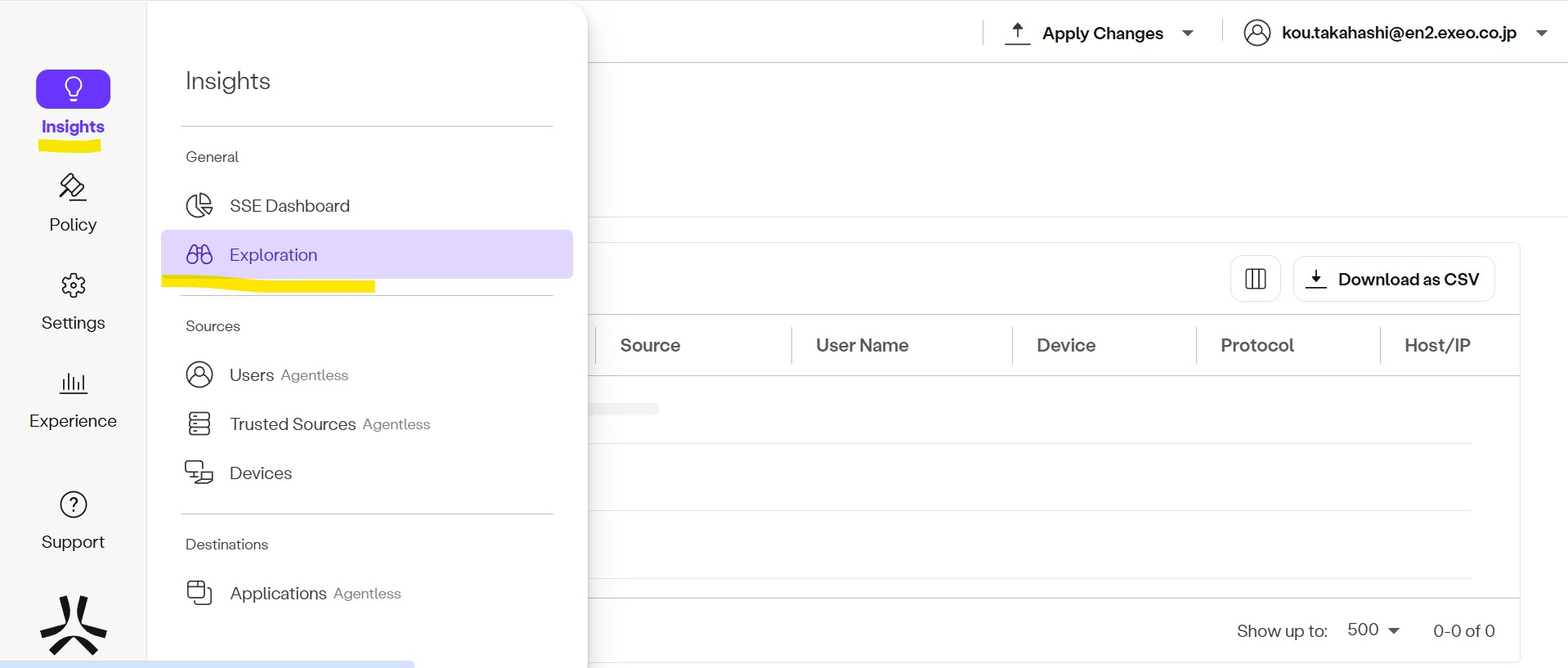

Insights > Exploration を選択します。

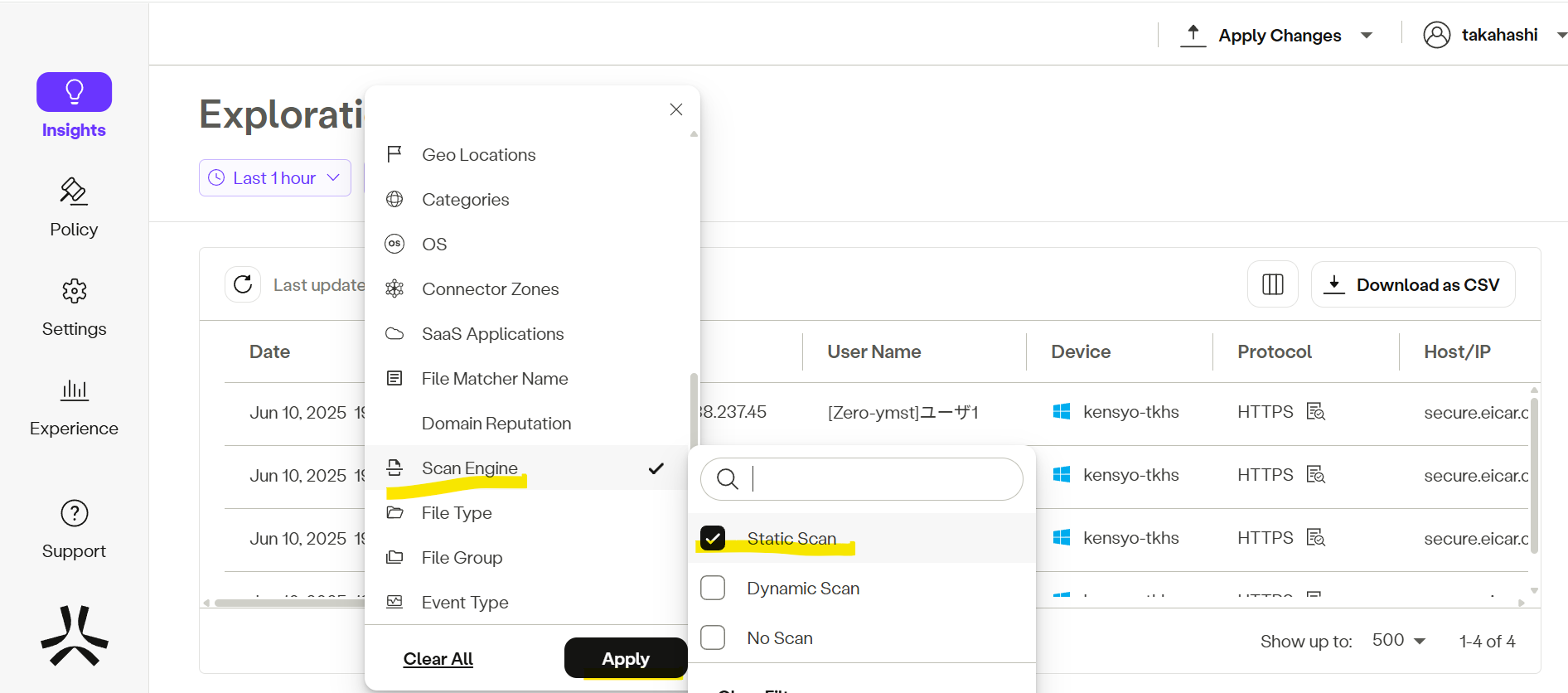

Filterより、「Scan Engine」> 「Static Scan」を選択し、対象ログを表示させる。

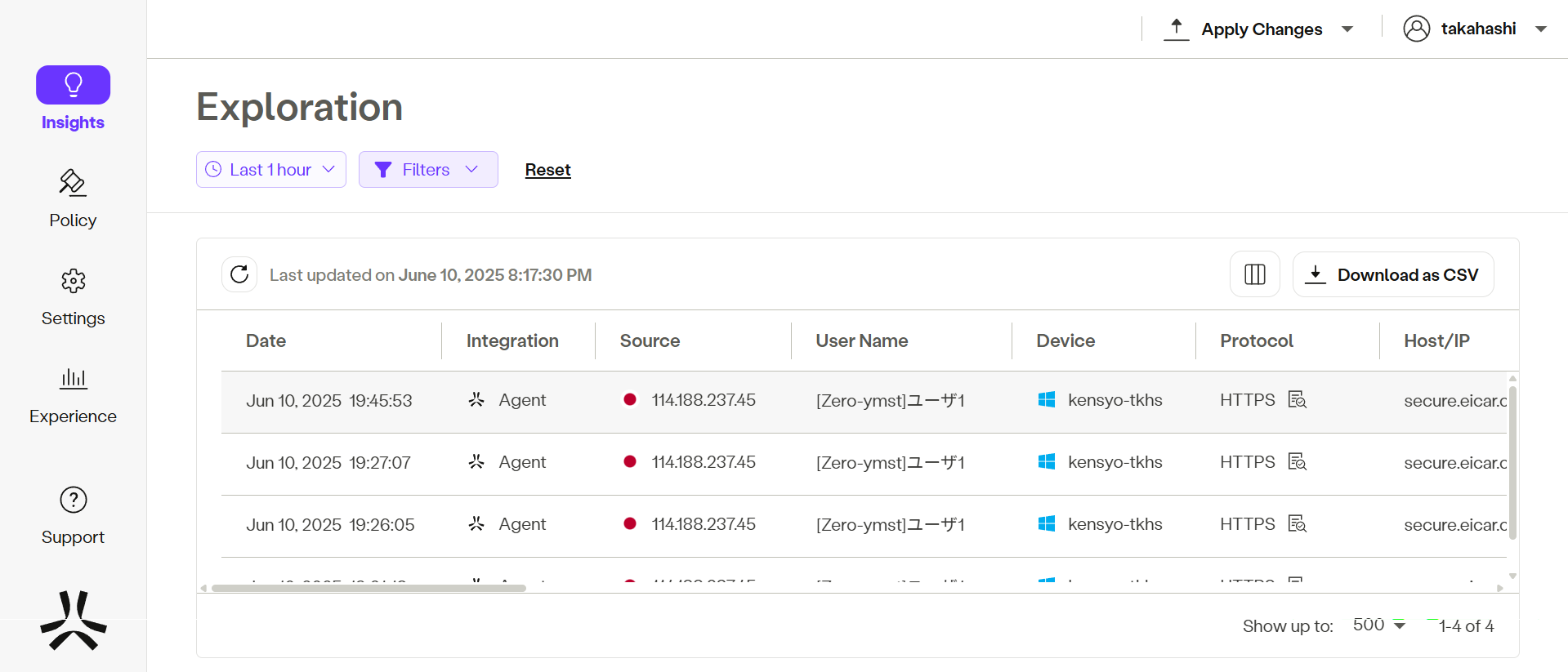

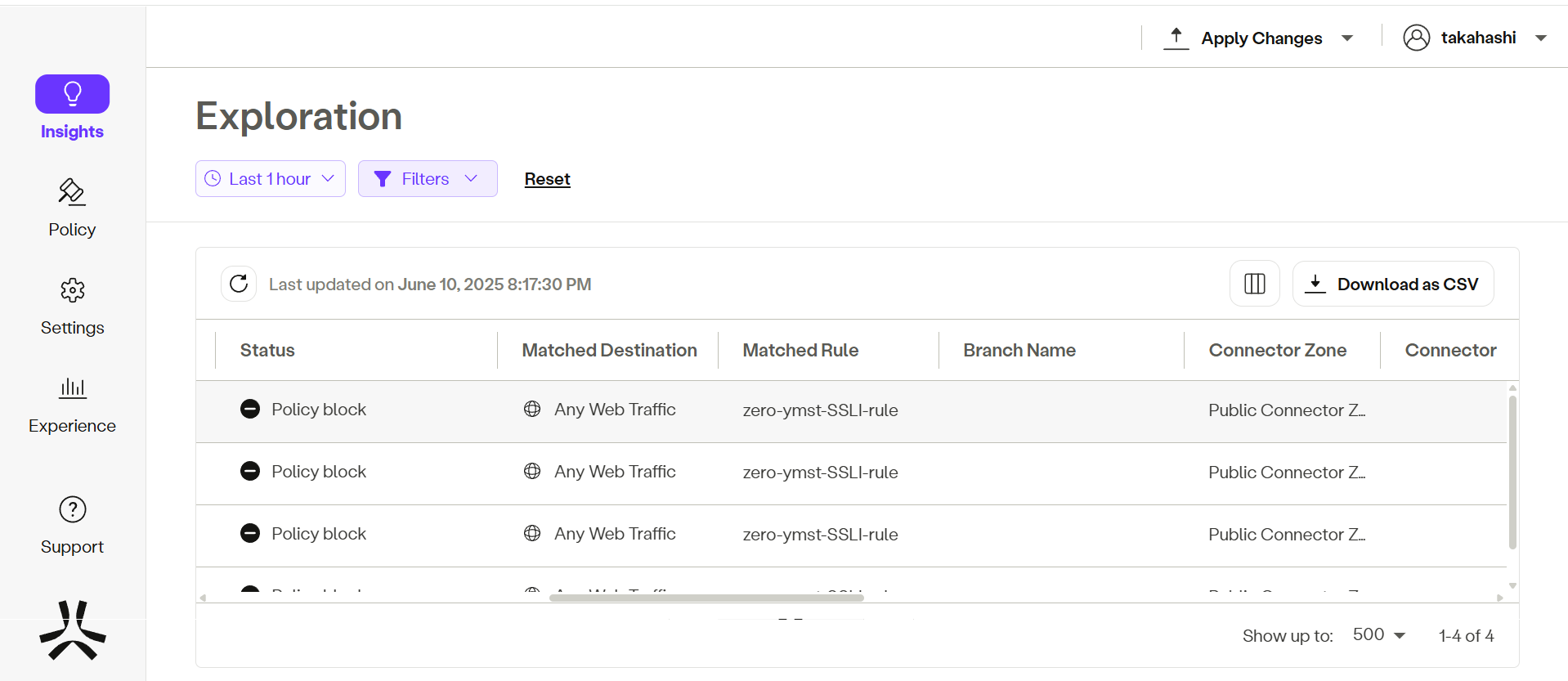

ポリシーによりダウンロードをブロックしているログを確認できました。

6.File Security機能(ディープスキャン)

同様に、ディープスキャン機能も設定してみましょう。

6-1.ディープスキャンの設定方法

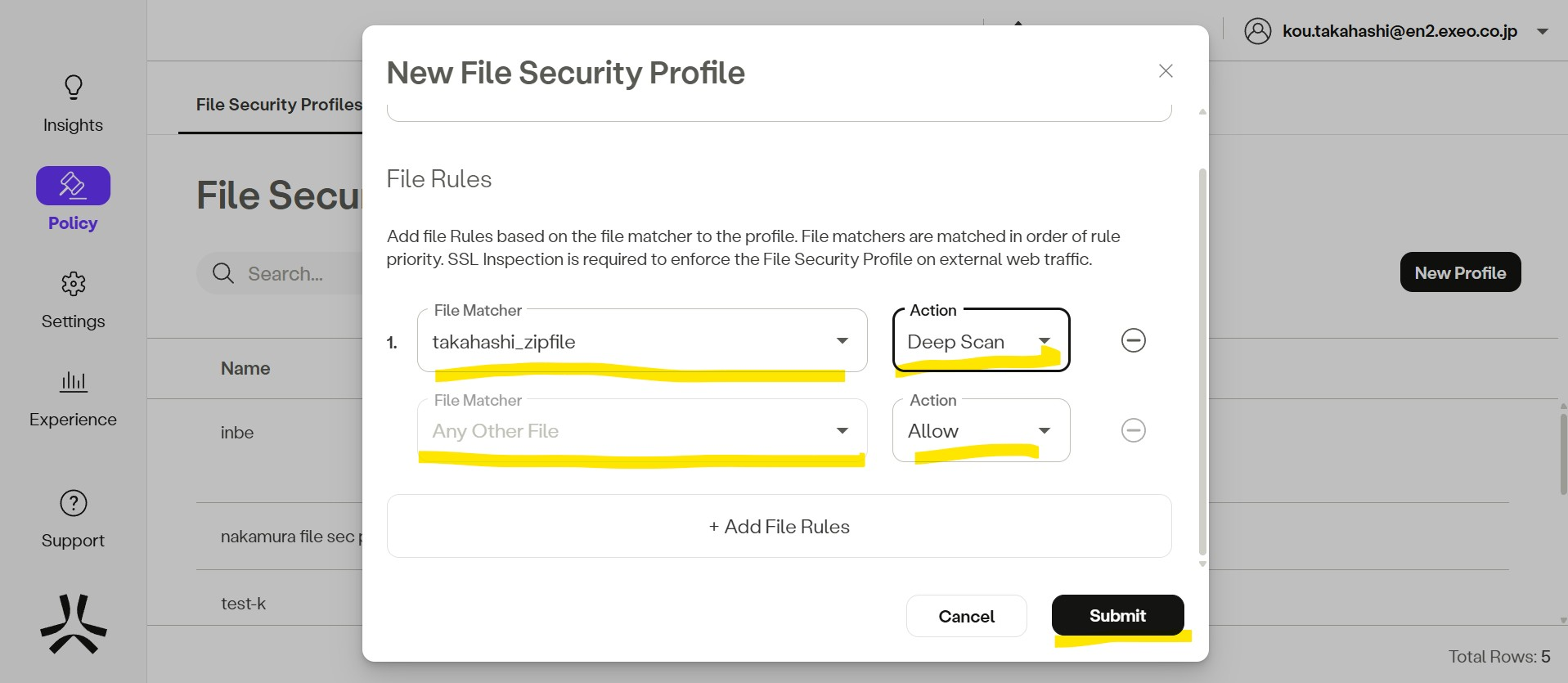

Policy > File Security >New Profileをクリックする。

File Matcherのプロファイル名を入力する。

ActionとFile Typeを選択する。

※今回はUploadとDownloadでのzipファイルを対象としている。

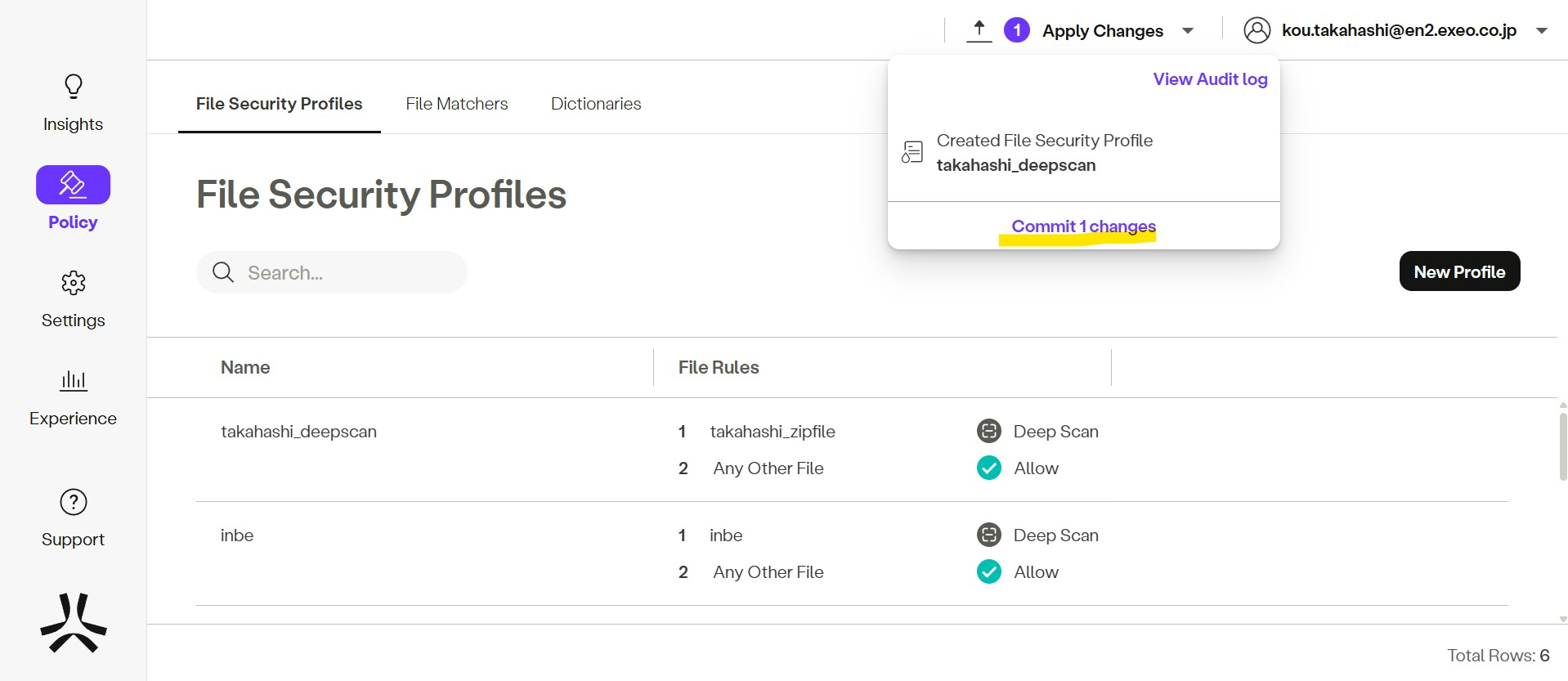

Commit 1 changesをクリックし、設定を適用します

Policy > File Security Profiles > New Profileをクリックする。

プロファイルの名前を入力します。

手順1で作成したFile Matcherを用いながら、ファイルスキャンのActionを設定します

Commit 1 changesをクリックし、設定を適用します

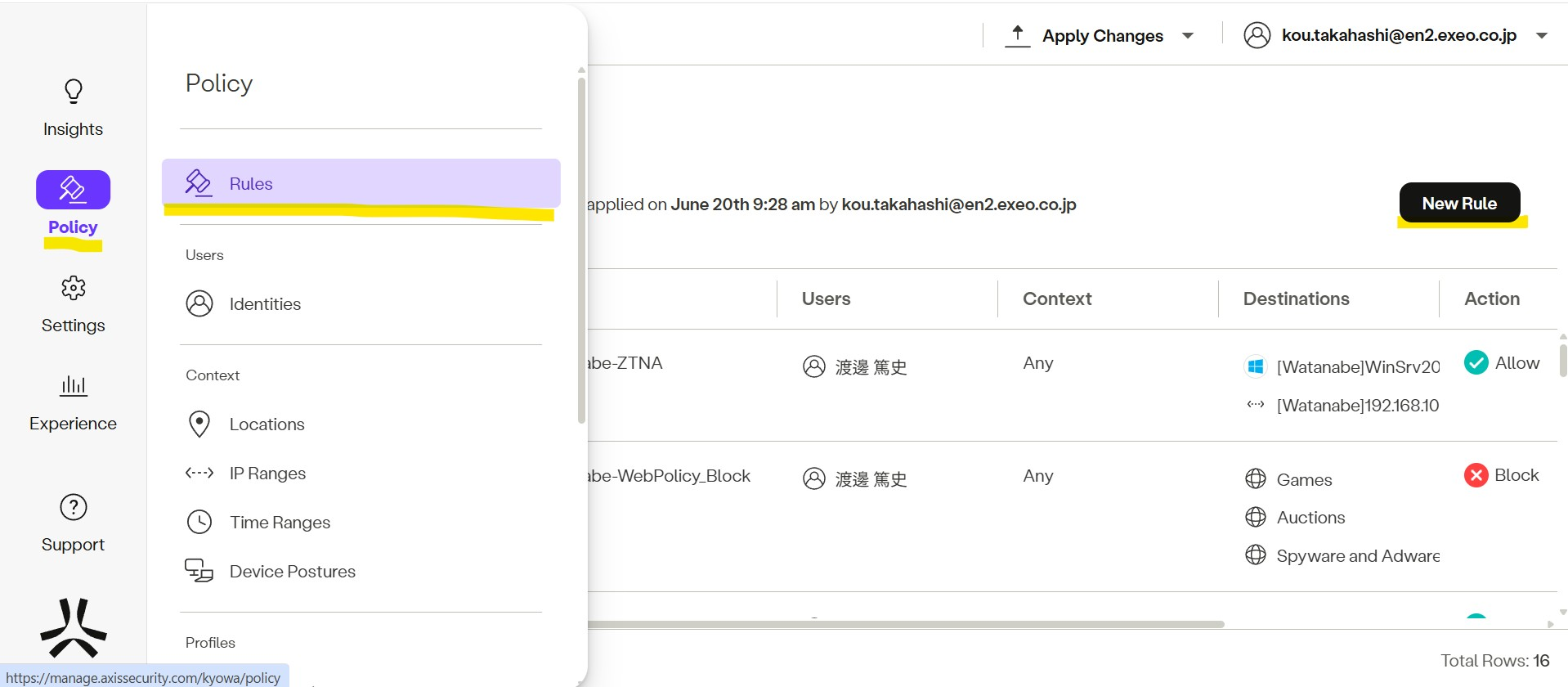

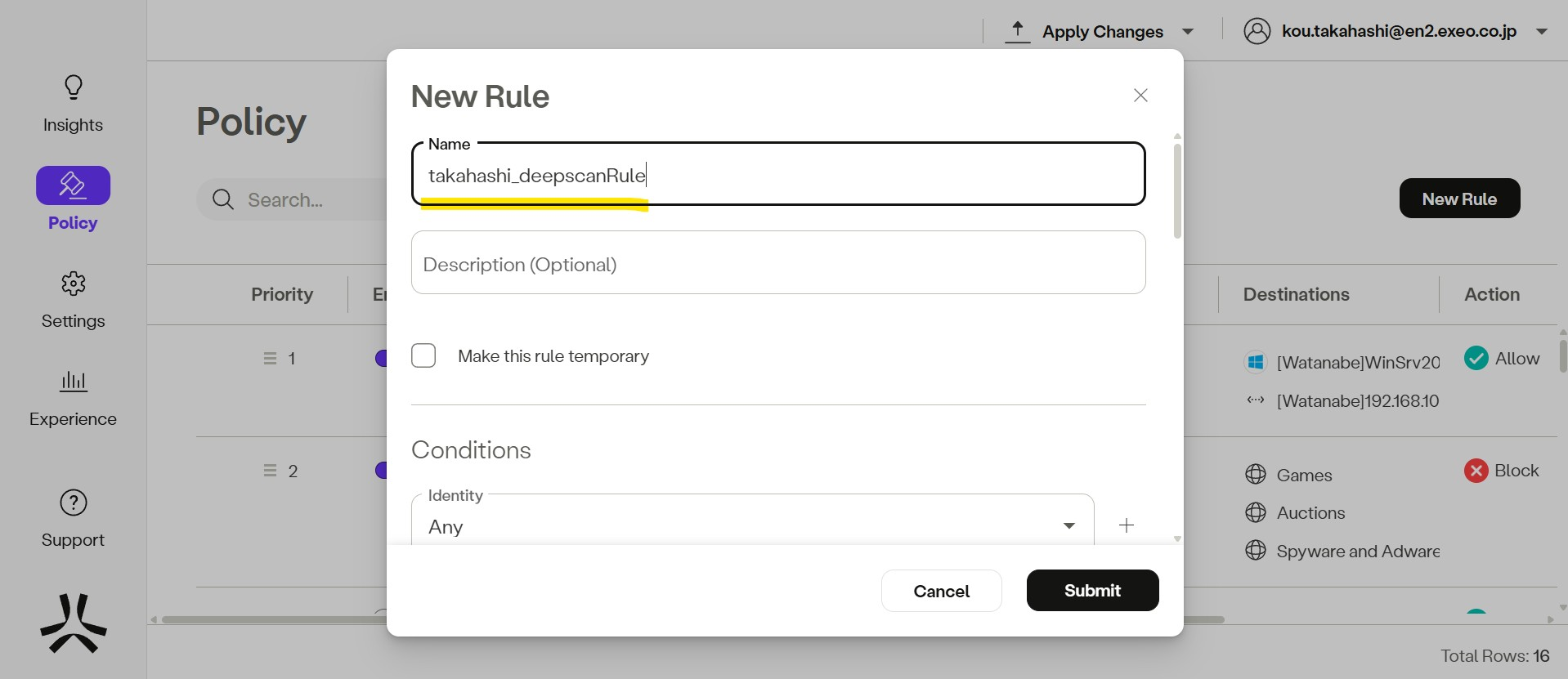

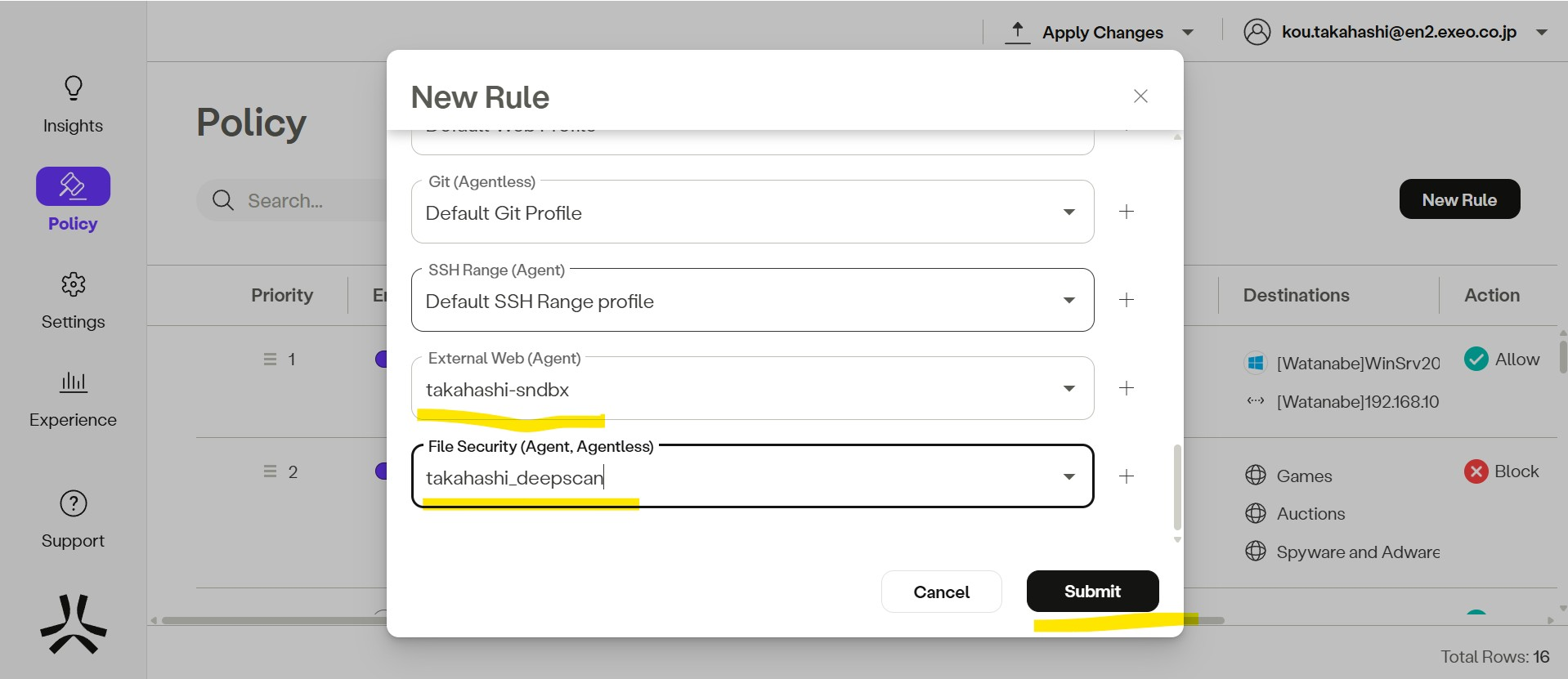

Policy > Rules > New Ruleをクリックする。

ルール名を入力する。

File Security (Agent, Agentless)で、手順2で作成したFile Security Profileを選択し、Submitを押下します。

6-2.ディープスキャンの設定確認

5-2.と同様にwww.eicar.orgを利用します。

画面下部より「EICAR.COM2.ZIP」のDOWNLOADを選択する。

ダウンロードしようとした際にポリシーによりダウンロードがブロックされたことが確認できました。

ソートにおいて、Static Scanではなく、Dynamic Scanを選択することで、今回の設定によりスキャンされたログを見ることができます。

※Static ScanではFast Scanでチェックされたログが表示されます。

※Dynamic ScanではDeep Scanでチェックされたログが表示されます。