- その他

HPE Aruba Networking SSE検証(SWG編 その1)

1.はじめに

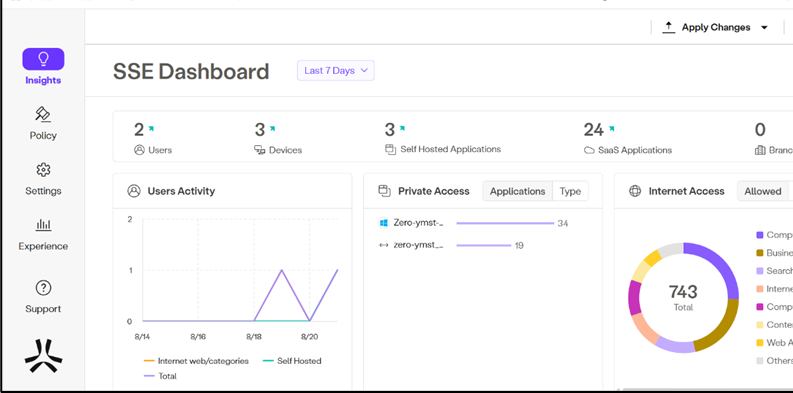

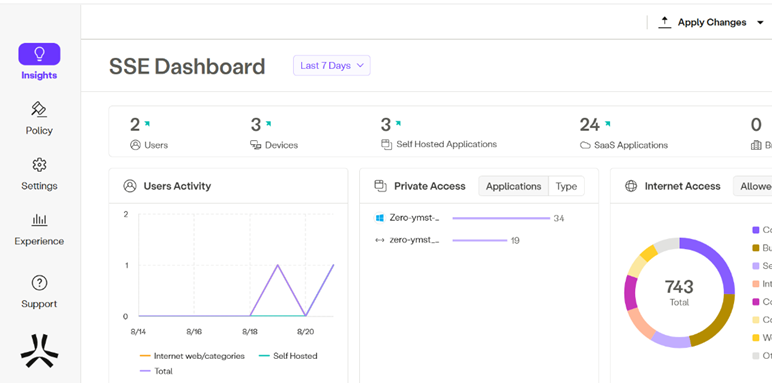

本記事では、Hewlett Packard Enterprise社(以下 HPE社)が提供するネットワークセキュリティサービスである、HPE Aruba Networking SSE(以下Aruba SSE)での検証を行った内容について紹介を行います。

SWGとは、ユーザーがインターネットにアクセスする際のトラフィックを監視・制御し、不正なサイトへのアクセスやマルウェアのダウンロードを防止するソリューションのことで、インターネットを利用する際のセキュリティを大きく強化します。

Aruba SSEにもこのSWGの機能が組み込まれています。全3回に分けてお送りする本記事では、インターネットへの安全な接続を可能にするためのSWG機能についての設定手順や、検証結果が含まれています。この記事ではArubaSSEのSWG機能について紹介します。

少し専門的な記述が多いですが、本記事が実際の導入・運用時のご判断や社内検討資料への活用や、同様の課題をお持ち方の一助となれば幸いです。

2.本記事について

第1回 SWGの基本的な設定方法についての紹介(本記事)

- CA証明書のインストール方法

- SSL Inspection

- Threat Protection

- Category Filter

第2回 SWGでのセキュリティ機能についての紹介(次回記事)

- ファイルスキャン方式の違いについて

- File Security機能(クイックスキャン)

- File Security機能(ディープスキャン)

第3回 IP アドレスの固定(アンカリング)について(次々回記事)

- IPアドレスの固定とは

- IPアドレスの固定の種類

- IPアドレスの固定方法

本記事ではSWGを利用するうえでの前提となるCA証明書のインストール方法や、基本機能であるSSL InspectionおよびCategory Filter機能についての説明や設定方法を紹介します。

3.CA証明書

3-1.CA証明書とは

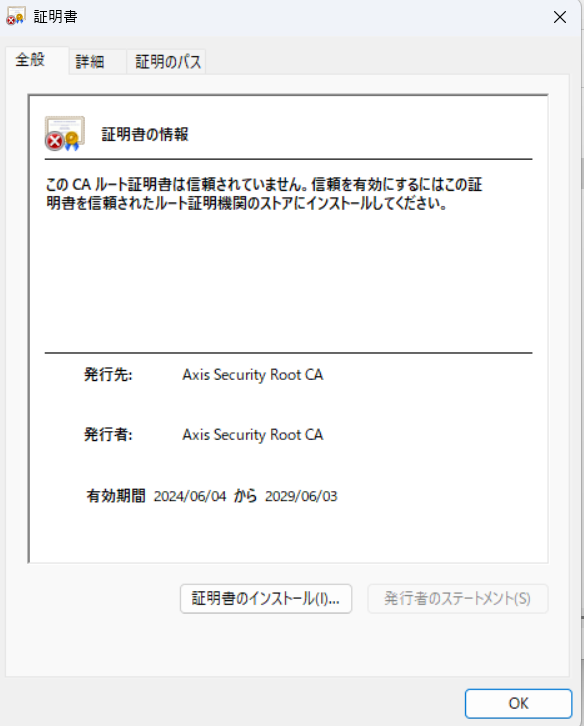

SWGでは、SSL通信を中継・復号(SSL Inspection)するために、クライアント端末にCA証明書をインポートする必要があります。これは、SWGが暗号化通信を復号・再暗号化する際に発行する証明書を、クライアント側で「信頼済み」として扱わせるためです。本記事では、証明書のダウンロード手順とインストール方法について解説します。

3-2.CA証明書のインストール方法

ブラウザで管理者ポータルへアクセスする

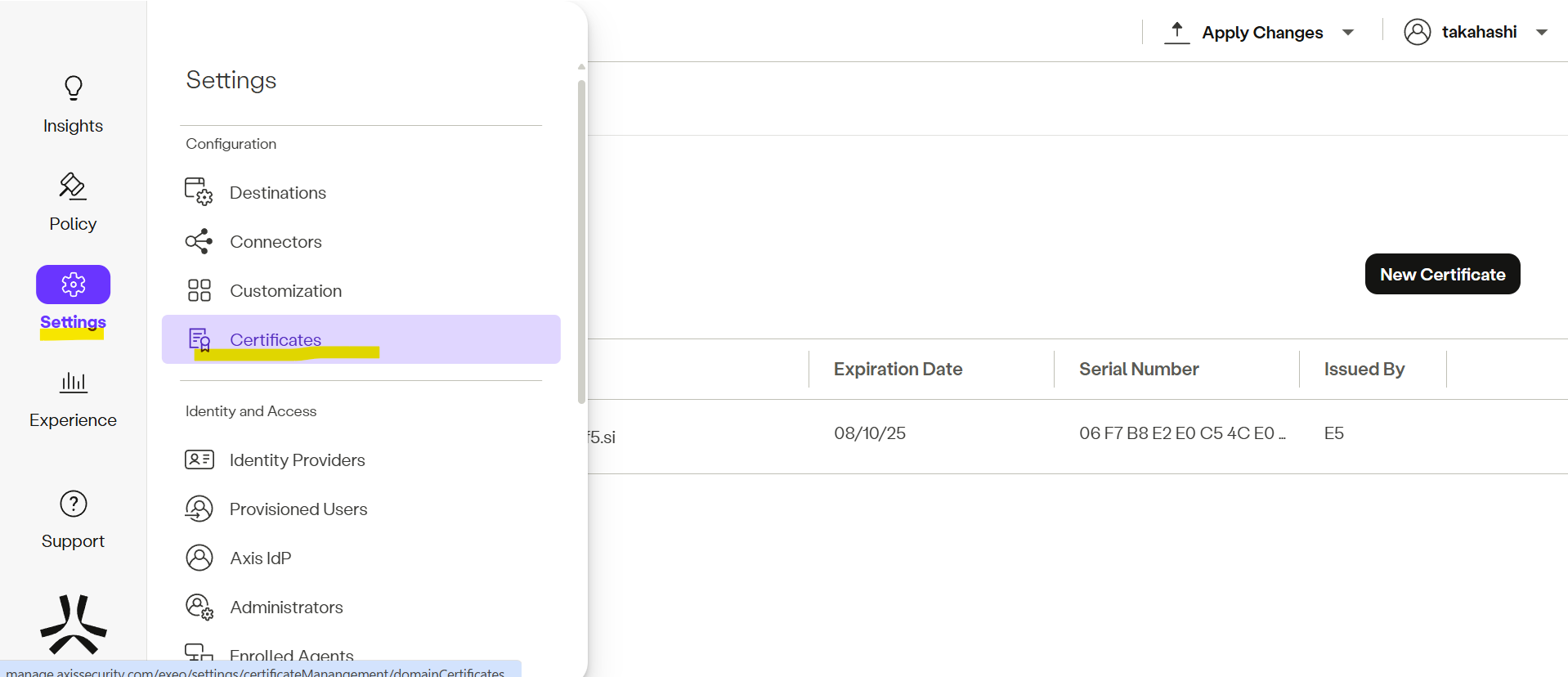

Settings>Certificatesをクリックする

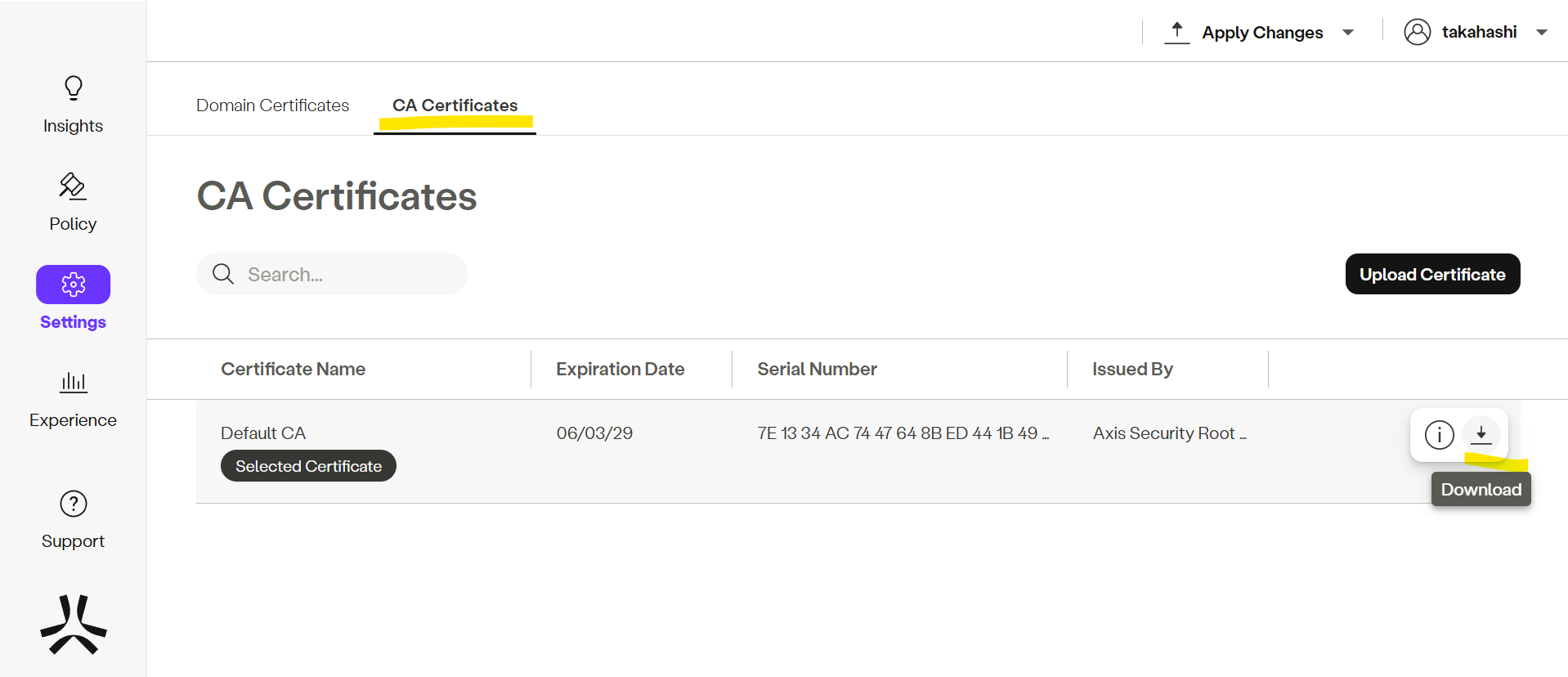

CA Certificatesタブ>Default CAをDownloadする

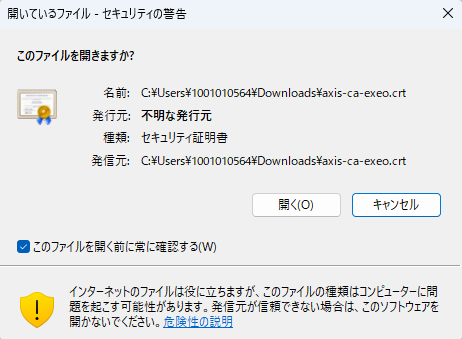

ダウンロードした「axis-ca-ワークスペース名.crt」ファイルをダブルクリックする

セキュリティの警告が出たらそのまま「開く」を選択する

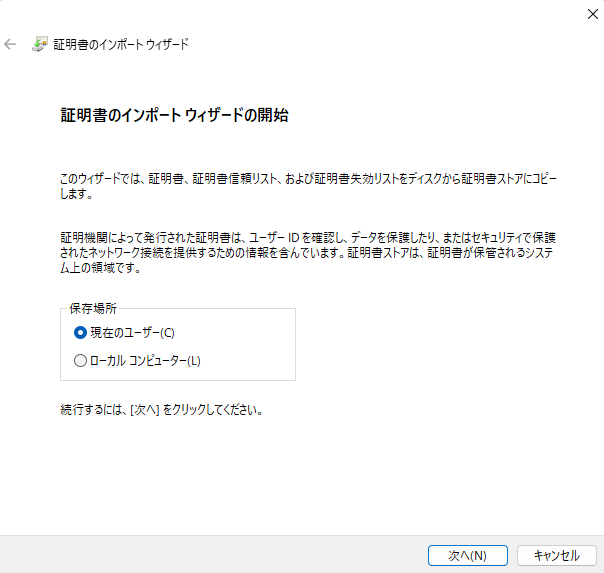

証明書のインストールをクリックする

証明書のインポートウィザードが開いたら、「現在のユーザ」を選択して次へをクリック

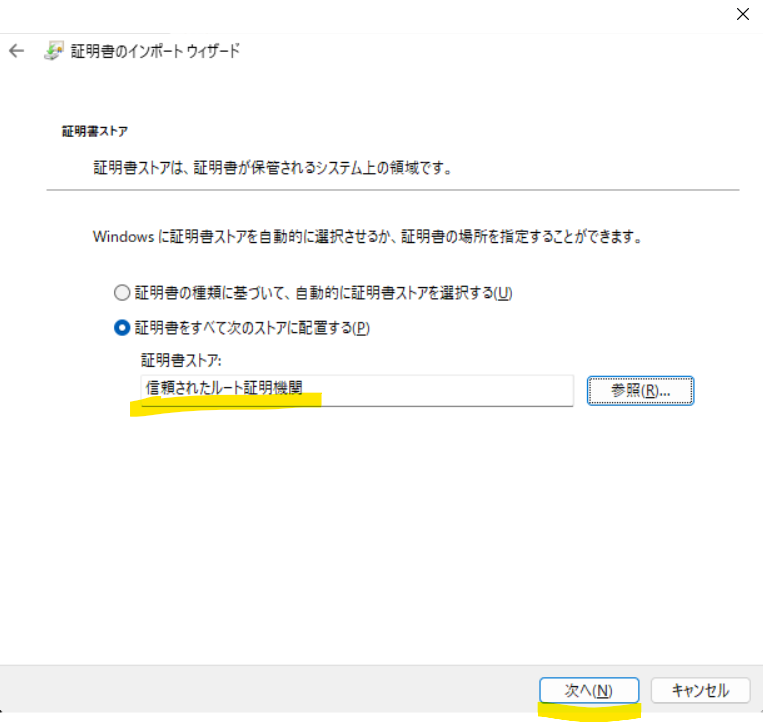

信頼されたルート証明機関を選択して次へをクリック

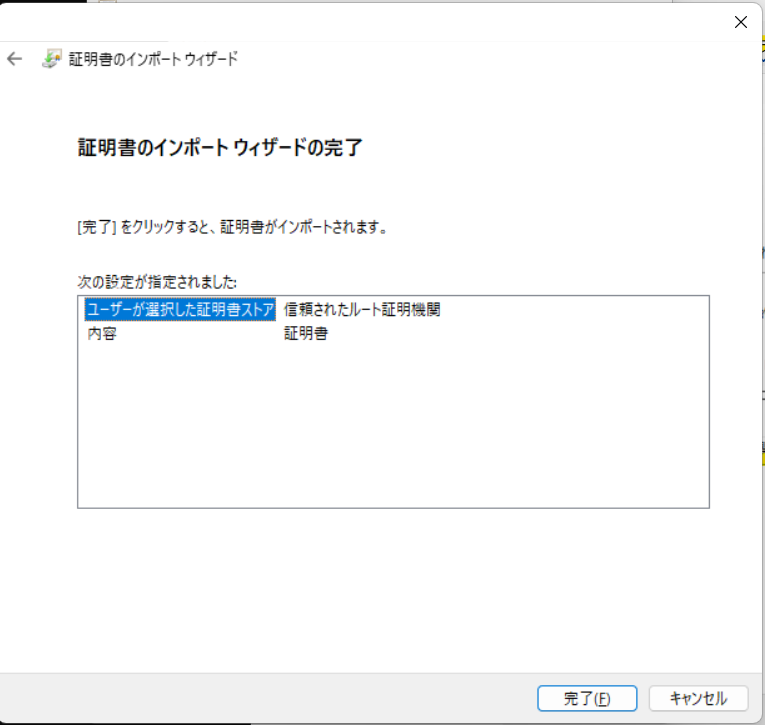

完了をクリックして証明書のインポートを実行(完了)

※セキュリティ警告が表示された場合は「証明書をインストールしますか はい」を選択

4.SSL Inspection

4-1.SSL Inspectionとは

SSL Inspectionとは、SSL暗号化された通信(HTTPS)を一時的に復号して内容を検査するセキュリティ機能です。

SSL Inspectionを設定することでSWG/CASBの各種機能が利用できるようになります。

4-2.SSL Inspectionの設定手順

Aruba SSEの管理コンソール「https://auth.axissecurity.com/」に管理者アカウントでログインします

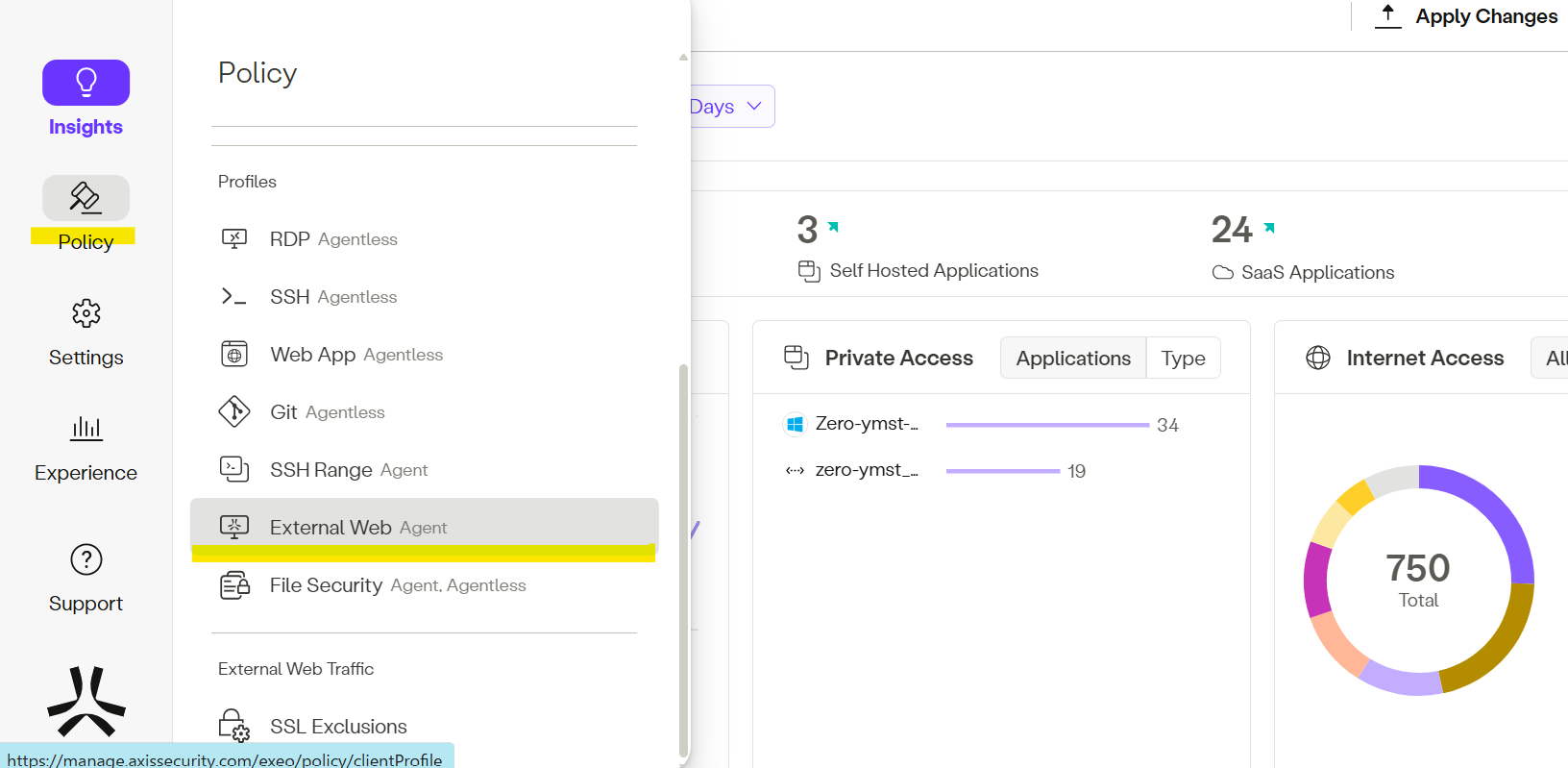

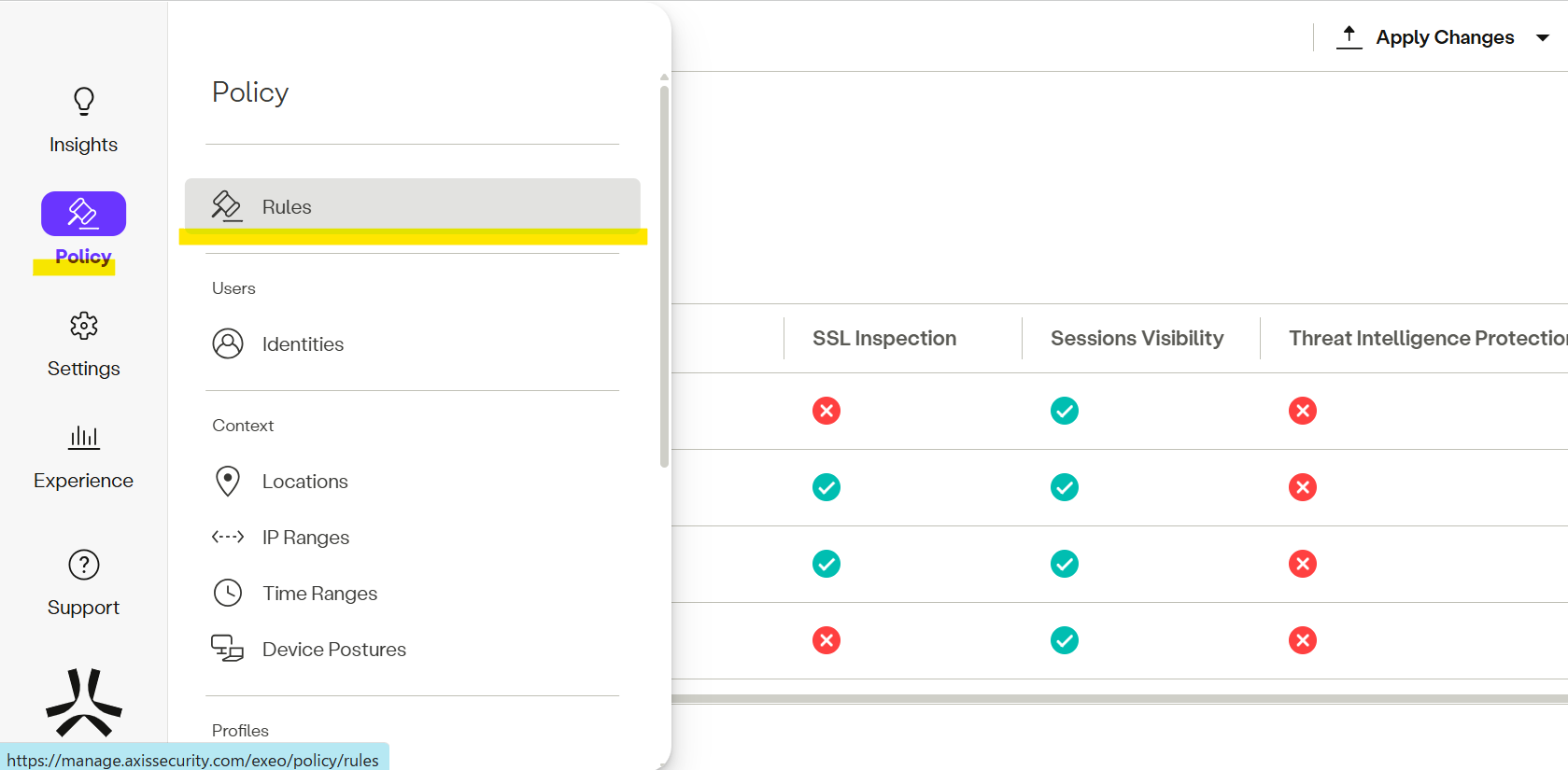

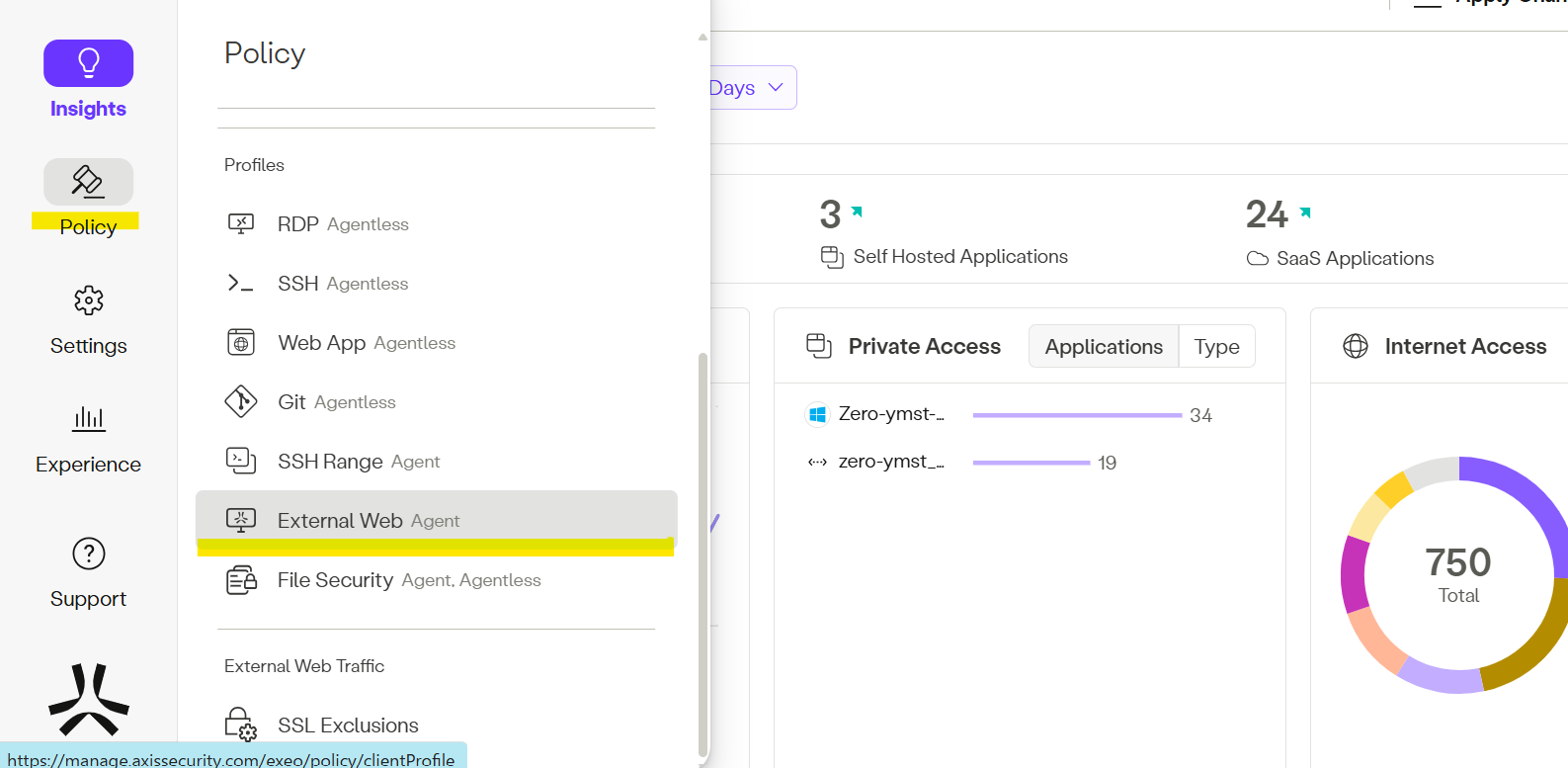

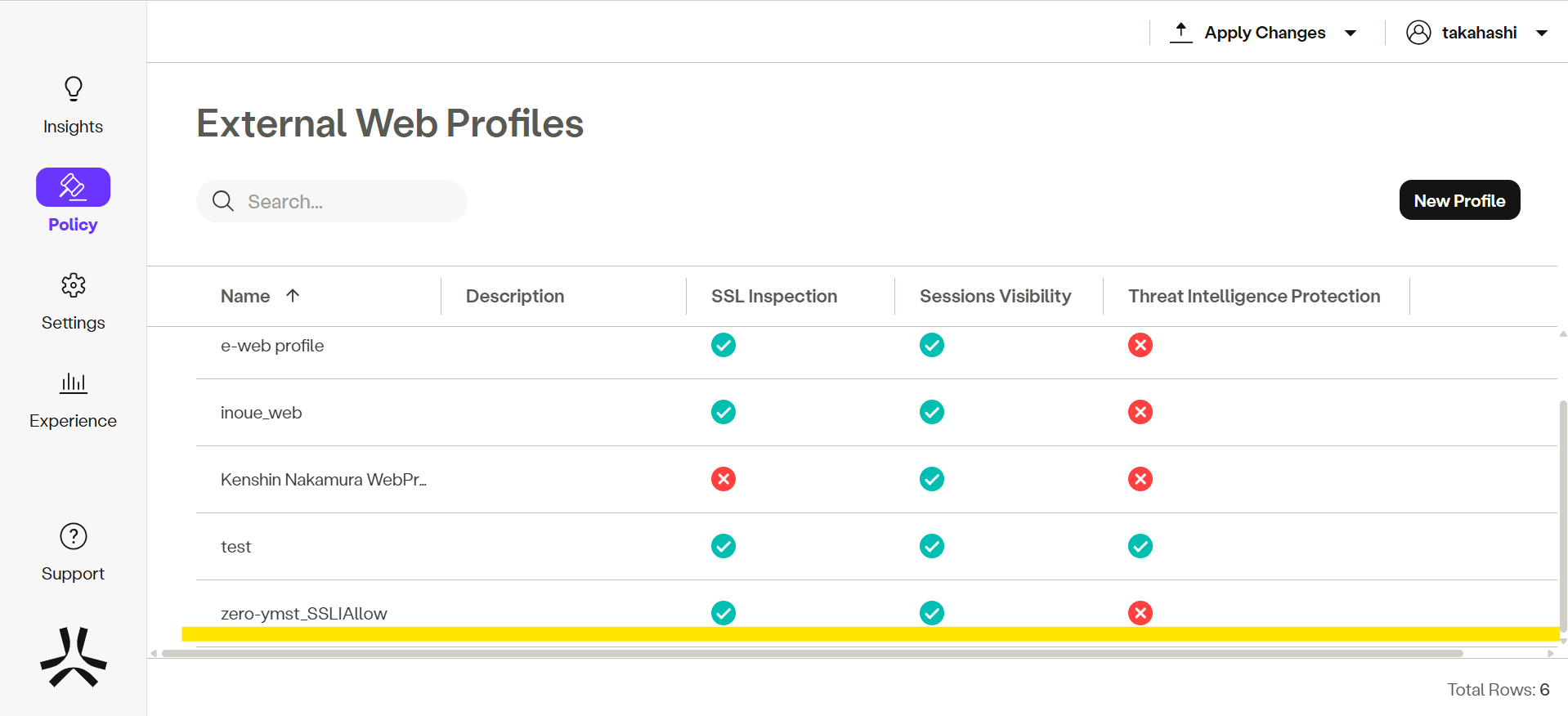

「Policy」下部、「Profile」カテゴリ内「External Web」を選択します

「New Rule」を押下し、新しいルールを作成します。

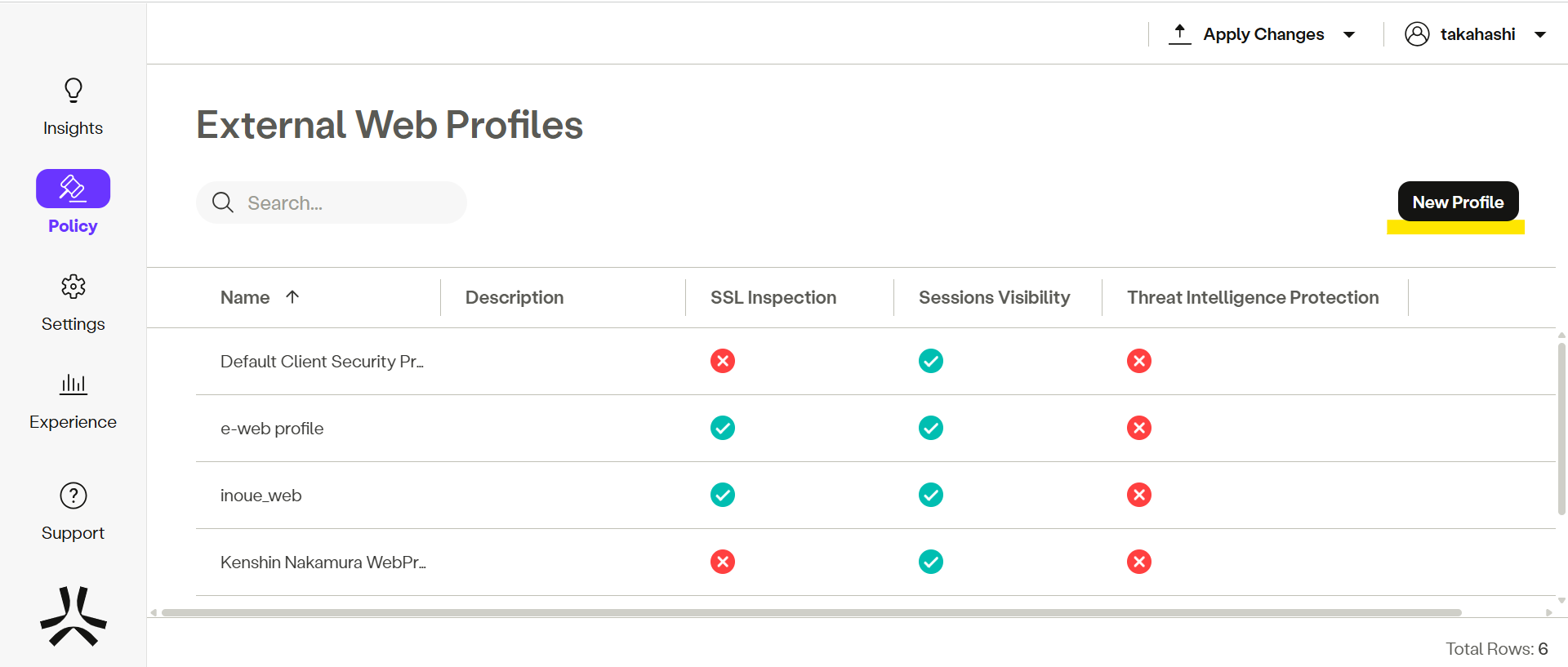

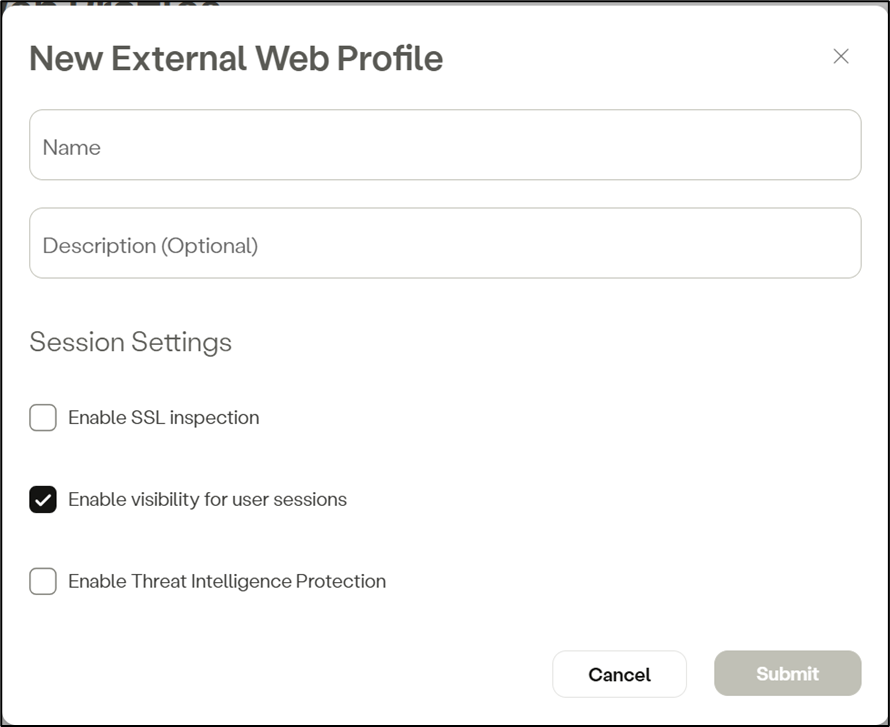

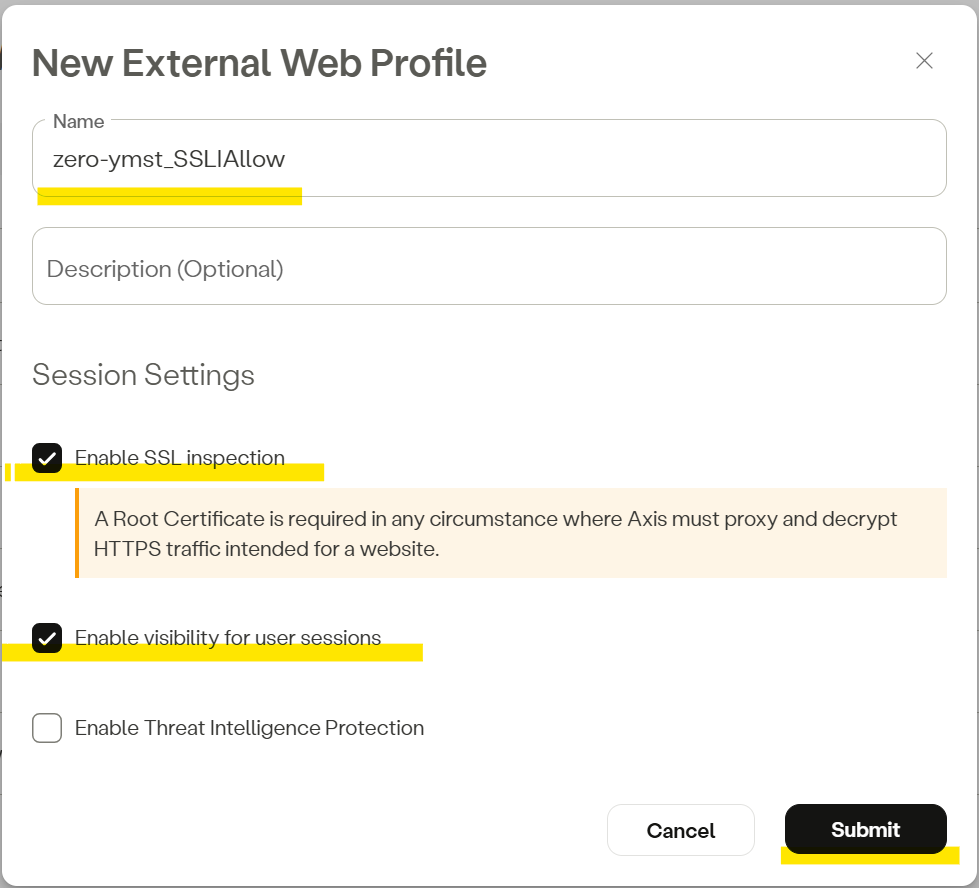

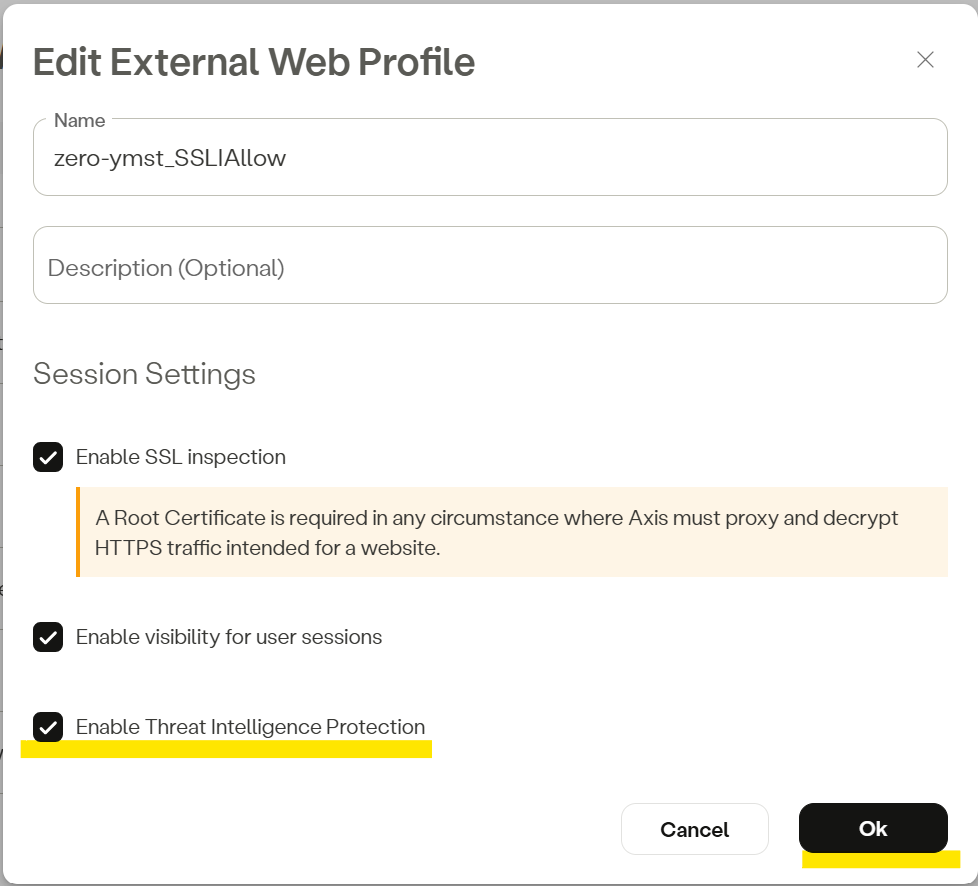

以下のようなポップアップが表示されるので、各種項目を記入し、完了後Submitを押下します。

- Name:設定名です。

- Description (Optional):設定の説明を入れることができます。(任意)

- Enable SSL Inspection:SSLインスペクションを有効にするかの設定値です。

- Enable visibility for user sessions:ユーザセッションのログ保存を有効にするかの設定値です。

- Enable Threat Intelligence Protection:脅威インテリジェンス防御を有効にするかの設定値です。

今回はNameに「zero-ymst_SSLIAllow」を入力し、「Enable SSL inspection」と「Enable visibility for user sessions」にチェックを入れ、Submitで設定を保存します。

※「Enable Threat Intelligence Protection」については次章で紹介を行います

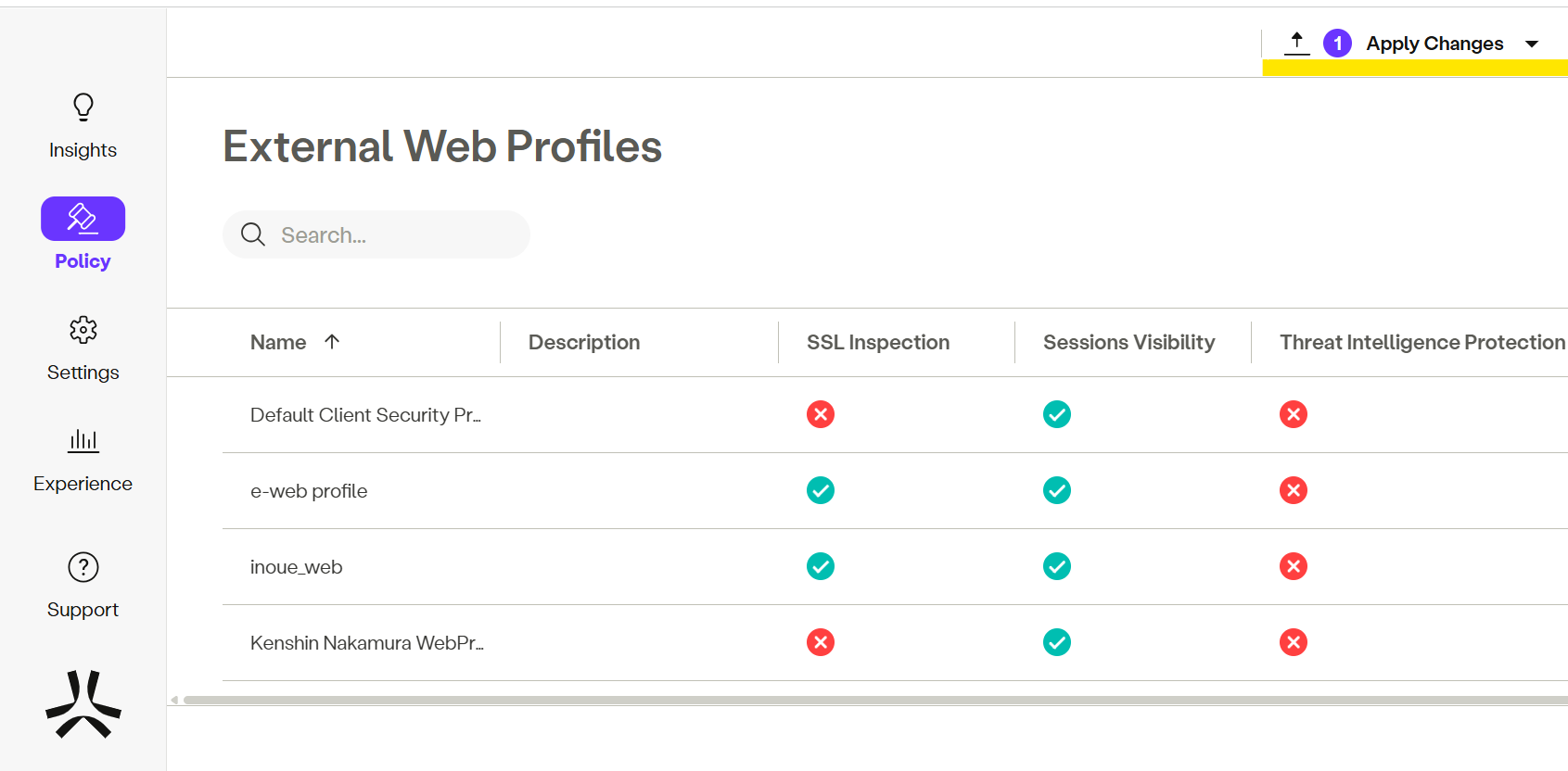

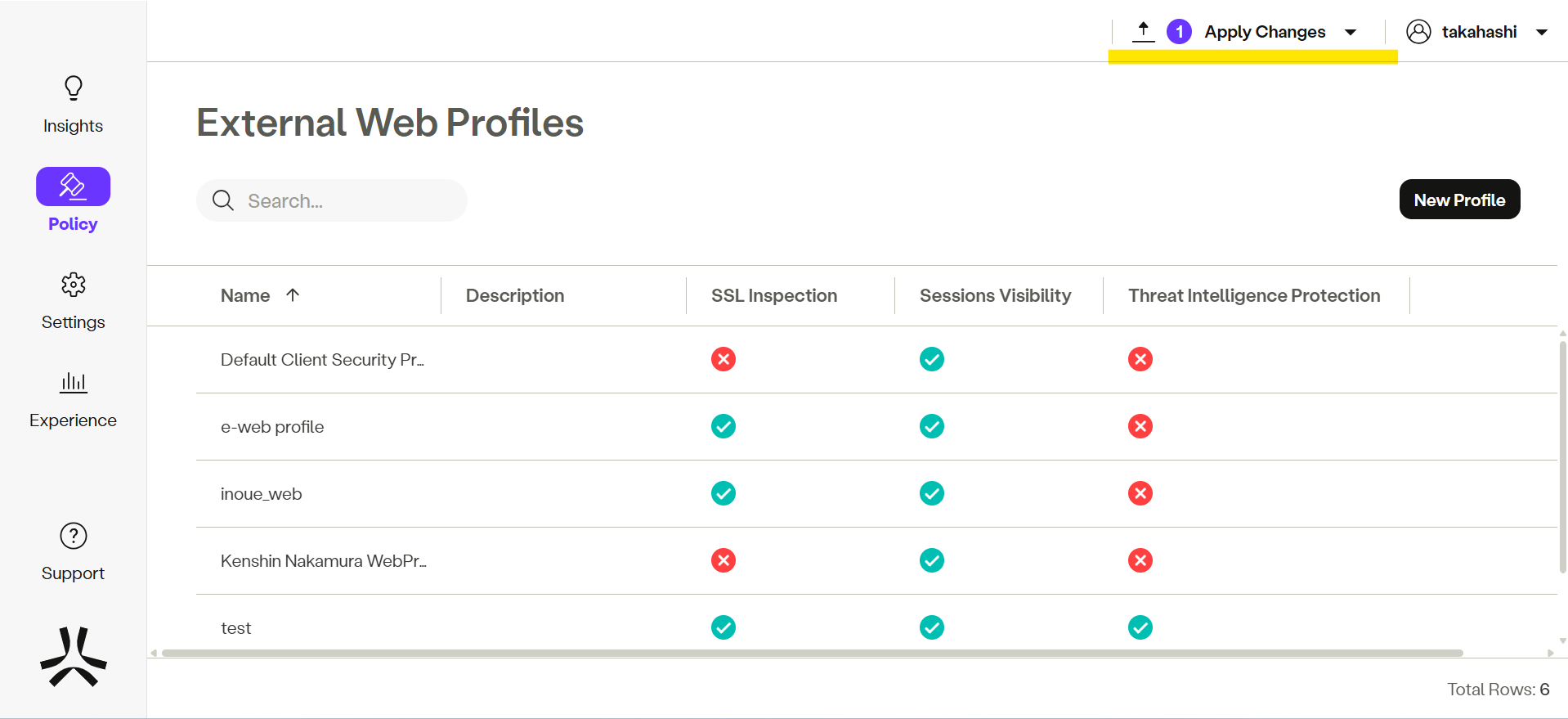

設定を保存するため、Apply Changesを押下します。

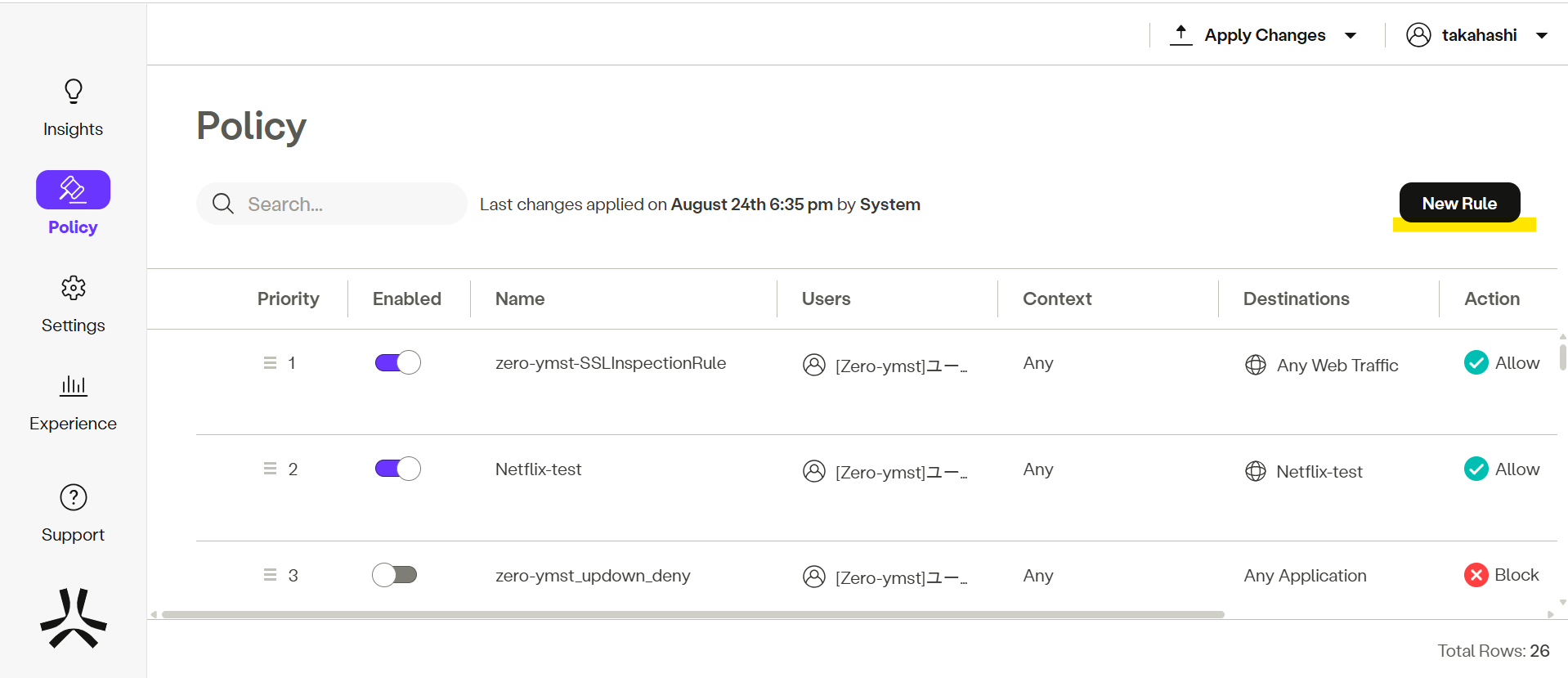

次にルールを作成します。

ルールは、どのような通信の時にどのような通信制御を行うか、を決めるものです。

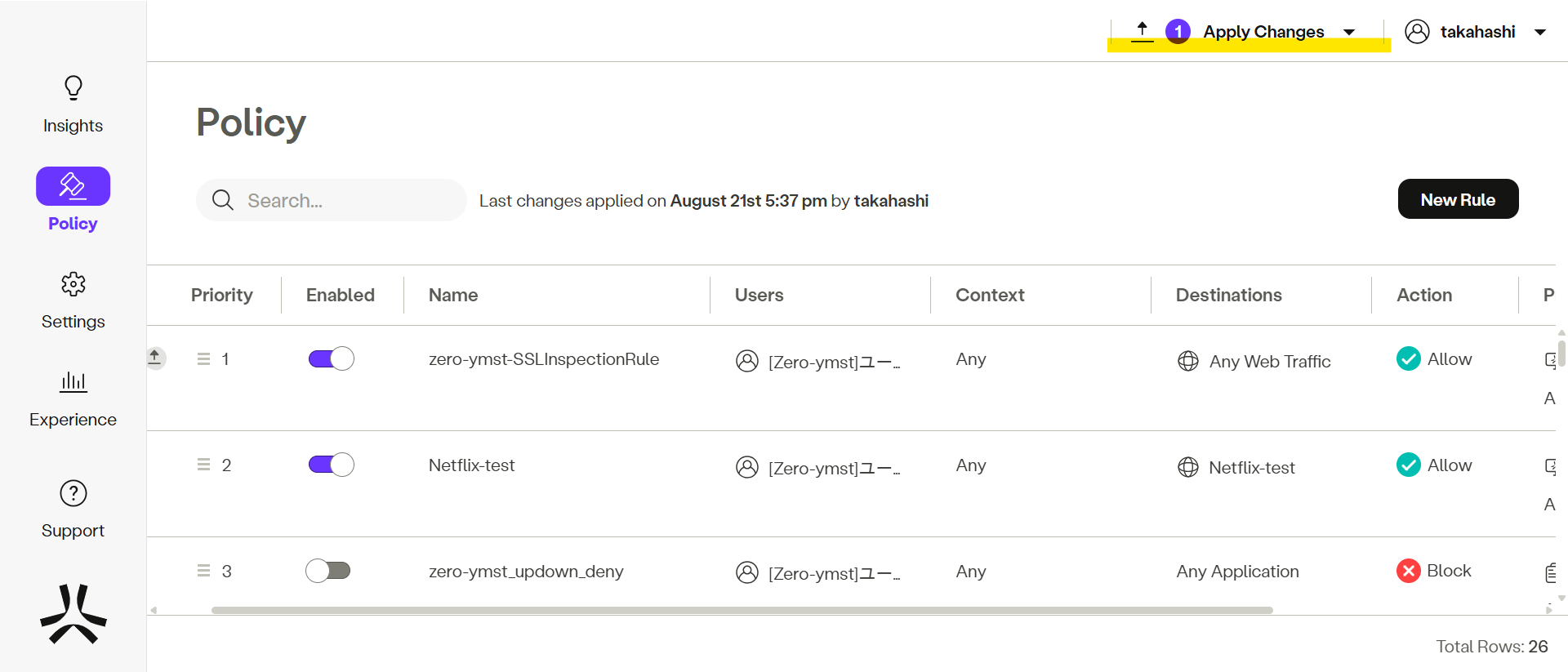

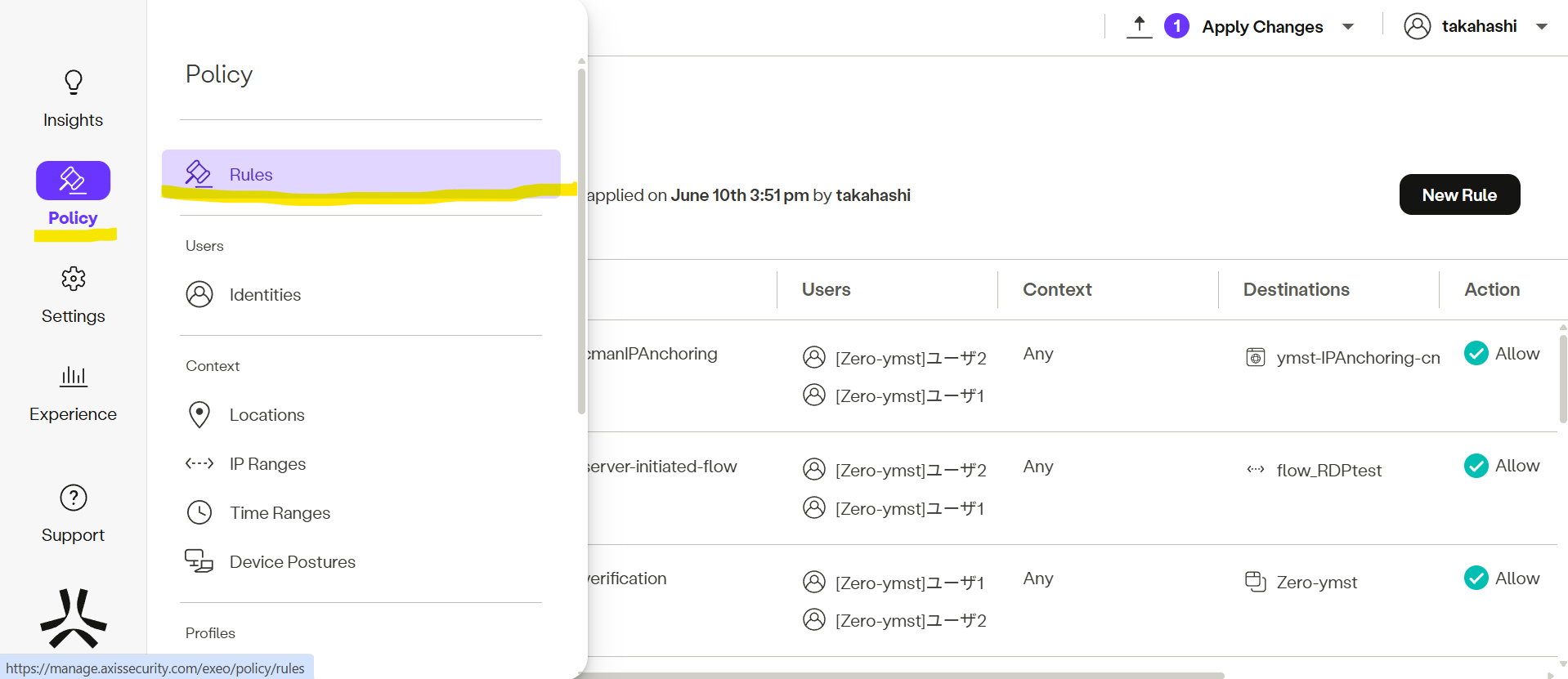

プロファイル作成後、作成したプロファイルを適用するポリシーを作成します。「Policy」下部、「Rules」を選択します

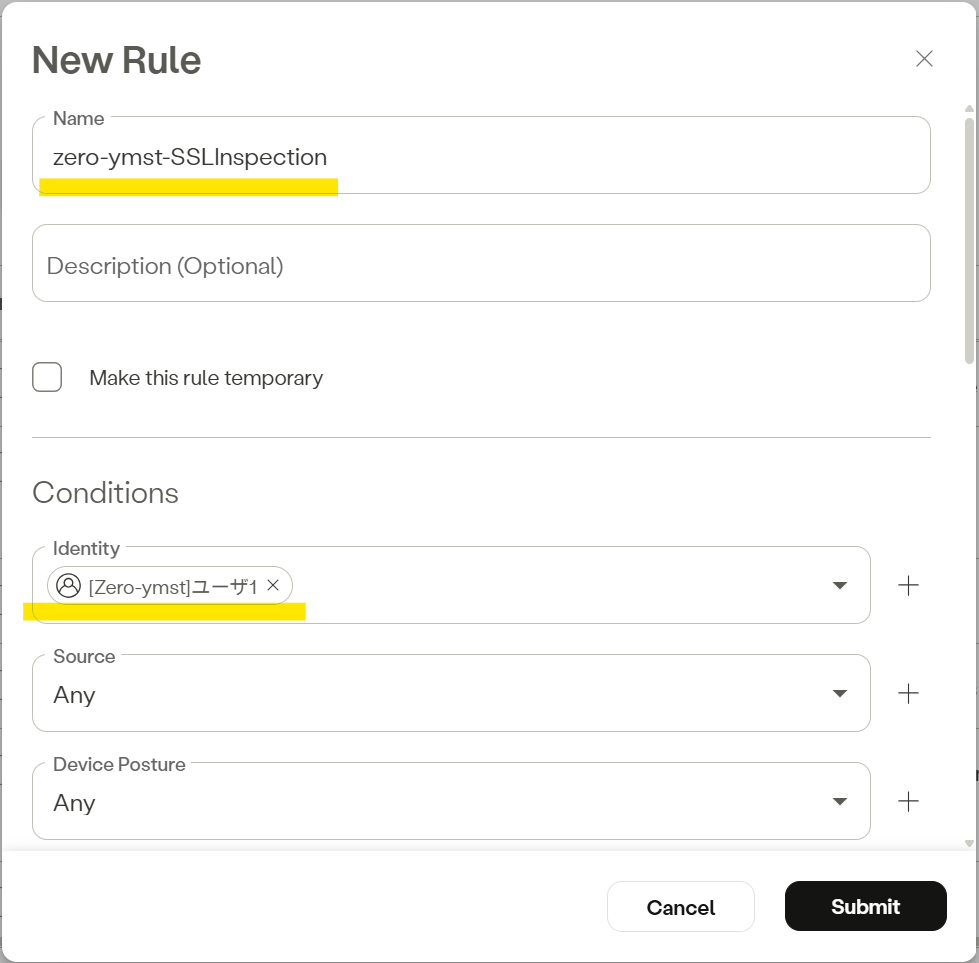

「New Rule」を押下し、新しいルールを作成します

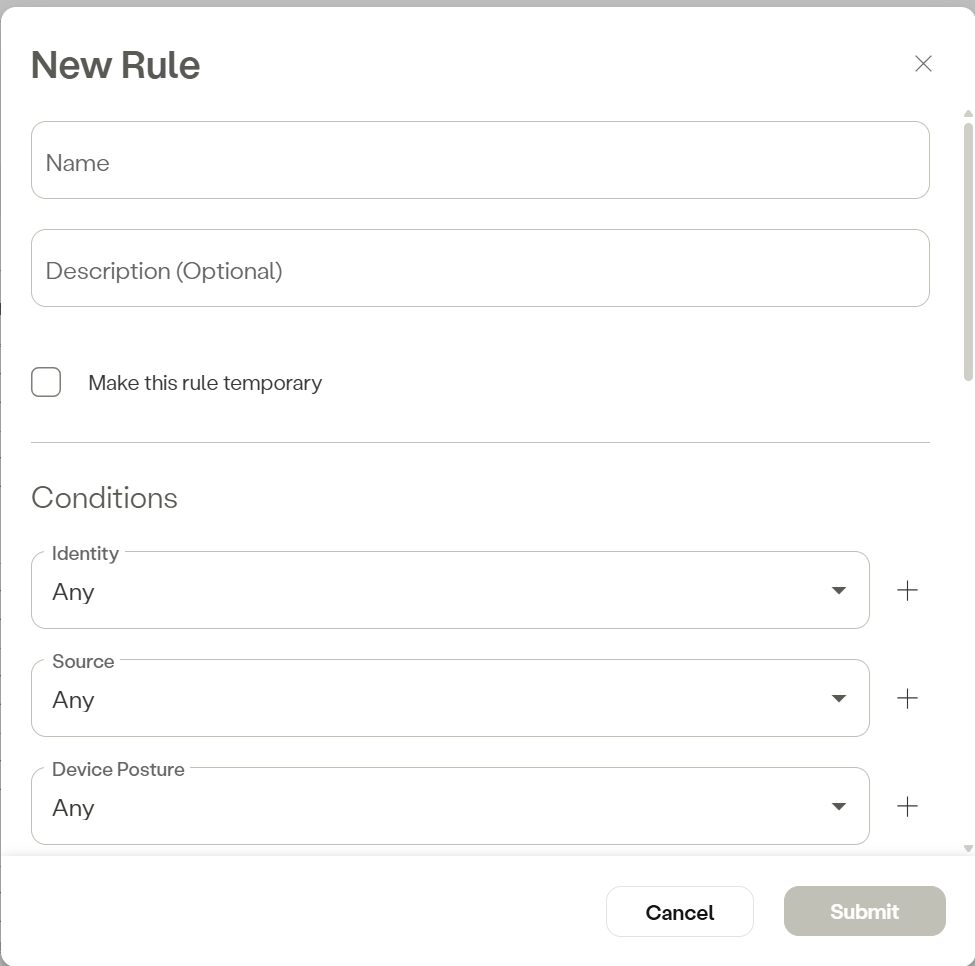

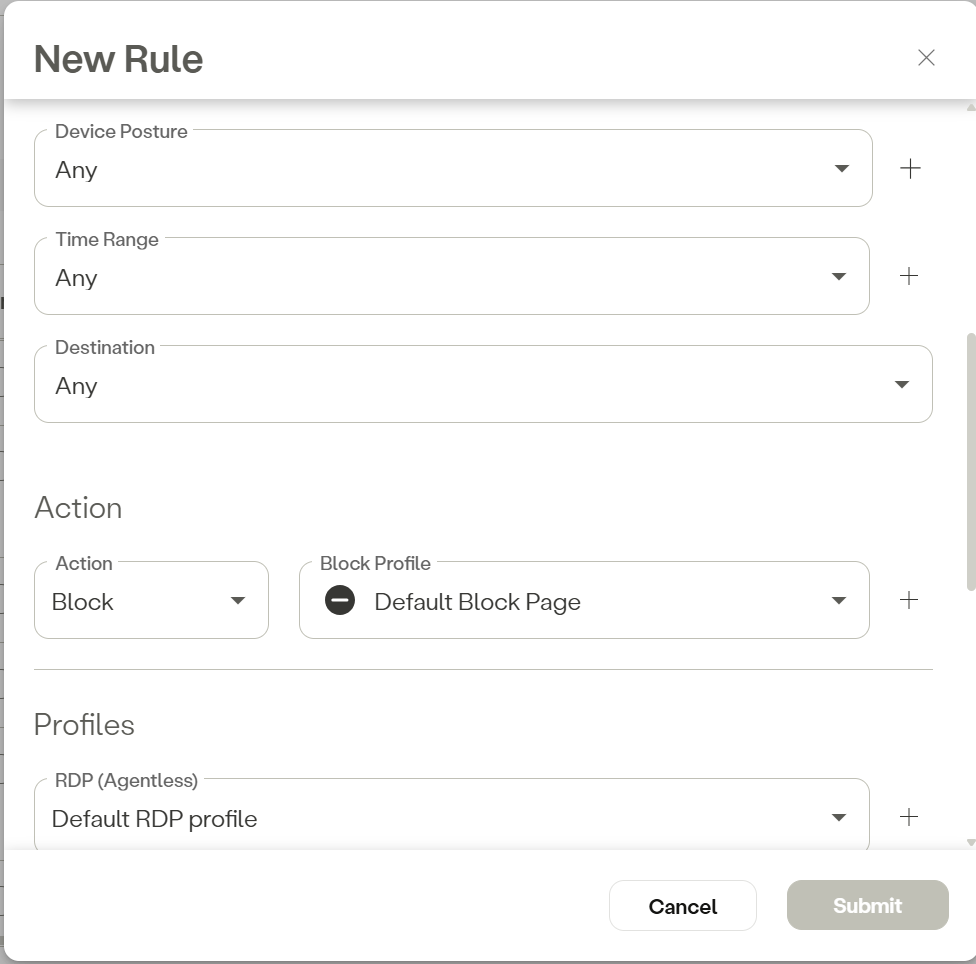

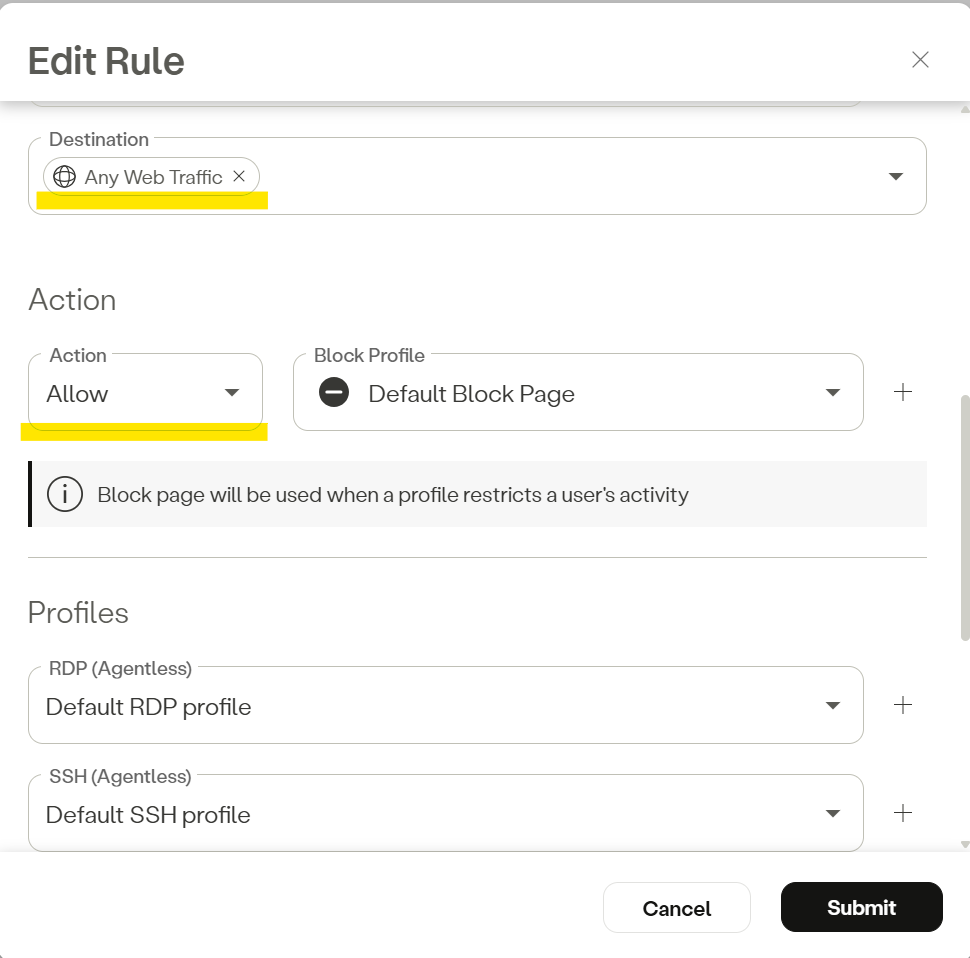

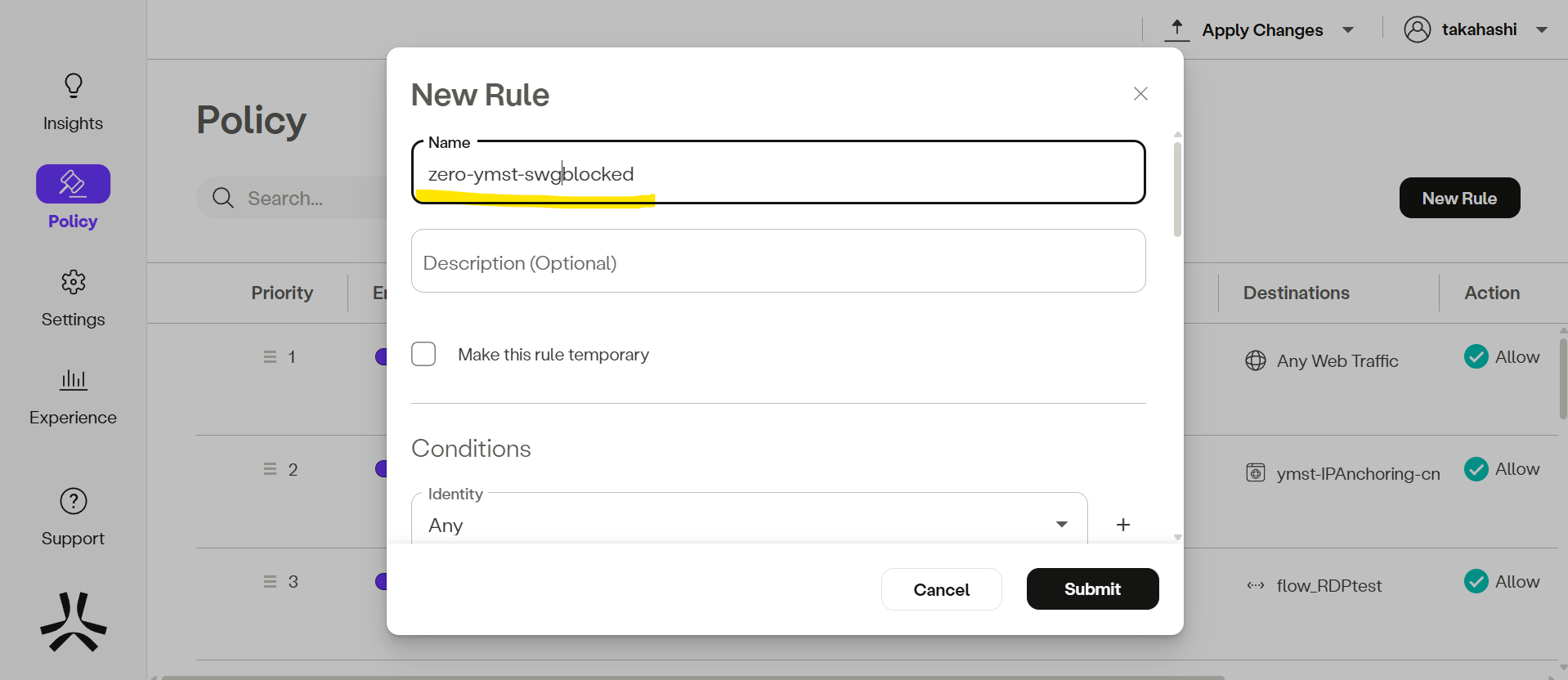

以下のようなポップアップが表示されます。

- Name:設定名です。

- Description (Optional):設定の説明を入れることができます。(任意)

- Make this rule temporary:一時的に有効にする設定の際はここを有効にします

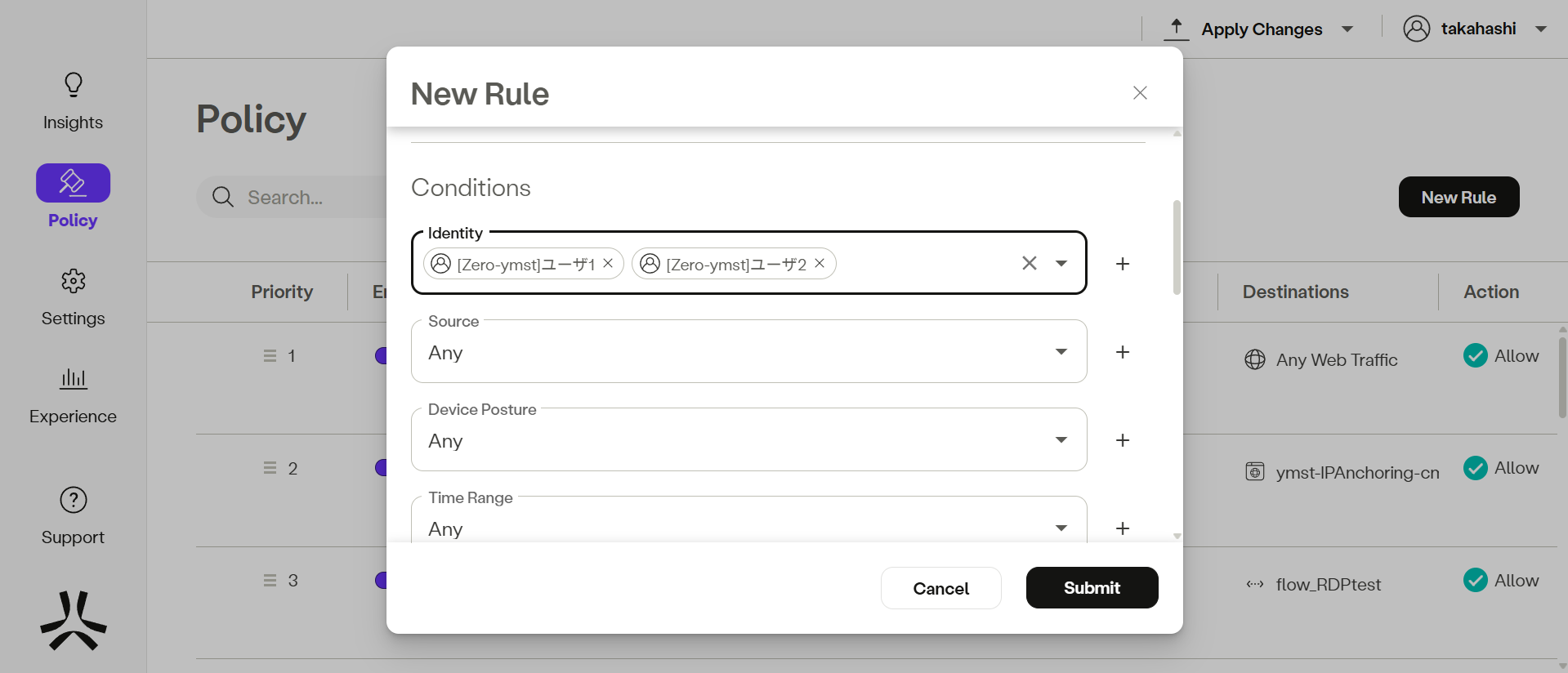

- Identity:対象ユーザやグループを選択します

- Source:通信の送信元でフィルターできます。(IPレンジや国、ロケーションなどを選択できます。)

- Device Posture:デバイスポスチャ機能を選択できます。

- Time Range:対象となる時間帯を選択できます。

- Destination:通信の宛先をフィルターできます。

- Action:通信が作成したルールに合致した際、通信をブロックする、許可することができます。

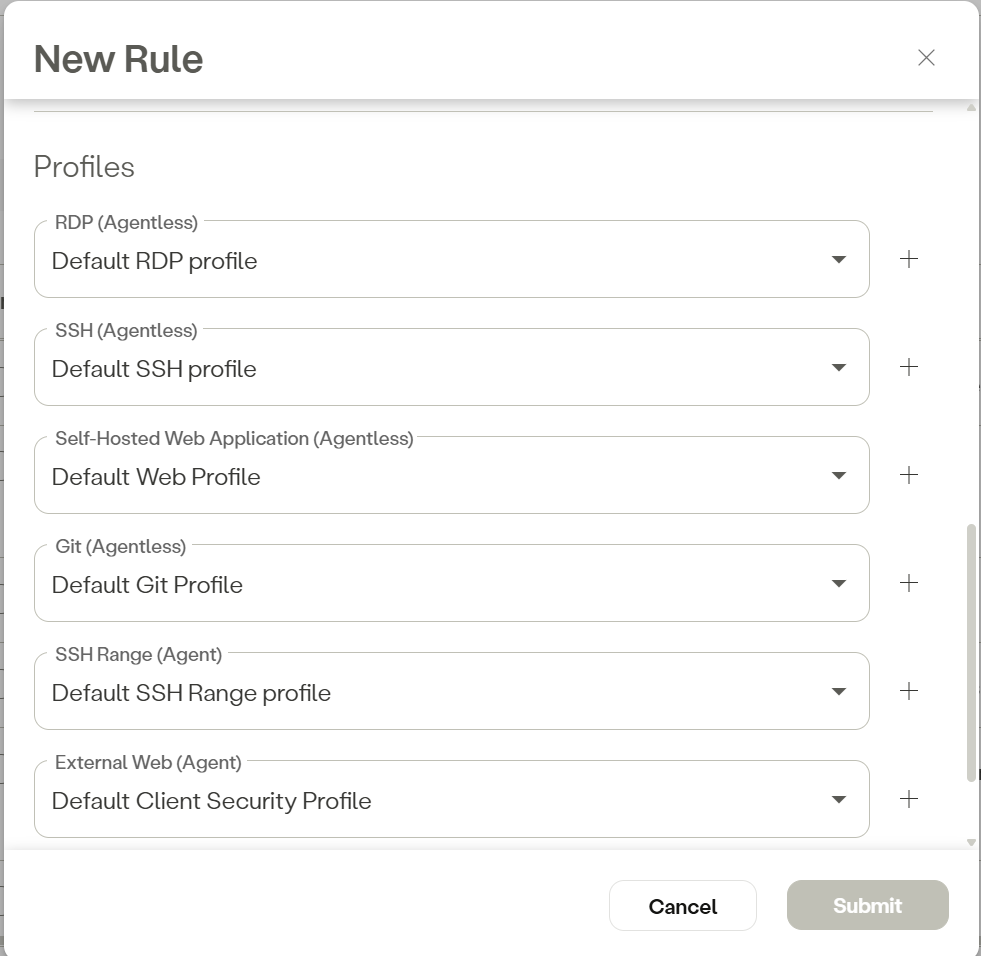

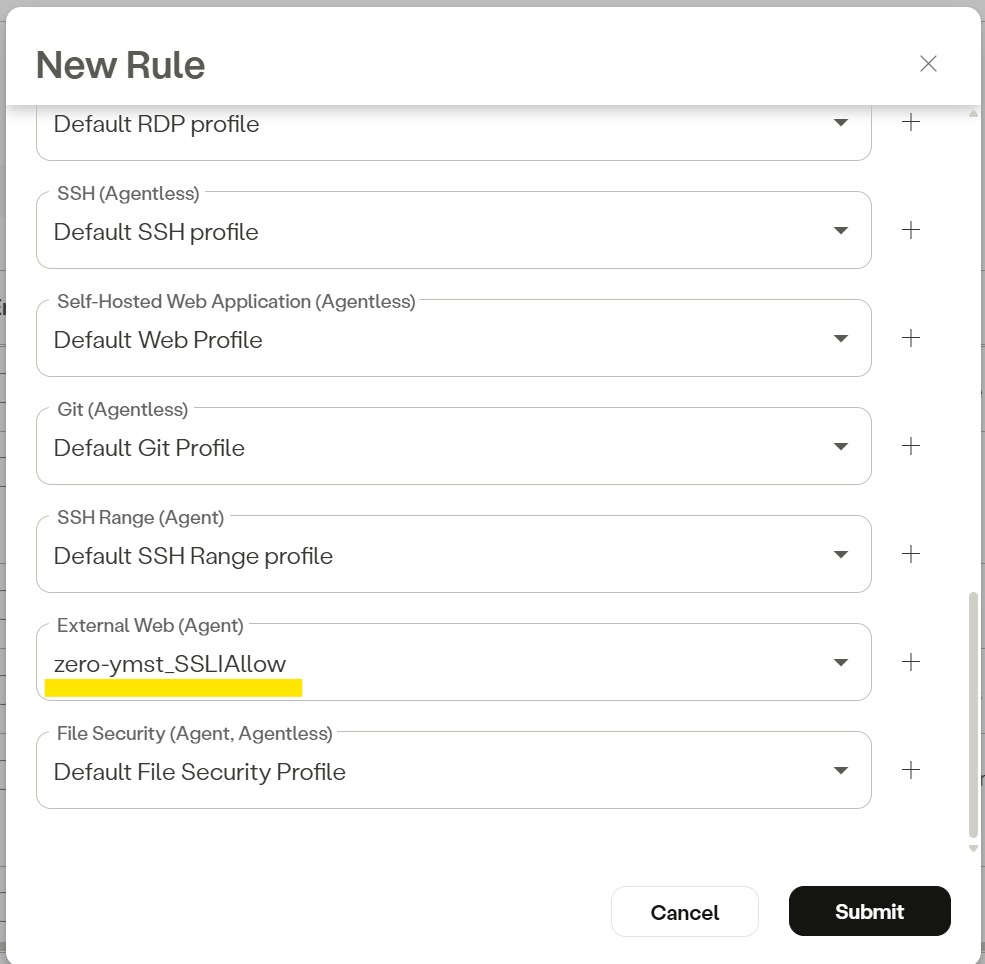

- Profiles:各種通信に関するプロファイルを適用する際は、ここで選択を行います。選択されない場合、デフォルトのプロファイルが利用されます。(各種プロファイルについての説明は割愛します。)

今回はNameに「zero-ymst-SSLinspection」、Identityは「[zero-tmst]ユーザ1」、Destinationは「Any Web Traffic」Actionは「Allow」、Profiles内のExternal Webは先ほど作成した「zero-ymst_SSLIAllow」を選択します。選択後、Submitを選択します。

([zero-tmst]ユーザ1のすべてのWebトラフィックを許可しつつ、通信内容に対してはSSLインスペクションを実施する、といったルールになります。)

Apply Changesを押下し、設定を保存します。

4-3.SSL Inspectionの確認方法

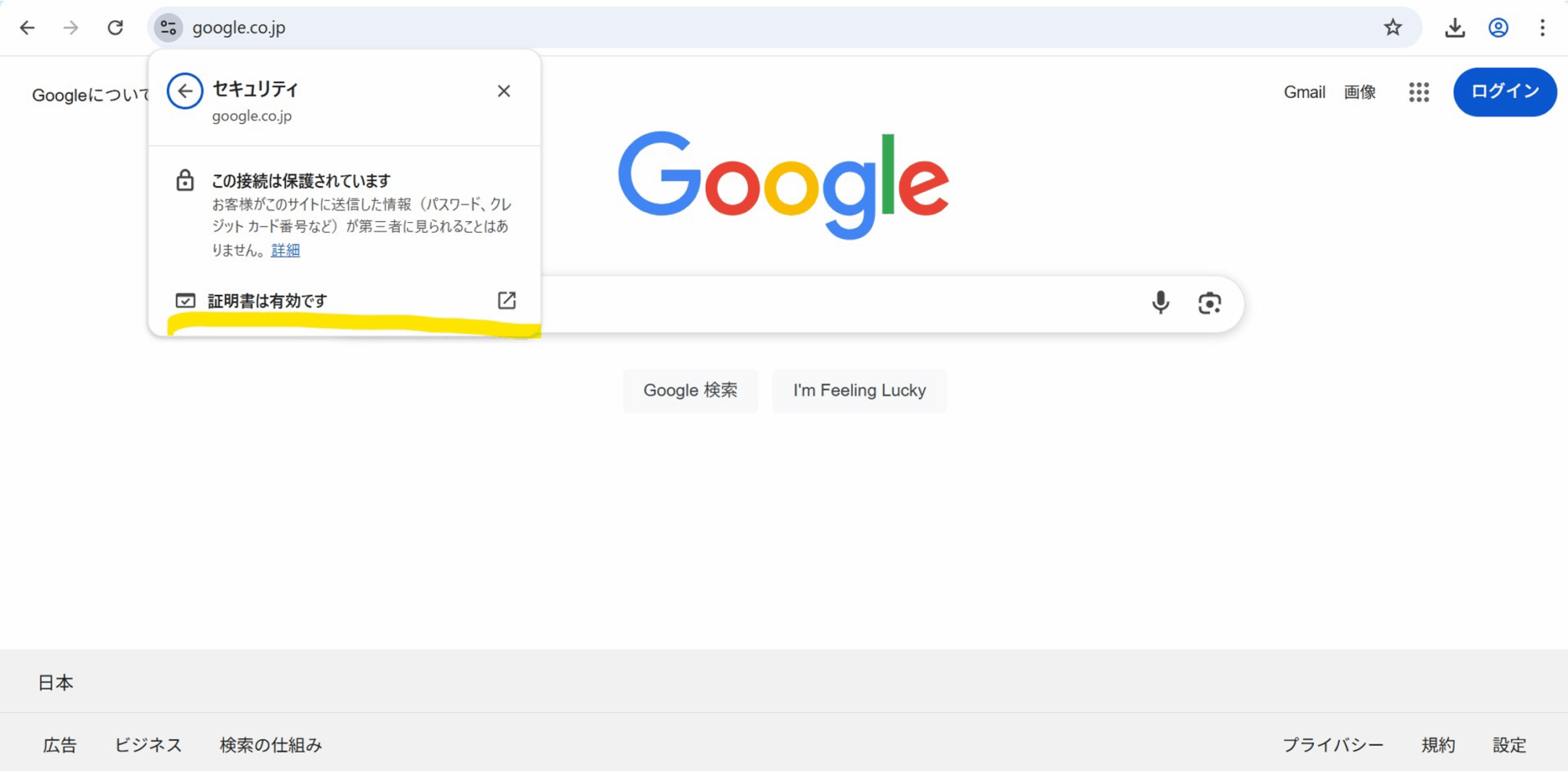

以上でSSLインスペクションの簡単な設定は完了ですので、実際の端末上で動作を確認しましょう

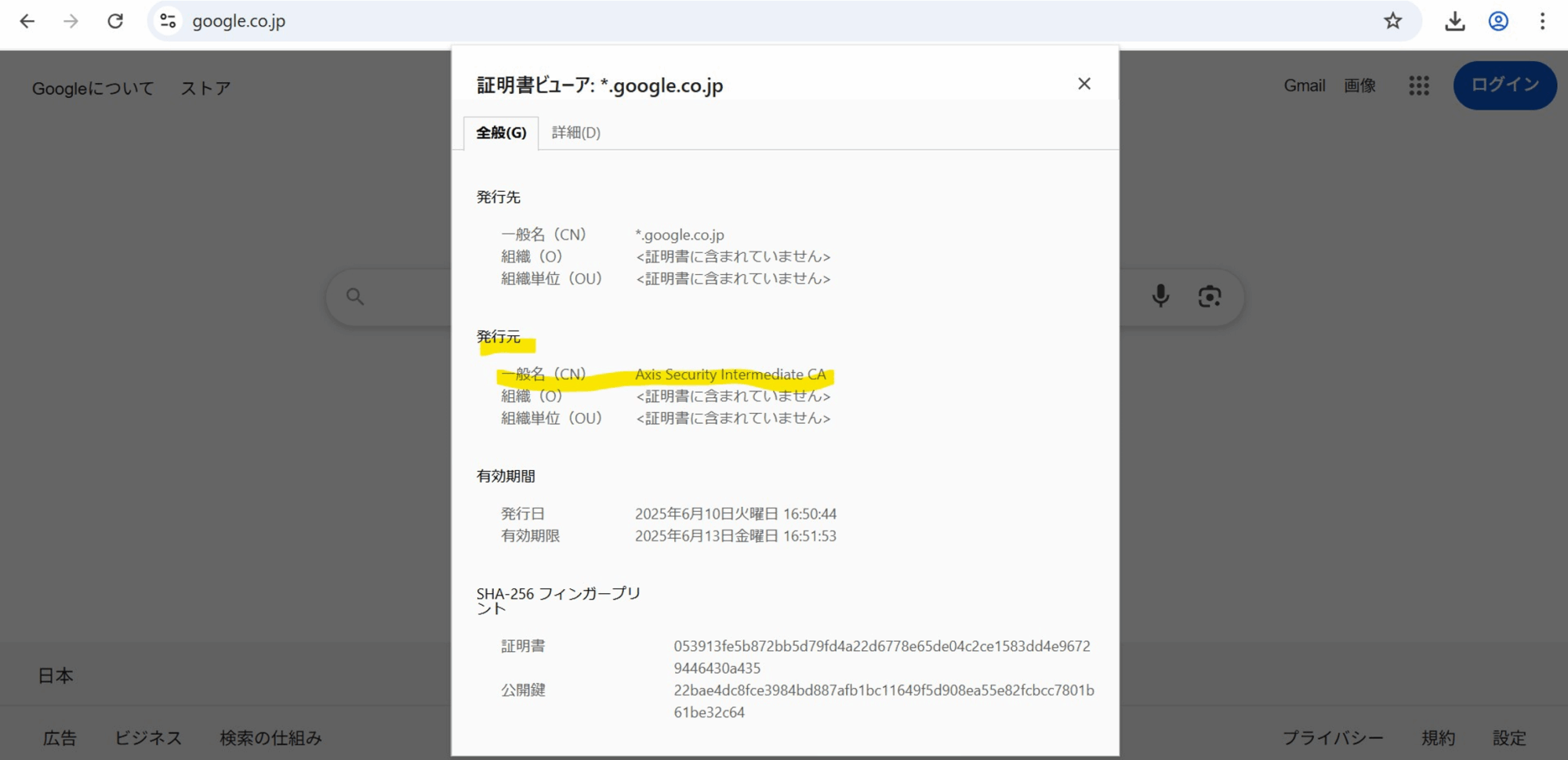

端末上でwebブラウザを開き、(今回はGoogle Chromeで実施します)google.comなどのサイトを開きます。 URLの左下のマークを選択し、「このサイトは保護されています」と書かれているところを押下します。

「証明書は有効です」と書かれた場所を押下すると、証明書ビューアが開きます。ここで、発行元が「Axis Security」となったことを確認してください。

5.Threat Protectionの有効化

Threat Protection機能とは、高リスクなWebサイトや新規登録サイトへのアクセスを、脅威インテリジェンス機能によって自動的に検知・ブロックする機能です。

5-1.Threat Protection未設定時の動作確認

まずは、webブラウジングの際にThreat Protectionを有効にしていない状態で動作を確認します。

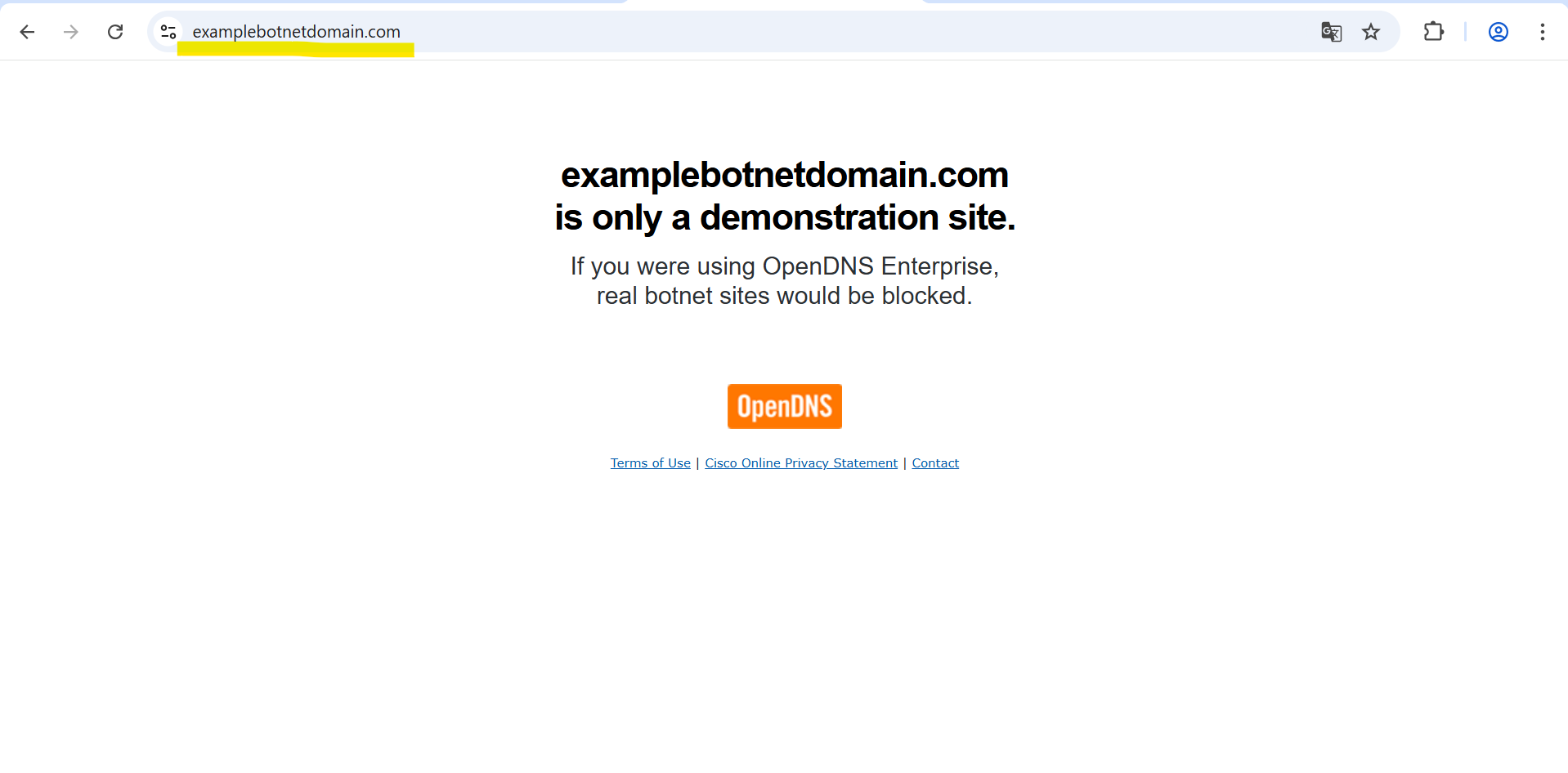

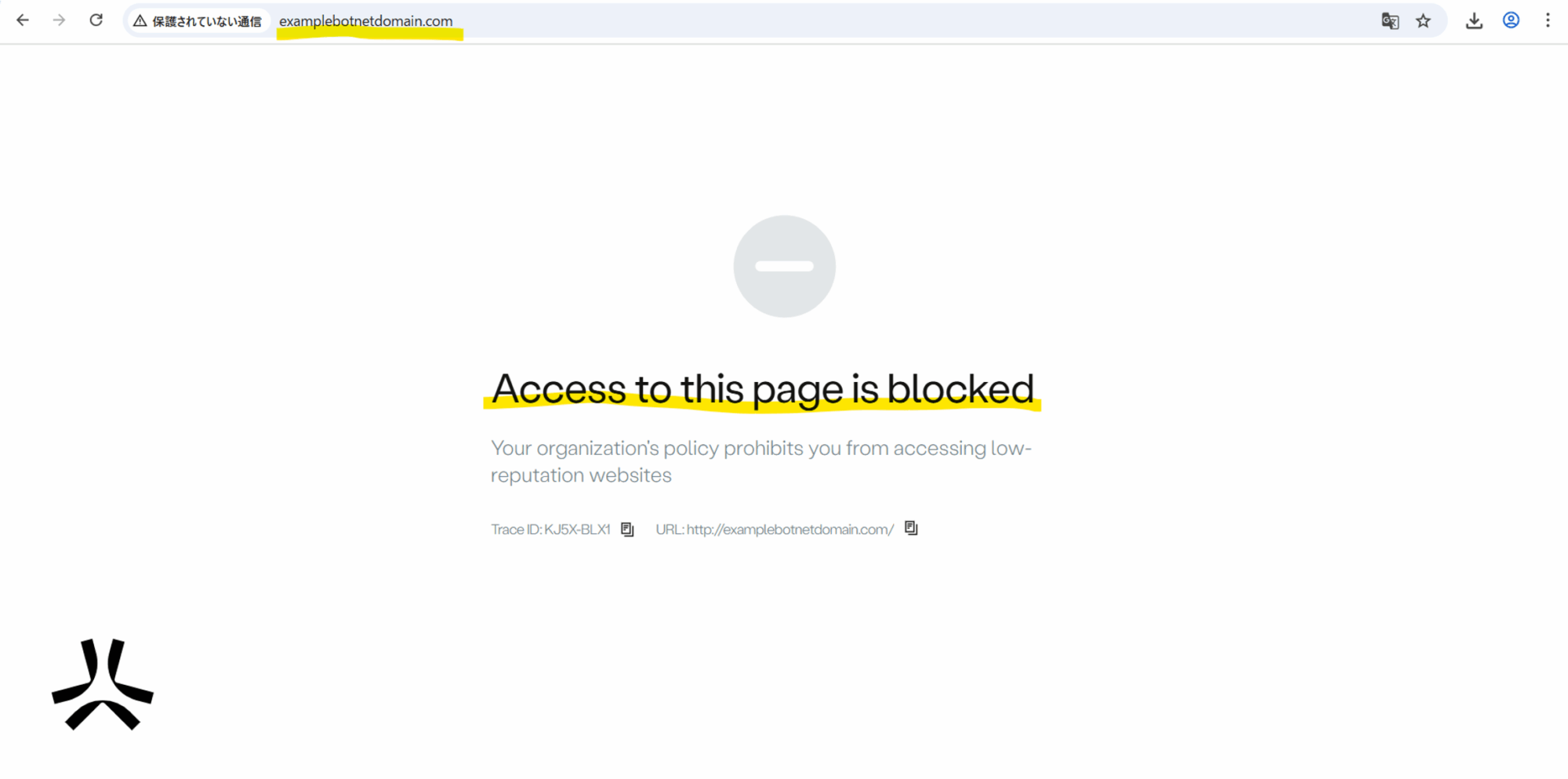

検証端末でテスト用のボットネットサイト「examplebotnetdomain.com」にアクセスします。

通信はブロックされず、テストページが表示されます。

5-2.Threat Protectionの設定方法

次にThreat Protectionを有効にして、ブロックされるかを確認します。

Aruba SSEの管理コンソール「https://auth.axissecurity.com/」に管理者アカウントでログインします

「Policy」下部、「Profile」カテゴリ内「External Web」を選択します

先ほど作成したプロファイルを編集し、Threat Protectionを有効にします。

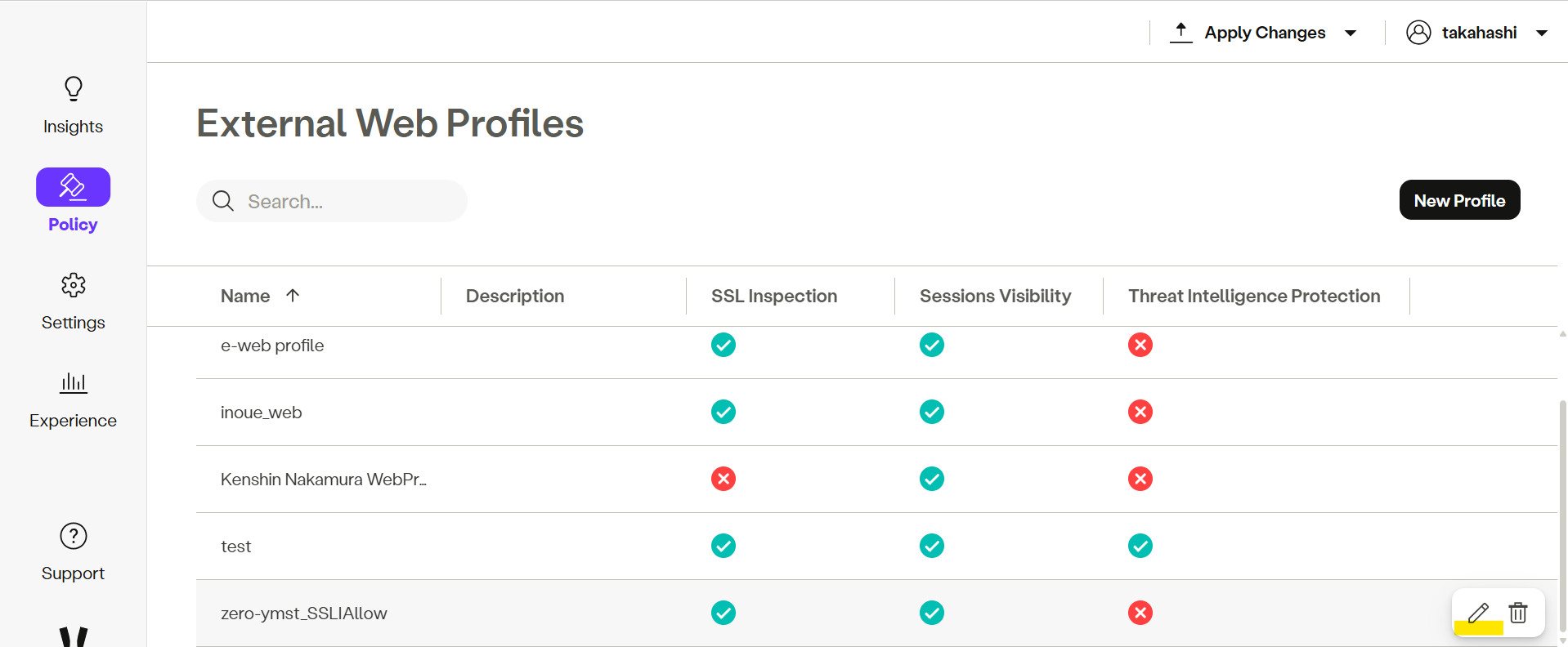

先ほど作成した「zero-ymst_SSLAllow」にカーソルを合わせます

ペンマークを押下し、編集を行います。

「Enable Threat Intelligence Protection」をオンにし、Okを選択します。

Apply Changes を押下し、設定を保存します。

5-3.Threat Protectionの確認方法

設定が完了したので、検証端末でテスト用のボットネットサイト「examplebotnetdomain.com」にアクセスしてみます。

先ほどはアクセスできたwebページへのアクセスがブロックされました。

このサイトは、低評価のwebサイトのためブロックされています。

6.Category Filter

Category Filterを利用することで、特定のwebカテゴリに合致するサイトに対し、ブロックすることができます。

6-1.Category Filter設定前動作

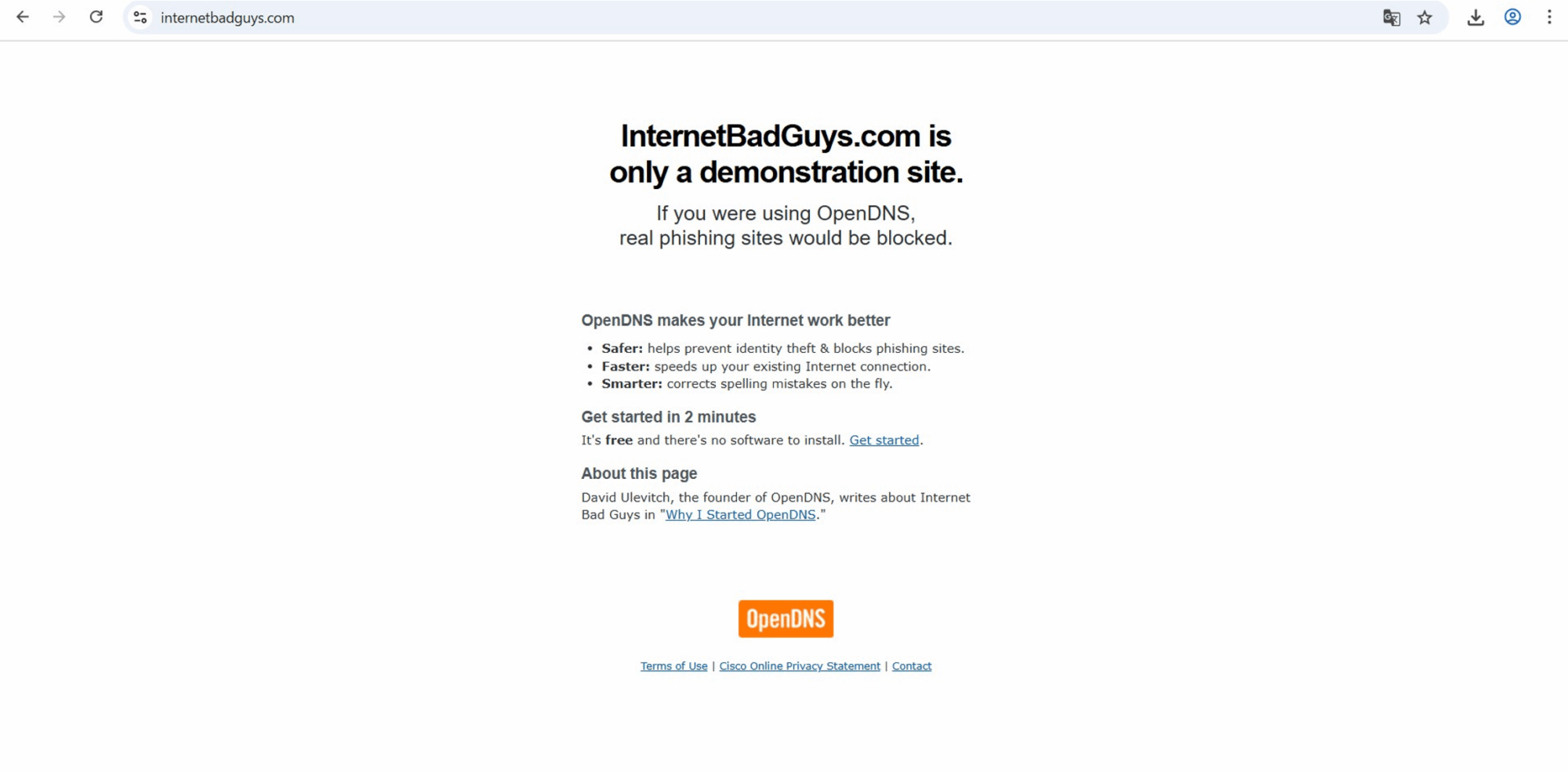

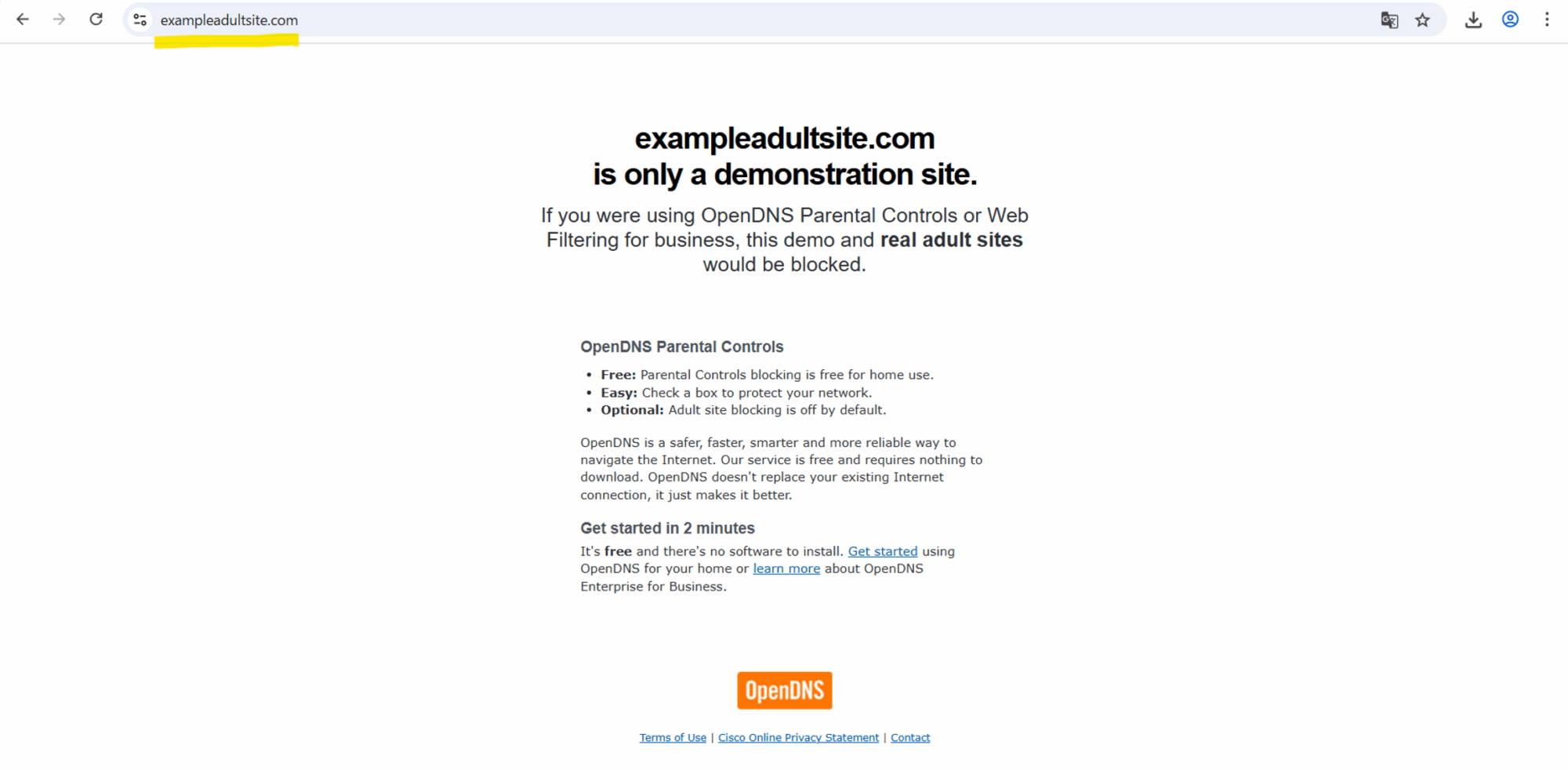

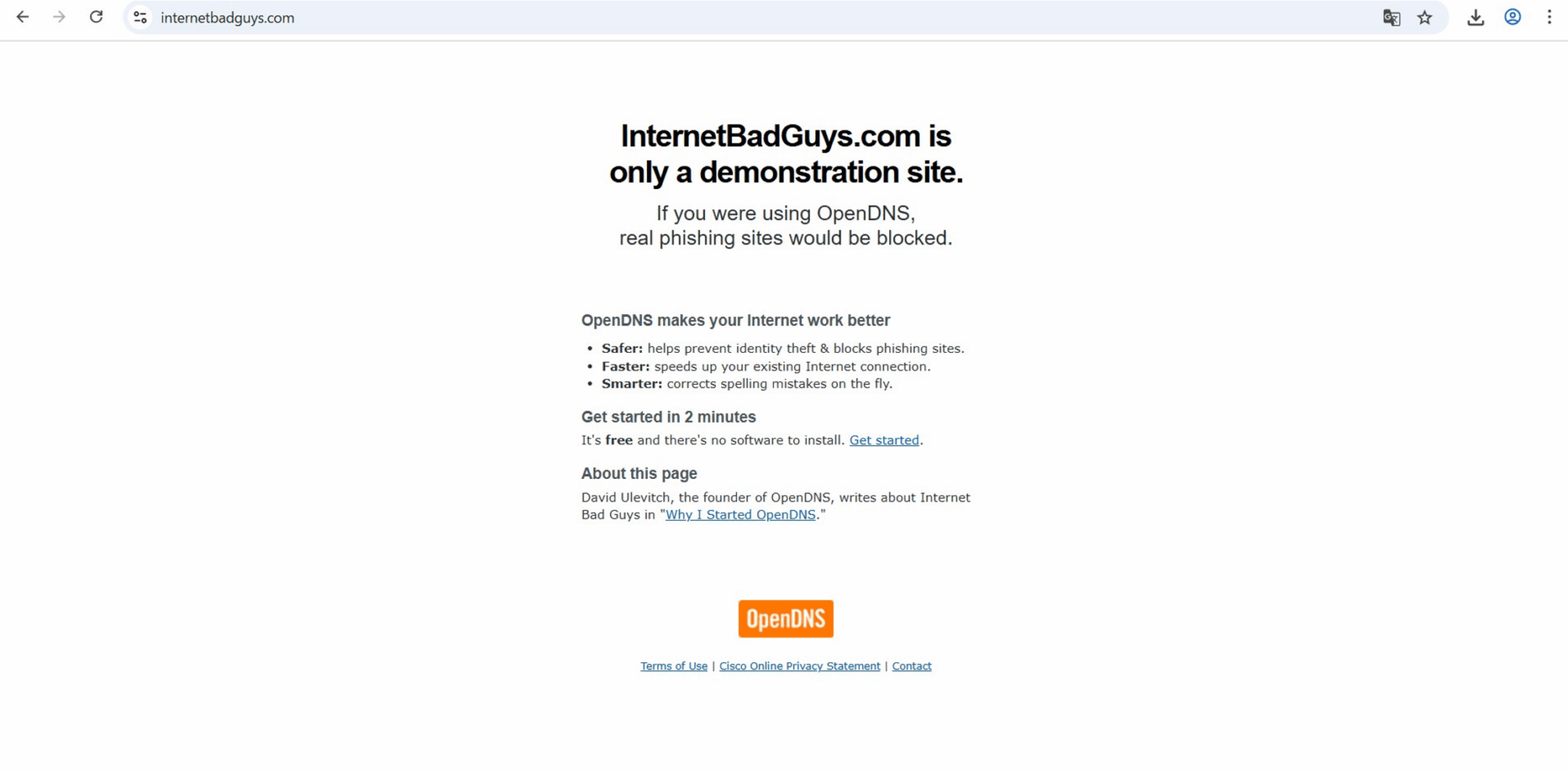

Category Filterを設定せずに、試しに「exampleadultsite.com」、「internetbadguys.com」というサイトにアクセスしてみます。

すると、下記のようにブロックされずにアクセスできます

6-2.Category Filter設定

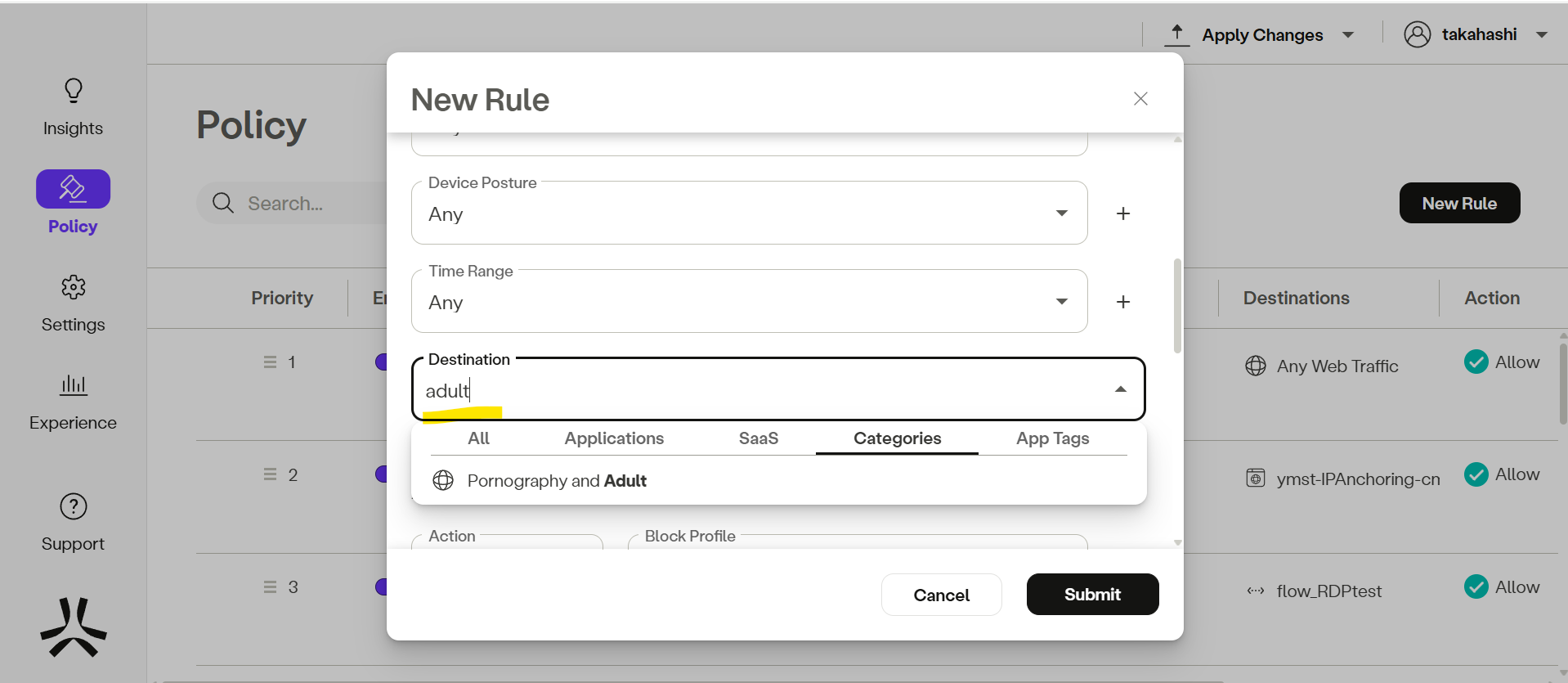

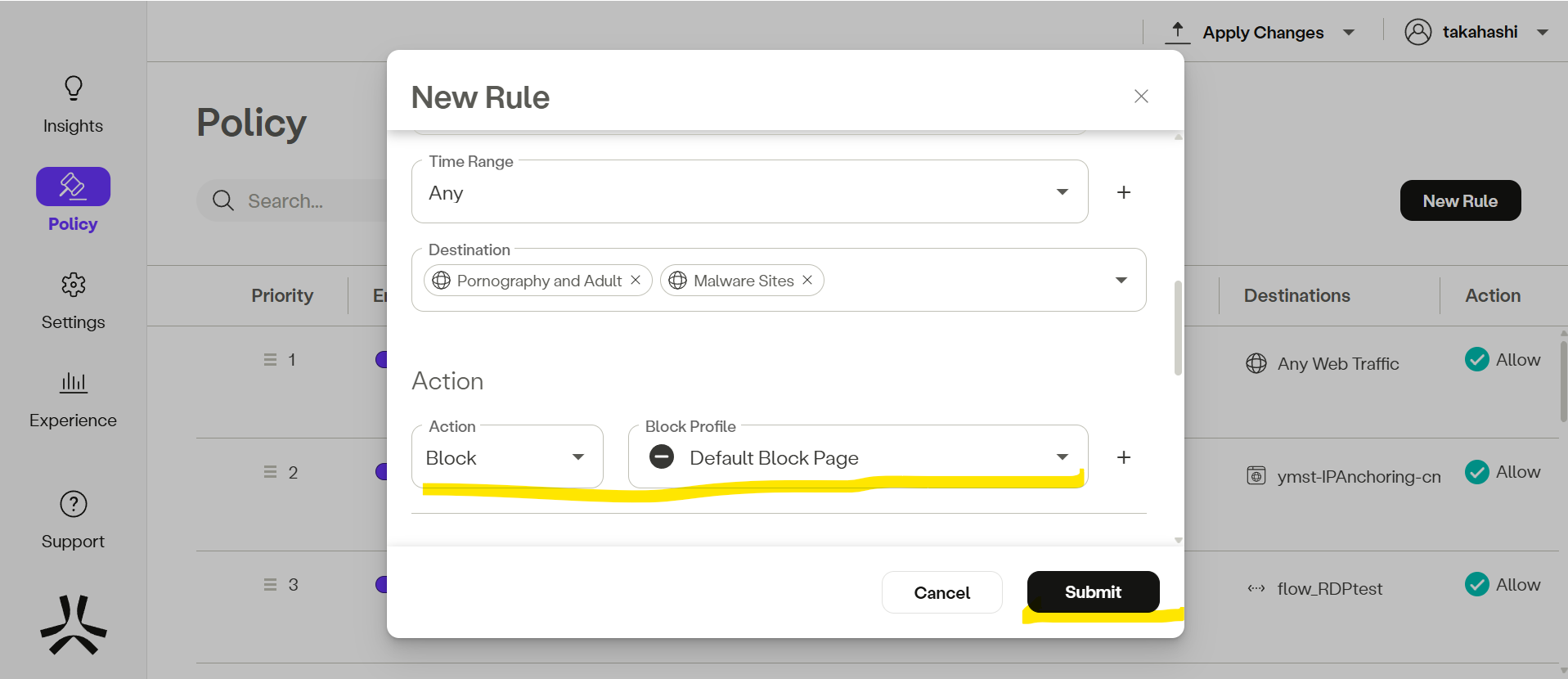

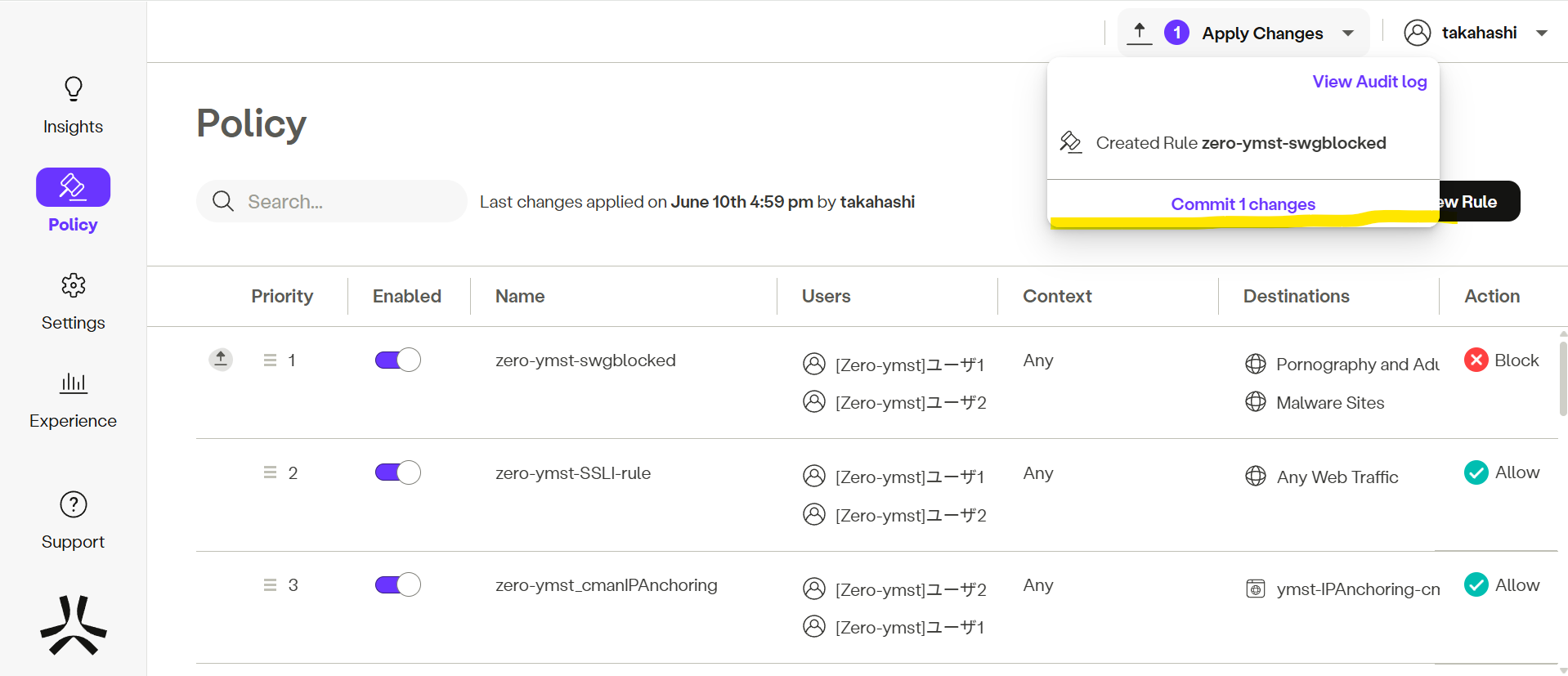

Policy >Rulesに移動し、New Rulesを作成

Nameに設定名を入力

Identityに設定をおこなうユーザを選択

「Destination」>「Categories」より、ブロックするフィルターを選択します

(今回は「Pornography and Adult」を選択します)

ActionをBlockに設定し、Submitを押下します。

1-6.Commit 1 Changesで設定保存

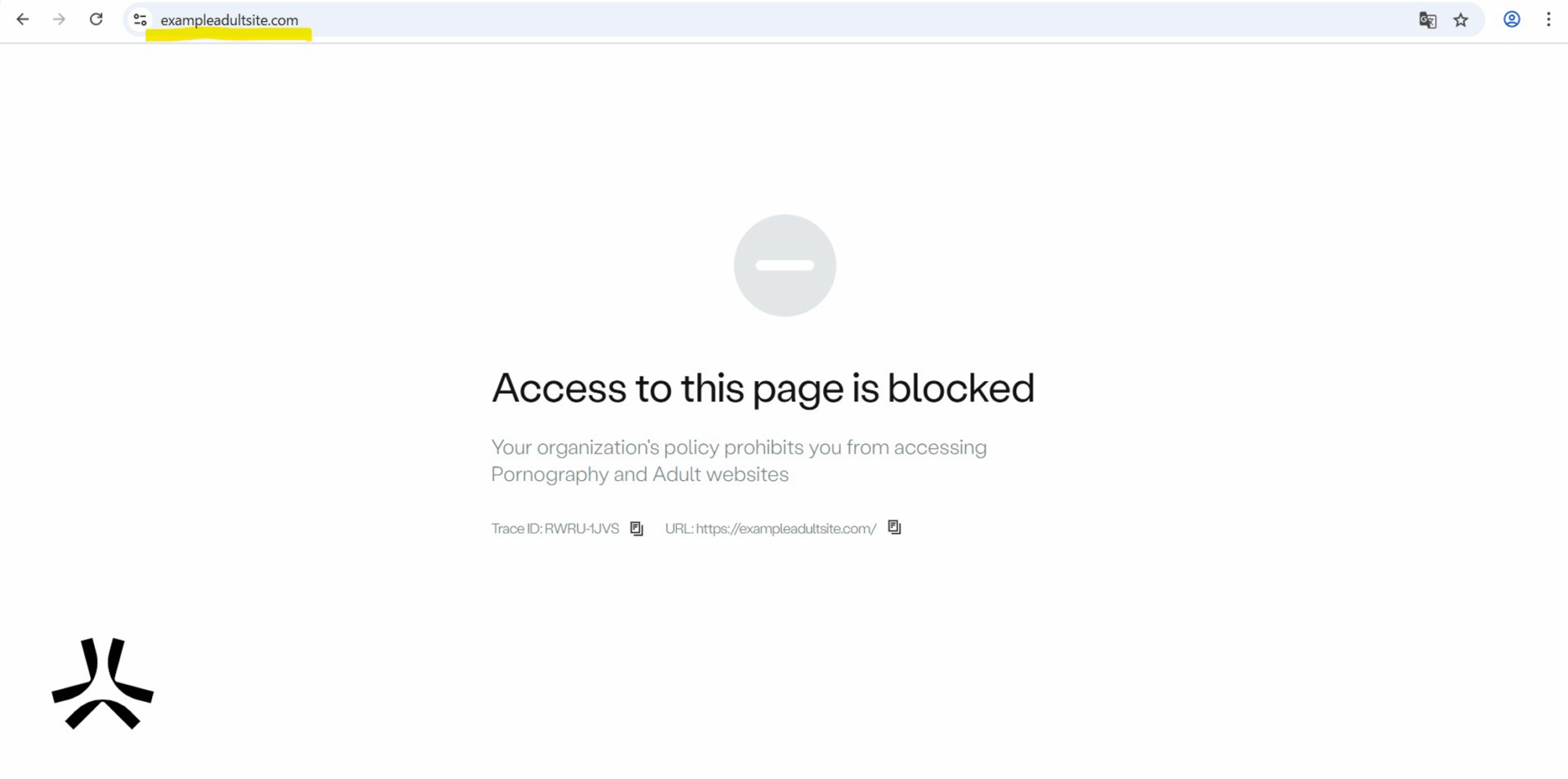

6-3.Category Filterの確認方法

端末でそれぞれのカテゴリのwebサイトを確認します。

先ほどブロックされたアダルトサイトカテゴリのテストサイト(exampleadultsite.com)にアクセスした際、ポリシーによってアクセスがブロックされました。

ブロックしていないフィッシングサイトカテゴリのテストページ(internetbadguys.com)へアクセスした場合は、引き続きブロックされずにサイトが閲覧できることが確認できました。